hoje temos um assunto que é absolutamente Vital para o mundo da segurança moderna vamos falar sobre os Etna ou zirou trush Network Axis mas antes da gente começar Se você é novo por aqui eu vou pedir já para você se inscrever no canal e também marcar o Sininho para você receber notificação para toda vez que a gente lançar vídeo novos que modéstia parte então cada dia melhor os Etna os Hiroshi Network access ele é um conceito revolucionário no mundo de segurança que está mudando a abordagem sobre como a gente acessa a rede e também como

protegemos os nossos dados e assunto tá um Pouquinho complicado para você fica tranquilo e fica comigo até o final desse vídeo que você vai sair daqui sabendo mais sobre os DNA e como os DNA pode melhorar ali a eficácia da segurança da sua rede Então vamos mergulhar nesse mundo desvira ou triste [Música] para a gente iniciar aqui o nosso vídeo de hoje vamos introduzir um conceito muito importante que a gente vai usar ao longo do vídeo que é sobre os conceitos de perímetros de segurança a gente sabe muito bem que tradicionalmente o Faro ele é

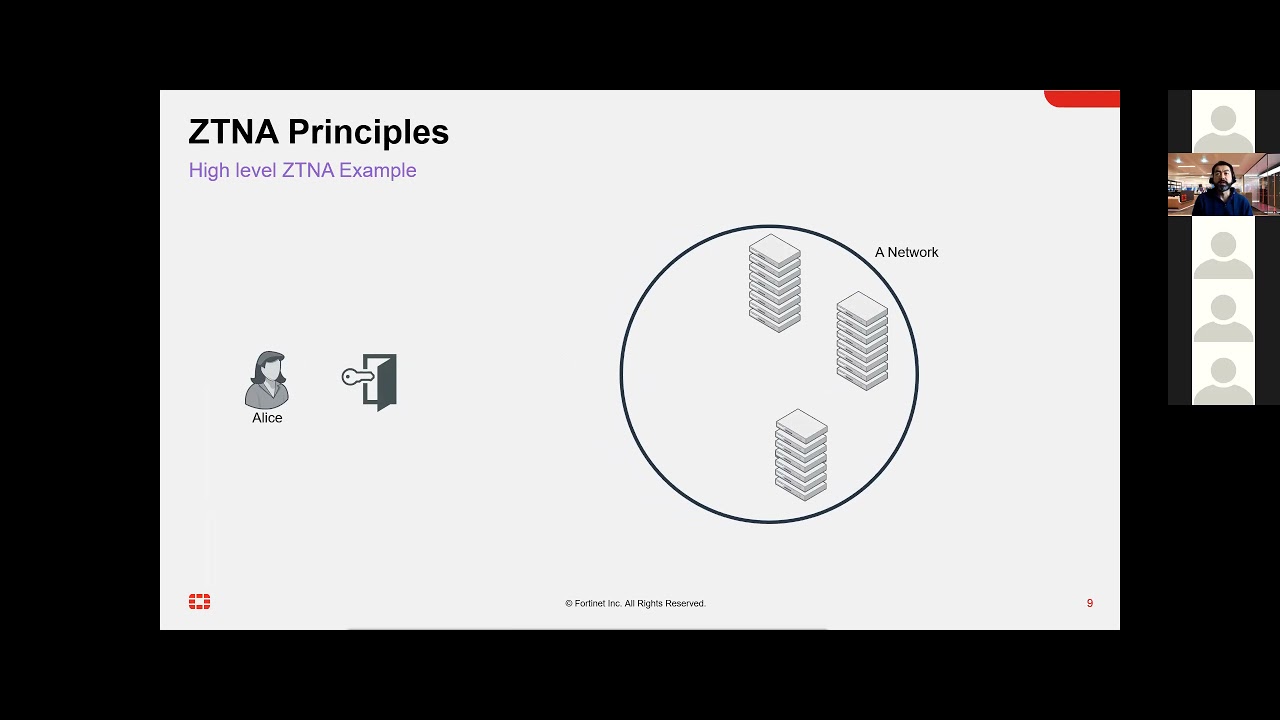

responsável por proteger o perímetro de segurança e criar uma segregação Entre esses diversos períodos um exemplo que a gente pode dar é um Fire corporativo que a gente está representando aqui na figura junto com vocês então vocês podem observar junto comigo que esse cara tá segmentando duas redes aqui uma rede a gente está chamando de triste network ou uma rede confiável a gente pode chamar essa rede aqui de uma rede corporativa que estão por exemplo a nossas aplicações da nossa empresa então tudo que a gente quer proteger e tornar confiável aqui dentro da Corporação e

dentro desse Faro a gente tá chamando de continente work de mesmo modo que tudo aquilo que estiver fora da nossa Corporação ou melhor dentro da internet a gente vai chamar aqui de anthrst ou seja uma rede não confiável é muito comum também a gente ter uma extensão aqui do segmento de rede ou do perímetro de rede dentro dos ambientes corporativos através de uma VPN Onde por exemplo usuários remotos que estão representados aqui por exemplo se conectam via VPN ao nosso Fire de borda da Corporação e desse método através de VPN eles vão ter acesso às

aplicações e aos serviços corporativos da nossa empresa mas em pior a gente percebe aqui que o Fire ele tá sendo responsável por delimitar esses perímetros de segurança de rede Então hoje esse tipo de conceito escolher bastante utilizado e ainda muito utilizado dentro das redes atuais porém a gente vai ver que tem alguns problemas intrínsecos relacionados a esse tipo de abordagem e esse modelo tradicional baseado em perímetro de segurança enfrenta diversos desafios de complexidade e de escalabilidade dentro das redes corporativas modernas com a Inovação digital os aplicativos em nuvem e até mesmo trabalho remoto que veio

para ficar as redes corporativas elas se tornaram cada vez mais complicadas e mais dispersas de modo que as bordas de redes começaram a aumentar significativamente o que por consequência o perímetro de rede começou a desaparecer e a medida que as pessoas e também agora dispositivos vem se conectar na rede cada vez mais aquela abordagem tradicional de perímetro de segurança ela vem se tornando cada vez mais ineficaz ou seja aquela proteção de uma rede confiável que é uma rede corporativa de uma rede não confiável como a internet ela começa meio que cair por terra e dentro

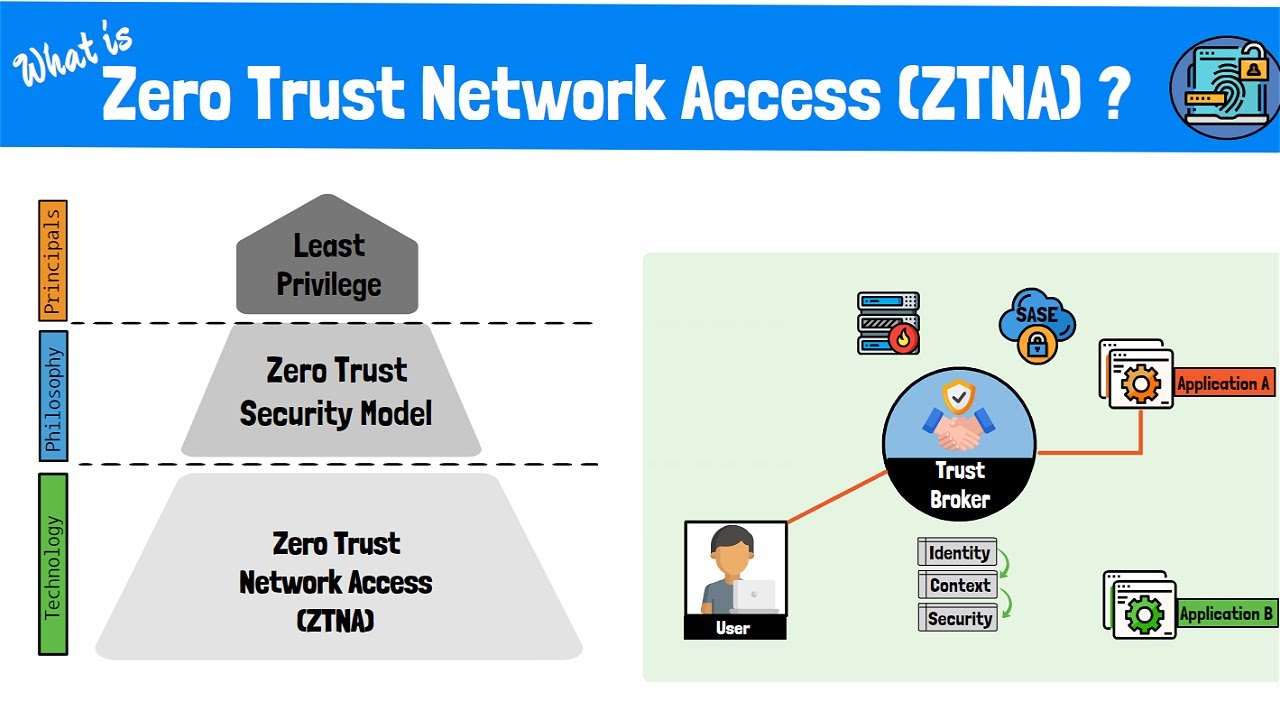

desse novo contexto onde as ameaças mais modernas as técnicas de racking vem avançando cada vez mais exige-se então uma solução que esteja preparada para absorver essas novas demandas de mercado e as empresas vem então preferindo esse novo conceito que a gente chama de zirotran e o principal slogan vamos falar assim 12 ou três ele é never trust always verify e isso em tradução livre seria Nunca confie sempre Verifique e esse novo conceito que vem se popularizando cada vez mais eles sim incorpora ali rigorosos processos de excesso à rede não apenas para usuários mas também para

dispositivos infraestruturas e nu e etc e para a gente mergulhar um pouquinho mais dentro desse mundo de zelotrush vamos falar da onde que ele veio esse conceito inicialmente foi introduzido por John deburg enquanto trabalhava na Forrest em 2009 o princípio fundamental que sustenta os hinos cheque o que a gente acabou de mencionar Nunca confie sempre verifique as Hiroshi ela desafia o modelo de segurança tradicional baseado em perímetro no qual o Fire basicamente protege a rede corporativa confiável da internet que é uma rede não confiável pra gente ser justo aqui esse modelo baseado em perigo ele

também não é tão Preto no Branco quanto a gente rotular as coisas em basicamente confiáveis e não confiáveis ao longo dos anos essa abordagem ela foi meio que sendo ajustada tendo um ajustezinho aqui reajustezinho ali e assim sucessivamente se a gente pode dar um exemplo aqui é a dmz que são as zonas desmilitarizadas elas são normalmente criadas para por exemplo sites ou aplicativos voltaram para o público que são vamos dizer assim um pouco confiáveis então esse modelo aí de perímetro ele também não é tão Preto no Branco se a gente for dar uma analogia que

ele tem alguns tons de cinzas aí se você quiser falar melhor né mas o que a gente tem que pensar é que a abordagem baseada em segurança do perímetro ela tem uma desvantagem que é inerente a tecnologia em qual sentido bom essa abordagem ela consegue confiança implícita excessiva ou seja uma vez conectado Se a gente parar pelo exemplo da VPN que a gente deu lá no início do vídeo basicamente você é confiável para todo o resto da rede esse novo modelo de zilotruch ele afasta totalmente a segurança com base na confiança implícita seja essa confiança

baseada na localização do Ipê ou mesmo de um usuário ou até mesmo em algum dispositivo em vez disso a confiança nos ir ao trush ela é avaliada a cada transação então o Zira o trush ele começa com uma postura do que chamamos de dnay m ou seja ele vai negar tudo e todos por padrão Ou seja o próprio nome diz Zira o crush ou confiança zero e nesse modelo Então desirote sempre que o usuário é um dispositivo solicita seja um recurso a sua identidade ela deve ser verificada antes que o acesso seja concedido a verificação

então ela não é baseada apenas no usuário ou mesmo no dispositivo que tá fazendo essa requisição mas também em outros atributos como por exemplo o contexto a data e a hora que ele tá fazendo esse excesso a geomecalização daquele endereço a minha Ipê e os também pode ser incluído é claro também a postura de segurança no dispositivo se o zteninhar perceber que o seu dispositivo está fazendo mais requisições que o normal esse por exemplo é um dispositivo que ele vai ser considerado dentro das permissões ou não quando ele for fazer uma requisição por meio dos

Etna e um elemento chave para esse modelo de zílotrante que é basicamente que a confiança ela deve ser continuamente reavaliada se atributos importantes do usuário ou do dispositivo se alterar em ao longo dos excessos a confiança ela pode ser revogada e o acesso daquele recurso removido do ponto de vista daquele usuário Então esse acesso ele se baseia no modelo de confiança zero ele se concentra mais em saber e controlar Quem que tá acessando nossos recursos de rede e isso é claro traz diversos benefícios do ponto de vista de segurança ele reduz o risco Então quando

você estende automaticamente a confiança qualquer dispositivo ou usuário dentro da sua rede você basicamente Coloca sua Corporação em risco a para qualquer um que for comprometido e a gente tem que saber que esses usuários não necessariamente comprometer uma rede de forma intencional Então nesse modelo de confiança zero ele basicamente elimina os pontos de vulnerabilidade limitando aquele excesso a rede para os usuários bem como adotando uma extensa verificação de identidade para aqueles que tenham acesso apenas aos dados e aos sistemas relevantes para sua função ou posição do cargo dentro da sua empresa Além disso os hinos

que a gente tá vendo aqui que ele aumenta visibilidade então o administrador da rede sabe quem e quando todo mundo tá conectado para a gente ter mostrar aqui como que funciona os Etna em sua essência primeiro a gente vai demonstrar como que é por exemplo uma rede tradicional corporativa dos dias de hoje a gente tem por exemplo as testes aqui ao nosso data center corporativo da empresa a gente tem aqui aplicações em nuvem a gente pode também ter serviços dentro de uma Public Cláudio com uma WS uma gcp na Google etc e muitos desses ambientes

a gente tem firews ali instalados neles dependendo do caso aí e a gente tem o que a gente chama de brands né ou localidades remotas filiais como você quiser mencionar numa rede corporativa tradicional normalmente a gente acessa esse files aqui que estão nas localidades remotas e a gente estabelece conexões e a VPN com cada desses tipos de serviços de modo que por exemplo algum usuário que esteja nessa filial aqui caso precise acessar os recursos ou consumir os recursos da Corporação ele basicamente navegue por essa VPN e faça esse tipo de excesso de mesmo modo que

caso ele precise fazer um acesso a um ambiente de saz ou uma pública e Cláudia ele faça esse acesso toda através de uma VPN outro exemplo muito comum a gente tem também usuários de home office que podem conectar via VPN SSL nos fires aqui para poder acessar os recursos das Public Cloud etc etc então vocês começam a perceber que que esse ambiente por si só ele vem se tornando complexo e isso que a gente tá dando um exemplo bastante básico Agora imagina numa rede a nível global ou com várias filiais você começa a perceber que

existem problemas de complexidade principalmente devido a esses camaradas aqui atrás aqui que estão cada vez se proliferando cada vez cada vez se proliferando mais esses espalhando mais de modo que os perímetros de redes comecem a ficar um pouquinho obsoleto pense dentro desse cenário e até mesmo complexos de se trabalhar e para solucionar isso que a gente traz a abordagem de zenan que a gente vai mostrar agora e nesse abordagem de ztna você de cara a gente já vê que a topologia ela se torna muito mais simples normalmente a solução de ztna ela vai conseguir meio

que fazer um proxy ou melhor centralizar todas essas requisições e controles de tráfego acesso aplicações posturas de usuários tudo dentro de uma forma centralizada de modo que você controlar esses fluxos por exemplo sai do usuário que tá aqui numa localidade remota ou mesmo dentro de casa para um acesso de uma Public Cloud num sistema SAS ele todo seja controlado e gerenciado do ponto de vista de segurança por uma solução desempenhar então de cara aqui a gente já vê que a simplicidade da rede ela se torna muito maior e como a gente observa aqui que essa

solução centraliza todas essas conexões todas aqueles quesitos de postura quais ferramentas ou quais soluções aqueles determinados grupos de usuários vão ter acesso tudo isso permanecem aqui de forma centralizada de modo a facilitar não só a administração desse ambiente mas como também a sua escalabilidade Porque conforme por exemplo a gente vai adicionando novos serviços aqui em Cloud novos distribuições em nuvem novos crescente eles ao redor do mundo Basta a gente integrar-los com a solução de zetna E aí sim todo o controle ainda permanece sendo utilizado por essa entidade aqui e vale a gente ressaltar galera e

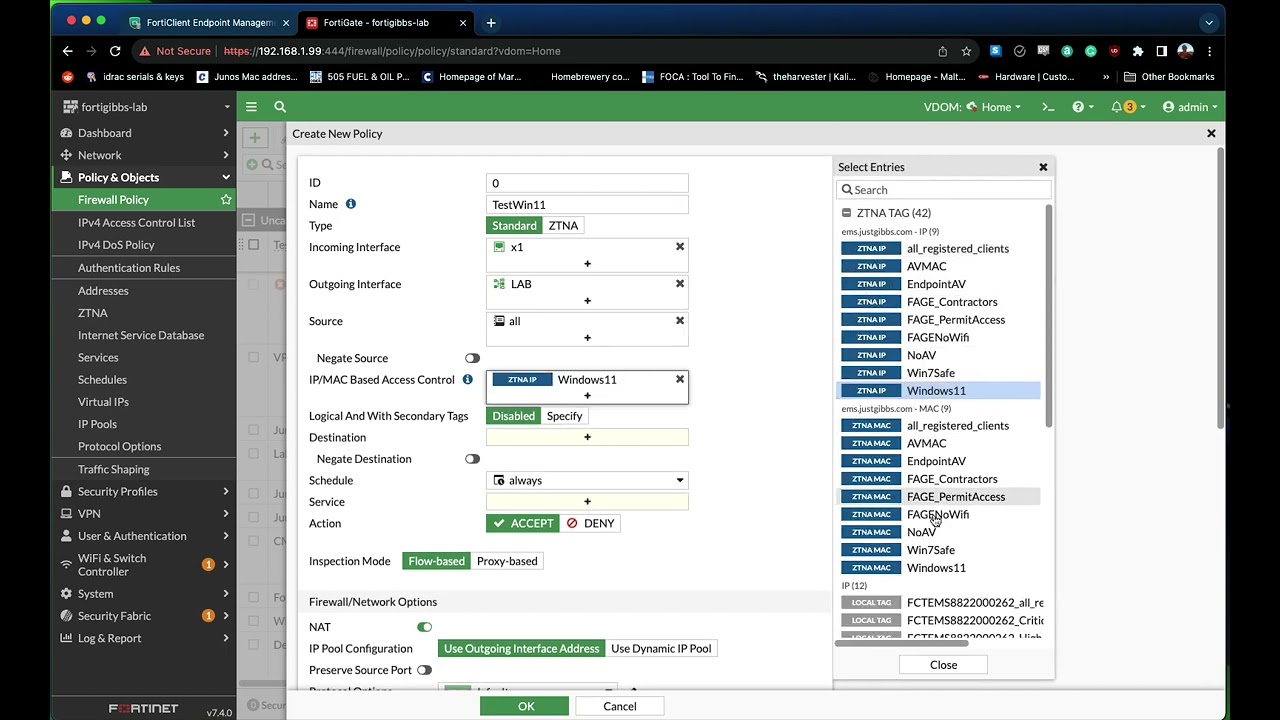

que existem diversas soluções de zetna no mercado uma das mais famosas por exemplo é claro da forte net é uma solução bastante conhecida e vem ganhando espaço bastante dentro aí dos últimos dias e também eu já ouvi falar por exemplo de ferramentas como as ex-caler é outra ferramenta dizer tma porém a abordagem que ela traz é bastante parecidas e vale a gente ressaltar aqui que os DNA em si a gente vem reforçando isso ele apenas um conceito ele dentro desse conceito de desempenhar existem diversas soluções que podem englobar essa solução como um todo e então

quando a gente fala que de VP crise concentradores do VPN E é só um exemplo de zetna mas em gente tem outras abordagens de ztna como por exemplo de Naque que é de Network access control no sentido de quando o usuário espeta um cabo da rede lá que o computador dele até o suíte vai fazer um Claro em conjunto com uma ferramenta uma verificação para garantir ou não se aquele usuário vai poder acessar aquela determinada rede e agora a gente vai tocar num ponto que muita gente não gosta que é os DNA é realmente a

evolução da VPN sim os DNA é a evolução natural da VPN damas complexidades das nossas redes atuais os epniá Ele oferece uma melhor segurança um controle mais granular além de uma melhor experiência para o usuário do que uma VPN tradicional é isso sabe que a VPN ela tem sido principal para acessar remotamente as redes corporativas as vpns usam uma abordagem de segurança baseada em perímetro que a gente já falou aqui que ela é digitalizada E ineficaz além disso você não tem muita visibilidade do tráfico que passa pela VPN essas VPN elas são utilizadas para se

conectar a uma rede corporativa através de um túnel criptografado seja para trabalhar dentro de hotéis cafeterias ou até mesmo em casa esse túnel criptografado ele pode até impedir que um hacker entre dentro da sessão que você tá tentando fazer entretanto ele também impede o controle de segurança que inspecione aquele tráfego Outro ponto também de atenção é que as VPN elas não foram projetadas para recursos de altamente distribuídos que é o que a gente tem nos dias de hoje os aplicativos as nuvens e os dados eles estão concentrados dentro dos detescentes corporativos como era alguns anos

atrás Hoje os ambientes são mais multi nuvens com várias clouds distribuídas filiais e escritórios distribuídos acessos remotos e assim sucessivamente Então as maiorias soluções de VPN elas não foram projetadas para trabalhar dentro desse nível de complexidade Então galera somente os Etna Ele oferece uma solução adequada melhor que as vpns tradicionais e também resolve problemas de Distribuição e acesso é aplicativos que estão vão dizer assim espalhadas através da rede Então galera para a gente encerrar aqui os DNA ele cobre todos esses gaps que as VPN tradicionais elas não cobrem até porque é uma solução ou melhor

é um conceito muito novo que a gente viu aqui no vídeo que foi construído lá em 2009 Então a partir de então ele vem ganhando cada vez mais popularidade Graças às novas ameaças que a gente vem enfrentando nas redes corporativas de hoje em dia e também dado a complexidade dos ambientes que a gente tem hoje a gente sempre tem alguma solução que vem para resolver esse tipo de problemas então se você gostou desse conteúdo que a gente passou aqui sobre os Etna cara não sai desse vídeo sem deixar aquele like porque ajuda bastante a gente

dá engajamento no YouTube e chegar novas pessoas que são interessadas dentro das áreas de tecnologia e também não se esquece de se inscrever no canal e comentar aqui embaixo sobre o que que você achou desse vídeo de zpna e no mais eu espero que esse vídeo tenha sido informativo para você e muito muito obrigado por assistir é nós