E aí pessoal como é que vocês estão Espero que vocês estejam bem estamos começando aqui a nossa aula 02 na continuação aqui nosso mini treinamento de cybersegurança [Música] nessa aula aqui a gente fala propriamente dito aqui né introdução a cybersegurança nossa agenda aqui a gente vai fazer uma introdução Zinha falar um pouquinho sobre as áreas de segurança da informação conceitos de redes protocolos ameaças cibernéticas modernas e práticas de defesa uma aula bem tranquilinha Tá talvez ela fique até um pouco mais curta aí porque por mais que os temas aqui sejam bem aprofundados cada tema que

daria aí umas duas três aulas tranquilamente ou até um outro mini treinamento um treinamento propriamente dito mesmo aqui aqui a gente fazz só um overview mesmo até para vocês verem né O que que a gente vai aprofundar mais no treinamento da Security Plus e o que a gente precisa mesmo de conhecimento para poder atuar na área bom começando falar aqui sobre segurança da informação versus cybersegurança por mais que não seja bem versus né seria só pra gente diferenciar mesmo aqui que antigamente a gente sempre falava de segurança segurança e agora veio esse termo de Cyber

segurança e Se a gente pudesse fazer uma diferenciação de forma bem simples como que a gente faria isso segurança da informação tá vinculado aqui a proteção de todas as formas de informação desde uma informação impressa digamos assim uma segurança física né E já cybersegurança ela tá vinculada mais especificamente a parte aqui de sistemas redes e dados digitais então Normalmente quando a gente tá falando especificamente de sistemas parte de redes ali a parte da aplicação digamos assim a gente tá falando de cybers segurança e a segurança da informação ela seria um pouco mais Ampla digamos assim

Cyber segurança estaria contido dentro de segurança da informação se a gente fosse fazer um paralelo aí com teoria dos conjuntos tá então segurança da informação aqui vai tratar por exemplo segurança física de de segurança essa parte administrativa e cybersegurança seria a parte de implementação disso de proteção de defesa disso entendeu isso assim essa diferenciação de forma bem tranquila bem básica mesmo tá Por mais que na prática essa diferenciação de termo não considere ser tão relevante a ponto de fazer alguma confusão ou algo do tipo tá é mais assim uma diferenciação é mais técnica mesmo mas

falar um ou outro não não tem tanta diferença assim pelo menos ao meu círculo aí que eu vejo não não tem tanta diferença assim e aí eu trouxe outro item aqui sobre a importância crescente dessa cibersegurança no mundo digital né sua proteção de dados sensíveis e operações contínuas Como eu disse para vocês na prática acaba que não tem uma diferenciação tão grande assim de o que que é segurança o que que é cybers segurança normalmente essa diferenciação ela vai ser um pouco mais clara em equipes eh em empresas maiores que já tem umas certa maturidade

aí onde você vai ter uma uma equipe de segurança da informação por exemplo que às vezes pode ser normalmente Blue team ele ela tá vinculado a essa parte aqui de de redes e sistemas fazendo a segurança disso e às vezes você vai ter uma outra equipe específica de cybersegurança que normalmente vai ficar ali com a parte de Red Team pelo menos na nos contatos assim de algumas empresas com que eu já conversei normalmente seguem mais ou menos essa estrutura pessoal segurança tá mais aquela segurança mais tradicional digamos assim meio que blouin e tal né para

fazer a configuração hard de servidores e tudo mais e quando se fala da equipe de cybersegurança já normalmente tá vinculado à parte de de Red Team e mas havia outras também que esse pessoal de saber segurança trata com políticas de segurança da informação então assim não por isso que eu tô falando para não se atentar tanto a esses termos porque isso vai depender de empresa para empresa como que vai ser aplicado isso nessa parte de proteção de dados sensíveis você já sabe mas não custa lembrar né que tudo hoje tá digitalizado tudo tá informatizado E

aí saber segurança é um papel importantíssimo nesse ponto de fazer essa segurança desse tipo de dados desse tipo de informação né de sistemas enfim para o qu a gente tem aqui ó operações contínuas continuidade de serviço continuidade de negócio que é você ter o mínimo possível de indisponibilidade ali no seu ambiente no se nos seus sistemas para in motivos que a gente vai ver aí sobre parte de reputação né sa seu sistema CAI muito acaba que sua empresa perde um pouco de reputação pode acabar perdendo né recurso financeiro Imagina aí um Facebook o Instagram quanto

se ele ficar parado por um minuto né quanto que eles não perdem de faturamento ali ao contrário às vezes de sei lá um cliente seu ou algum parceiro que tem um site que ele é só um cartão de visita digamos assim então se o site dele ficar Às vezes uma semana fora do ar ali ele não vai perder dinheiro nenhum não vai perder reputação não perder nada então tem essa parte dessas operações contínuas obviamente quanto mais crítico o ambiente mais rígido e mais controle vai ter que ter para manter essa continuidade do serviço e aí

só puxando um gancho por mais que a gente fale muito de segurança da informação Cyber segurança e desses conceitos técnicos a gente vê conteúdo técnico digamos assim a gente acaba se esbarrando nesses outros detalhes como por exemplo continuidade de serviço que a gente tá falando de uma parte assim mais paraa governança que tá vinculado parte financeira e a gente volta aquela premissa que a gente provavelmente vocês já devem ter visto que normalmente ti ela é estratégica e que tem que est alinhado ali com com a alta cúpula né enfim da da empresa para ter essas

questões alinhadas aí e no frigir dos ovos ali de uma forma geral acabar não perdendo né recursos financeiro porque enfim basicamente hoje o que gira é dinheiro né pessoal eu trouxe um item aqui de exemplos de ataques recentes em se seus impactos eu não quis trazer imagens tá enfim porque não sei como é que tá essa parte de legislação aí e tudo mais mas comentar brevemente aqui não específico por exemplo parte de ataque mas uma atualização recente que teve da Crown Strike deu tela azul em algumas máquinas aí né esse vídeo aqui ele tá ao

no ar aí dia 2 29 de julho 2024 então tá bem recente quem tá acompanhando as notícias aí não é ataque mas tá vinculado a essa parte aqui ó de operação contínua aqui no Brasil a gente não teve um impacto assim tão significativo porque normalmente quem tem essa solução normalmente órgão público empresa muito grande que H at um certo recurso que não é uma solução muito barata e questão de maturidade também né a gente estão tem uma maturidade muito grande aí na parte de cybersegurança tudo mais a gente já sabe que não dá para se

comparar aí os países de primeiro mundo aí países lá dos Estados Unidos e alguns países da Europa então o impacto aqui foi um pouco menor mas houve Impacto Sim muitas empresas que foram impactadas aqui nessa parte de operação contínua de descontinuidade do seu serviços justamente por causa de uma atualização de uma solução de segurança outros ataques a gente pode relembrar aí aquele daquela lojinha vermelha né que ficou uma semana fora aquela que você gosta de comprar chocolate sabe é essa mesma aí teve outra de roupa também que teve um incidente aí que ficou acho que

foi hansar que pegou né uma loja de fash Fashion aí teve um banco de Brasília também de cooperativa que também teve ataque vazamento de dados então assim são empresas grandes que às vezes a gente olha assim nossa mas essa empresa provavelmente ela investe em segurança e veste Mas às vezes não o suficiente do que eu sempre falo e volto a repetir a maioria das empresas não levam segurança a sério até sofrerem algum tipo de desastre assim pesado né então eu acho que tá um pouco vinculado com a ideia do brasileiro de não se proteger por

exemplo Às vezes a pessoa só coloca um uma proteção em casa por exemplo uma cerca elétrica uma concertina alguma coisa depois que é é roubada né antes disso a pessoa Ah vai acontecer isso não não vou mexer com isso não Então espera aconte para depois se proteger Só que alguns desses acontecimentos podem ser muito grandes catastróficos e acabarem sumindo com a empresa do mapa né então enfim esses detalhes aí não quis trazer imagens aqui justamente para não ter problemas aí mas se vocês pesquisarem relacionado a essas informações que eu dei para vocês aí provavelmente quem

também já tem um certo contato com com ti vai lembrar dessa desses ataques que eu comentei aí até porque teve meme para caramba né no Linkedin lá tipo abriu um monte de vaga aqui da equipe de segurança dessas empresas que foram comprometidas justamente por conta disso me lembro também que aqui em Goiânia uma TV local também foi vítima de ataque de henor E aí só puxando mais um gancho o que a gente o que eu comentei Eu acho na aula passada não me lembro eh que a gente às vezes fala sobre vírus ser invadido a

gente sempre pensa que vai ser algo muito doido coisa de outro mundo né assim ah a máquina vai desligar sozinha vai acontecer coisas eh ali tórias na máquina e nem sempre nem sempre nesse caso mesmo da TV local que teve aqui em Goiânia e depois que eles voltaram a ambiente e tudo mais descobriram que que o o APT ali o sócio a sociedade oculta ela tava mais de mês o cara tava mais de mês fazendo lateralização e comprometendo o sistema Então pensa mais de mês ali alguém do seu ambiente e ninguém detectou então às vezes

a gente acha que ah se eu pegar vírus pegar um rano aqui todas vai mudar todas as janelas não não vai às vezes vai acontecer nada e pode ser que o o atacante ele fique por muito tempo ali fazendo infiltração de dados seu ambiente até o momento que sei lá ele vai querer travar tudo e pegar algum algum dinheiro beleza então essa parte de introdução aí a gente conseguiu diferenciar segurança da informação com cy segurança e comentar um pouquinho dessa importância né Porque por mais que Óbvio a gente já saiba que que isso seja Óbvio

é bom a gente reforçar e compartilhar esse esses esses dados aí bom E aí nesse slide aqui a gente fala um pouquinho aqui sobre o que é segurança na informação e algumas divisões por mais que e no slide anterior a gente tenha falado aqui que Cyber segurança seja proteção de sistemas redes e dados digitais aqui traz como segurança da informação até pra gente meio que quebrar esse tabu aí existe essa diferença mas na prática não sabe não tem tanta relevância a gente fazer essa diferenciação aí o que que é a segurança da informação e quais

são suas Áreas aqui né Tua área aqui de segurança de redes aplicações dados e incidentes ou são somente essas áreas não mas eu trouxe algumas aqui pra gente comentar um pouquinho parte de segurança de redes quando a gente vai falar de de segurança de rede a gente vai falar de quê proteção aqui da infraestrutura de rede aí aqui a gente já tá falando de quê você colocar no mínimo ali fazer no mínimo uma segmentação lógica Da sua rede dependendo da criticidade Talvez uma segmentação física colocar um F ali de borda né um fal de rede

um ids IPS um fio de conteúdo alguma coisa do tipo assim Para justamente você fazer esse travamento aqui ó na parte de rede que a gente já tá falando ali de camada três e tudo mais né dois e três o modelo ó que a gente vai ver nos próximos slides então parte de rede ali a gente tem fazer esse tipo de segurança subindo um pouco mais a gente vai pra aplicação aqui ele traz na parte de ciclo de desenvolvimento tá ciclo desenvolvimento aqui de software dependendo da sua empresa pode ser que às vezes você não

tenha um desenvolvimento interno que você simplesmente só use software de terceiro Ahí eu não vou ter que fazer esse controle de aplicação Depende por exemplo exemplo se você sei lá sua empresa de contabilidade você usa um software que é local ali não tem acesso a externo Você tem contato somente com a receita enfim você precisa fazer um controle mais rígido disso talvez não seja necessário mas se o seu sistema por exemplo ele é web e tem usuários externos você precisa fazer uma um tratamento um pouco mais restritivo tanto na parte aqui do ciclo de desenvolvimento

se for você que desenvolve se não for você que desenvolve você tem que fazer pen testes e teste de vulnerabilidades em cima desse terceirizado que você contrata ou que você comprou o software para ver se esse software não vai ter problema e internamente também pode fazer uma utilização de um waaf seria um F de aplicações a gente viu nas aulas passadas aí táia com um pezinho aqui em rede mais ou menos ele é um fal mas ele vai pegar um fal vai ser um fal somente de aplicação não tá tão vinculado aqui essa parte segurança

ciclo desenvolvimento então pra gente ver que dentro de cada área de segurança a gente a gente tem um mundo enorme ali com essa parte de quando a gente vai se especializando mais né Então essa segurança de aplicações aqui também tem a parte de api né Tá me esquecendo Aqui tá tudo vinculado essa parte de aplicações então aqui ele traz parte de segurança do ciclo de desenvolvimento e eu comentei um pouco aqui sobre você fazer a proteção depois desse software já tiver pronto também parte de segurança de dados a gente tá falando aqui proteção de dados

em repouso e em trânsito repouso e em trânsito o que que é dados em repouso como dado tá parado digamos assim ou seja o dat que tá armazenado aí no seu SSD no seu armazenamento no seu Storage você tá movimentando você Tá acessando esse dado Ah o acesso Tá mas não é algo assim direto o tempo inteiro né Ele tá em repouso esse dado ali você faz um acesso dele digamos assim esporádico então a gente trata isso como o quê Fazendo uma criptografia por exemplo no Windows a gente tem um bitlocker né vai fazer uma

criptografia ali de de full Disk vai criptografar todo o disco quando a gente fala de dados em em trânsito a gente a gente tá falando por exemplo de dados trafegados em servidores web ou do seu cliente do seu computador com o servidor web então esse dado tá em tran tem que fazer eh a criptografia disso aí usa lá os protocolos da vida lá SSL tls por exemplo você vai fazer um acesso remoto usa SSH Então isso é dados em trânsito tá o dado quando ele tá armazenado ali ele tá parado digamos assim a gente fala

que é um dado em repouso é bom fixar esses dois conceitos Tá o que que a gente faz de tratamento com dados em repouso o que que a gente faz tratamento em dados em trânsito são tópicos da Security Plus Óbvio e também no dia a dia resposta incidentes também é um Outra área importante que a precisa ter também bastante conhecimento aí e ele traz aqui medidas para identificar conter e remediar incidentes Opa remediar incidentes Porque como tá tudo informatizado uma hora ou outra vai acontecer um incidente não é uma questão de acontecer ou não mas

sim de quando vai acontecer e quando acontecer tem medidas ali o Mais maduro curas possíveis digamos assim PR poder remediar e tentar manter ali a continuidade de serviços tranquilo pessoal como eu disse PR vocês é algo assim mais assim pra gente ter um overview pra gente ver o que que é cada coisa O que que a gente vai estudar de forma aprofundada vamos falar aqui sobre conceitos de redes e protocolos só pra gente também ter uma leve visão porque a gente precisa de um entendimento básico para ir pra Security Plus Hugo não tem esse entendimento

básico eu vou conseguir fazer a prova vai conseguir alguns termos talvez você tem um pouco mais dificuldade para entender porque ele vai tá né bem amarrado aqui essa parte de rez mas é tranquilo nada que você procurar aí umas duas ou três aulas por fora você não consiga ficar feira nisso daí Pelo menos assim a nível básico para poder ir pra prova tá mas segurança da informação que Cyber segurança sem redes Não sei não sei são duas coisas que andam muito separadas não para mim caminhão junto Bora lá quando a gente fala de redes existem

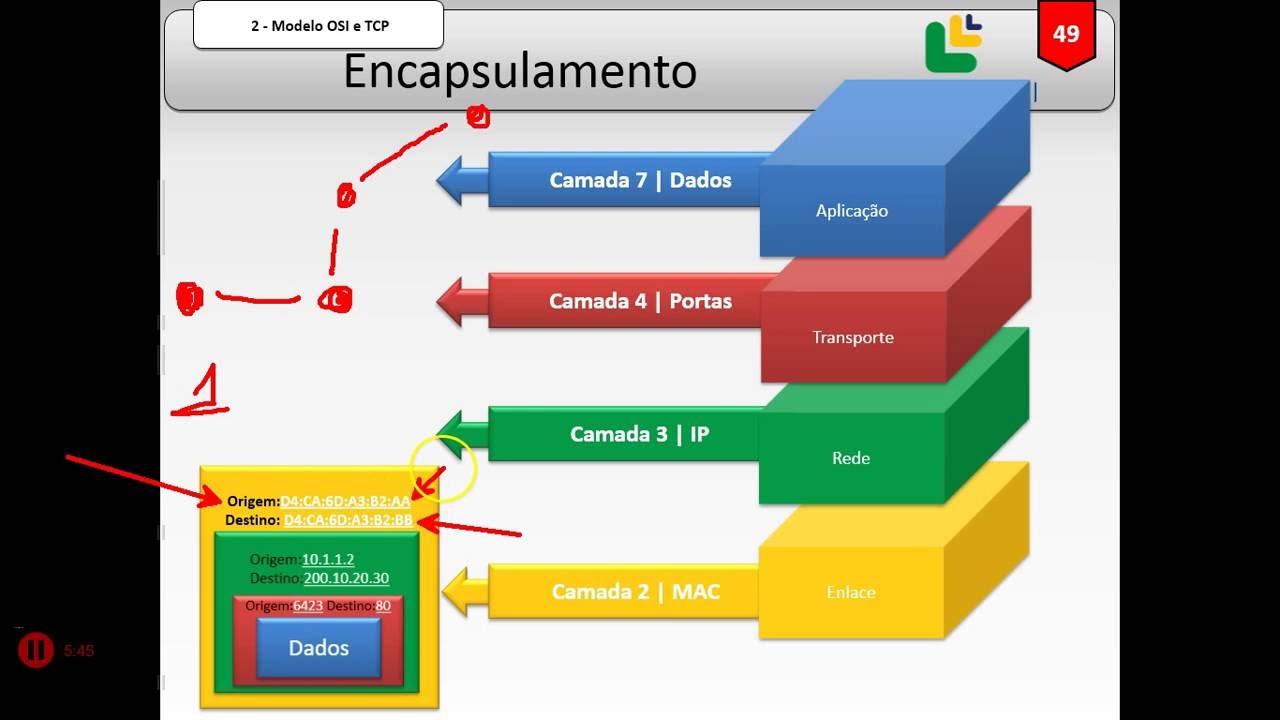

vários outros né padrões e tudo mais mas o que é mais utilizado hoje na internet aqui modelo TCP IP e a gente tem esse modelo Oz que como o nome já diz ele é um modelo uh Mas por que que ele é um modelo porque ele é um modelo ele foi implementado propriamente dito Não porque ele é um modelo e aqui ele traz só modelo os mas alguns lugares traz o termo seguinte modelo de referência oos o porque vem padrão lá Open Standard alguma das coisas lá é Neo de ISO lá enfim padronização internacional então

ele é um modelo ele foi implementado na prática não ele serve como referência pessoal lá os engenheiros sentaram e falam olha para um modelo funcionar para uma rede funcionar ela tem que ter esses esses tópicos aqui né física enlace rede transporte sessão apresentação e aplicação tem que ter isso daqui o modelo TCP que aqui ele tá modelo tem outros lugares que traz conjunto de protocolos 3cp e PR enfim que é justamente aqui o O que traz aqui a explicação você pode ver que ele tem quatro camadas e não as sete camadas do modelo ose aqui

por por exemplo acesso à rede rede ele trata junto física e enlace e na aplicação ele pega sessão apresentação e aplicação trata junto isso ele não faz segmentação outras formas outros conjuntos de protocolos enfim outros padrões tratam de de formas diferentes Tá mas a gente não vai adentrar Nisso porque é coisa que nem é tão utilizado assim já foi no passado mas nem é utilizado assim que que você precisa entender disso Normalmente quando a gente estuda por mais que a gente está aplicando o modelo TCP iip a gente faz uma meio que um estudo ou

comparação em cima do modelo Como assim quando eu falo por exemplo lá de camada três eu tô falando aqui de camada de rede algo mas a gente tá trabalhando com com 3cp IP então a gente tá falando aqui de camada de internet mas por que que a gente fala camada TRS sendo que o TCP é camada dois aqui digamos assim porque ele só tem quatro camadas porque a gente usa o modelo de referência os Beleza outro exemplo quando eu falo lá de Switch camada dois eu tô falando que Switch que ele vai operar aqui na

camada de enlace Ah tô falando de de protocolo da camada de transporte camada 4 essa aqui tá então depois pesquisem algumas aulinhas no YouTube aí é bem tranquilo a gente vai ver algumas coisas ao longo do treinamento não vai ser aprofundado mas pra prova Vocês não precisam desse aprofundamento então beleza modelo ose referência o tcpip é o que a gente utiliza hoje na internet eu trouxe aqui outra imagenzinha aqui pra gente ver a gente já tá falando aqui já propriamente dito só do TCP tá por mais que a gente faça sempre aquele aquela Pontezinha com

o modelo ose a gente precisa entender a alguns protocolos aqui alguns protocolos obviamente a gente vai ter maior contato dependendo do do que você for atuar Por exemplo essa parte de rede ATM frame relay eu nunca mexi com isso aqui ó porque era forma de fazer acho que rede ponto a ponto alguma coisa assim um tempo atrás que era antir usado mas hoje é nem tanto então eu mesmo não tive contato com esses esses protocolos aqui bgp mesmo que é paraa parte de roteamento como não tenho um contato direto com roteamento também não não tem

enfim mas por exemplo essas aqui de H aqui eu acho que ficou errado tá deve ser http http T net S sh e tudo mais Acaba que a gente tem um contato maior porque a coisa que é mais utilizada no dia a dia então o que que a gente precisa ver precisa gente aprender desses conceitos aqui de protocolo funcionamento básico aqui de rede seria roteamento e comutação quando a gente tá falando de comutação normalmente a gente tá falando de camada dois tá me roteamento camada três quando a gente fala aqui por exemplo i4 ipv6 na

SPF e tudo mais alguns protocolos essenciais gttp gtps FTP DNS tudo enfim mais mais voltados aqui pra camada de aplicação e também um pouquinho aqui de camada de transporte tranquilo o mas aí eu não sei nada é muita letrinha não adianta você querer aprender isso daqui só por decorar se você não trabalhar com isso todo dia vai ser um um tempo assim que você vai se dedicar muito pesado e dificilmente você vai fixar isso como é que dá para fixar isso fazer laboratório tá a gente também tem e vai ter UMS planos no do nosso

curso lá do nosso treinamento da Security Plus vai ter pacote de de laboratórios que você vai poder fazer pelo navegador web e tudo mais bem tranquilo você acaba tendo contato com isso aquii acaba fixando um pouco mais mas não adianta querer Procurar internet a Protocolos de rede vou estudar vou ficar fea aqui que não é bem assim não vai adiantar tá essa parte teórica é um pouco mais complexa e tem que ter esse contato mesmo prático Como eu disse PR vocês a gente não vai adentrar em cada protocolo fazer o que que é Abrir enfim

não não vamos mexer com isso aqui até porque não é o foco desse treinamento a gente tá fazendo mais um overview aqui já um esquenta digamos assim pro treinamento da Security Plus tranquilo já vamos aqui mais pro final ameaças cibernéticas modernas trouxe algumas aqui mas a gente já viu na aula passada também o que pega muito né Hans e tal dos APTS que seria os Advanced persistent TR que que seria um huner a gente teve também isso no no teve uma questão lá de Hanser no Quiz que a gente teve no webinar né quee vai

vai ser um malware ali que ele vai criptografar os dados de resgate é algo meio meio traumático viu eu não não cheguei a vivenciar um desse ainda assim de perto no trabalho a gente já já teve um um incidente desse por sorte era um sistema que quase ninguém utilizava tava legado tava desatualizado tava desprotegido então acaba pegando esse meio que de forma automática né não é algo assim que foi ah alguém que abriu em não não foi foi Foi algo meio que automático mesmo em cima de vulnerabilidade que foi pego mas como eu dou exemplo

lá da loja de de roupas lá que que sofreu ataque disso né é meio tenso se você não tiver um backup ali dificilmente você perdeu tudo tem a questão também de pagar mas dificilmente funciona e quando você pega um tipo de de huner desse daí a primeira coisa você tentar fazer isolar a rede para ver se isso não passa para outros a outros sistemas né mas é algo muito complexo já existe o tal do h a service que você meio que aluga contrata ali um h para você para poder fazer ataque então é algo meio

moderno aí que é muito triste muito triste dependendo se você não tiver backup e pegou isso aí no sistema é sentar e chorar e como eu disse dependendo do tipo de ataque que que a empresa sofre ela some do mapa né imagina aí uma empresa que tem todos seus servidores aí criptografados e não tem um backup relativamente recente que você vai fazer não tem o que fazer vai pagar uma nota lá e às vezes não vai receber a chave lá para descrit grafar a gente tem a parte do APT aqui que vai ser um ataque

sofisticado E prolongados como eu já disse às vezes a gente acha que ah temum alguém o sistema foi invadido alguém invadiu o meu sistema e que vai sair apagando fazendo um estrago nem sempre na maioria dos casos Na verdade ele vai ficar utilizando seus recursos computacionais ali para fazer outros tipos de ataque e tentar se permanecer o o mais discreto ali o mais escondido possível e a gente tem aqui a parte ataque deara social também que não é tão moderno assim mas altamente eficaz por entra aqui na parte aqui ó população psicológica em cima de

quem em cima de de de seres humanos que a gente já sabe que normalmente a parte mais fraca ali de todo todo o ciclo ali né de segurança acaba sendo um ponto fraco parte de usuário e normalmente funciona na maor das vezes que eu vejo notícia em jornais né ai tal sistema foi invadido os hackers foram presos não sei o quê ess dia para atrás mesmo eu vi um eu acho que foi da Caixa Caixa Banco do Brasil eu acho pessoal tava desviando não sei quantos milhões que eles estavam instalando eh roteadores nos caixas eletrônico

eu já oi né já fica meio assim cara os bancos querendo ou não não fazem um investimento fo um das empresas que a nível de Brasil que o maior faz investimento em segurança aí o cara vai instalar um roteador Zinho lá num caixa eletrônico que vai conseguir desviar milhões tá aí beleza eu fui ver o delegado falando lá e o delegado não porque eles eles co agiram que funcionários a passar usuários e senhas fal Ah tá bom que que é ataque de engenharia social os caras não vão conseguir quebrar para fácil assim sistema de banco

desviar milhões assim e não ser detectado ataque de engenharia social um dos ataques mais fáceis de você conseguir algum tipo de informação ali do que se você for de forma técnica né enfim bom E para finalizar aqui algumas práticas de defesa obviamente se a gente for pegar cada uma aqui a gente né Tem um curso para cada um mas comentando aqui sobre harding de sistemas que que seria o hardening seria o endurecimento desse sistema O que que a gente faz desativar serviços que não estão sendo utilizados fechar portas que não estão sendo utilizadas quando a

gente vai por exemplo subir um servidor web você quer que o servidor qual que qual que é a necessidade Ah eu quero que um servidor web ou PED um site tá beleza que que você precisa disso um servidor lá web né um PHP da vida um banco de dados sei lá qual que seja um acesso remoto SSH e estourando um TCP alguma coisa assim você vai colocar lá outros tipos de sistema dependendo do Servidor nem interface gráfica ele vai ter você vai gastar recursos com interface gráfica sendo que você só quer hospedar um sistema Então

tá ligado nessa parte de hard aí você desativar serviço que não vão ser utilizados ainda nesse exemplo do Servidor web Ah ele instalei lá um bund ele veio veio com um servidor cups lá de impressão Ô mas você vai imprimir alguma coisa com esse servidor que às vezes tá até na nuvem não desativa isso então então quanto mais enchuto o seu sistema menor vai ser a sua superfície de ataque Então hardening tá vinculado a isso aqui tá você fazer o endurecimento do seu sistema de modo de a diminuir a superfície de ataque ou seja os

que possam ocorrer algum tipo de vulnerabilidade beleza monitoramento de redes aqui é é uma parte que você tem que ter um monitoramento tanto de saúde do seu ambiente processamento memória quantidade de conexões tá para saber se você defini uma baseline ou seja uma linha base de configuração ali ou de utilização para você saber quanto vai ter a normalidade Ah o meu sistema aqui ele sempre usa x processador x memória e em média tantos conexões Ô a conexão que num sábado à noite tá o dobro tem errado alarme detecta coloca ali para detectar e E alertar

o alarme e talvez fazer algum tipo de de ação Então tá vinculado essa parte de monitoramento aqui porque você precisa ter conhecimento do seu ambiente e práticas de criptografia proteção de dados em trânsito e repouso que a gente já viu aí entra aqui mais às vezes em repouso ou mais em trânsito na verdade aqui porque normalmente você vai estar com o servidor web ali fazendo e entrega de serviços e esses serviços eles precisam ser criptografados né a gente já sabe tranquilo essa parte de de criptografia quem sabe pode ser snif a rede ver os dados

em branco por mais que hoje a maioria dos sistemas já estão tudo em https né sistemas web É raro você ter algum sistema aí em test claro então às vezes você fazer snif de rede é perda de tempo bom pessoal beleza vimos aí que são muitos tópicos né pra gente tratar mas esse primeiro contato aí é importante pra gente já chegar com um certo embasamento lá no treinamento da secur Plus bom é isso espero que tenham gostado forte abraço vejo vocês na próxima aula até lá