E se eu te falasse que 80% dos ataques hackers eles não hackeiam a tecnologia existe hoje uma arte chamada engenharia social que é arte de manipular pessoas e fazer elas tomarem decisões que talvez não seja o melhor para elas por exemplo fazer ela te entregar todas as senhas dela ou até mesmo os documentos secretos de uma empresa nessa aula eu vou te mostrar fundamentos da engenharia social e como você hacker faz para tirar todo proveito de como hackear a mente humana essa aula é muito importante e ela vai potencializar o seu sucesso num teste de invasão e na sua jornada Como hacker profissional vamos lá e o que é engenharia social engenharia social é a técnica de manipulação que explora o erro humano para obter informações privadas acesso ou objetos de valor a engenharia social nesse caso e em todos os outros ela não foca mais no computador no sistema nas no firewell não nesse momento a engenharia social ela começa a focar no ser humano na pessoa realmente e geralmente um engenheiro social e para que seja um ataque de engenharia social Você vai precisar utilizar a persuasão tá nesse meio E aí Existem várias formas através de gestos de palavras de sentimentos de e-mail aí a comunicação ela também pode ser via e-mail via sites via comunicação labial mesmo por palavras ali não importa Mas o engenheiro social ele tem uma habilidade fora do comum de persuasão e para que seja um ataque de engenharia social precisa-se de dois elementos tá o primeiro é a interação humana como a gente falou o foco é a pessoa e a segunda é a habilidade de manipulação porque você vai precisar manipular e quando você sofre um ataque de engenharia social alguém está tentando te pular para você fazer o que ela quer para você fazer o que ela precisa que seja feito tá E ela vai utilizar Isso entrar na sua mente entrar no seu sistema psicológico tá realmente literalmente você vai ver isso comigo agora tá porque na engenharia social existem sentimentos explorados por ela quando você fala em engenharia social a gente tá falando de sentimentos que serão explorados tá são inúmeros mas eu listei alguns deles aqui com vocês que serão vulnerabilidades emocionais da vítima por o sistema ele não tem emoção o sistema Ele É razão por completo uma pessoa dependendo do dia se ela tá triste ela pode te dar mais informações do que um dia que ela tá mais feliz se um dia ela tá triste ela vai querer desabafar mais e para uma pessoa para uma para um ataque malicioso para um ataque hacker qualquer informação é muito importante tá nas vulnerabilidades emocionais a gente tá falando aqui de falsas premiações promoções imperdíveis dinheiro fácil aqui entra muito a ganância e a desatenção tá alguém que às vezes tá mais vulnerável emocionalmente tá mais triste Teve alguma perda ou às vezes tá muito feliz na Euforia chega uma premiação ela fala não agora eu realmente ganhei eu tô aqui muito alegre e aí geralmente começa assim né você ganhou Parabéns clica aqui para que você possa fazer o saque de R 50. 000 geralmente começa com essas palavras e nessa vulnerabilidade emocional da pessoa é que ela acaba caindo aí em uma engenharia social quando a gente fala de promoções imperdíveis geralmente é não perca essa oferta desta linda televisão de 60 polegadas da marca que você queria está por apenas R 699 você não pode perder essa única viagem da sua vida para Maldivas por apenas R 1. 00 E aí a pessoa não vai pela razão não é que não faz sentido ela vai pela emoção e acaba perdendo ali os dados ou propriamente dito o valor o dinheiro tá dinheiro fácil também acaba atraindo muitas pessoas para esses tipos de golpes e a maioria 95% dos golpes geralmente tem engenharia social tá geralmente é uma promessa falsa é um retorno muito rápido que são retornos altos e muito rápidos né que você vai colocar ali R 100 tem um robô do pix que muita gente caiu era algo como se você Deposita R 100 pra pessoa e em TR dias você recebe r00 R 1000 10 vezes 15 vezes mais era algo absurdo assim que não faz nenhum sentido não havia nenhuma explicação de como é feito Mas pela engenharia Social pela emoção pela vulnerabilidade ela quer ganhar Aquele dinheiro às vezes ela até precisa a promessa ali de dinheiro fácil acaba atraindo essas pessoas tá a desatenção também às vezes você tá mais cansado e aqui entra não é nem que a pessoa não sabe é que realmente tá desatento você recebe um e-mail de um pagamento que falhou E aí acaba que você fala não mas pode ser que meu cartão tenha realmente recusado uma desatenção uma simples desatenção e aí você vai lá digita seu cartão de novo e você acaba caindo em uma engenharia social tá pode se aproveitar tá da correria ou do cansaço Às vezes você tá na correria você recebe um um SMS no seu celular dizendo Olha só você aqui o seu plano falhou você precisa renovar o seu plano da sua operadora e aí você na correria você fala não não vou ficar sem crédito e acaba pagando ali uma conta que na verdade nem era do seu plano você já tinha pago ou ou era um plano que já descontaria né o débito automático é muito comum tá mais comum do que que a gente imagina o que utilizam muito também de alguns gatilhos mentais tá esse aqui são alguns muito famosos o gatilho mental da curiosidade tá um sentimento aí que o pessoal explora muito a curiosidade quem nunca recebeu isso aqui geralmente era muito comum no Facebook alguém mandando assim ó é você nessa foto e manda um link E aí quando eu ia para esse link aqui geralmente era uma página do Facebook falsa ou do Instagram que a pessoa tinha que logar para acessar essa suposta foto e aí você acabava perdendo as redes sociais então aqui ó é você nessa foto aí vem um link aqui nada a ver mas aí pela curiosidade a pessoa já passa ali ela nem lembra mais do link ela fala que foto que foto será essa Ainda você tá devendo pensa Meu Deus será que me viram tiraram foto e acaba né ali no gatilho da curiosidade Tá Na Autoridade o gatilho da autoridade é quando Por exemplo essa é uma mensagem Olá precisamos realizar uma verificação de segurança em nosso sistema por favor Execute o seguinte link Aí eles mandam aqui um link Atenciosamente quem que mandou supostamente aqui diretoria E aí tá utilizando o gatilho da autoridade ou seja um simples funcionário vai olhar e vai falar a diretoria tá mandando atualizar entrar no link eu vou clicar eu não vou bater diferente com a diretoria a diretoria mandou E aí acaba utilizando o o gatilho da autoridade a pessoa acaba nem olhando pro site muito menos pro e-mail realmente só pra autoridade de quem tá mandando e ninguém geralmente costuma questionar uma autoridade né outro exemplo muito claro é uma ligação isso aqui foi até exemplos de caso reais tá é ligação um porteiro ou até quem tá ali na frente na parte da frente da empresa pode receber o lá Severino aqui é o Tavares da diretoria preciso que você vá até minha mesa e ligue o meu computador para que eu possa acessar meu computador daqui de casa para pegar alguns documentos pra reunião de amanhã E aí o engenheiro social é claro ele já validou ele já viu que o nome de quem ia atender o telefone era Severino Ele já sabe que o gerente da mesa que senta lá é o Tavares e ele já liga e ainda mais se o ceverino não tem muito contato ali com Tavares da diretoria ele fala não é agora ele se aproveita ali da boa vontade e a pessoa acaba ajudando ela vai lá insere um pen drive Ou liga mesmo computador que vai estar disponível na rede E aí pode ser que sofra ataques tá exatamente falando em bondade aqui existe um uma outro tipo de golpe e uma outra tipo de engenharia social que vai explorar a bondade das pessoas tá muito comum e um exemplo que acontece demais é quando alguém tem o WhatsApp hackeado o WhatsApp invadido E aí a pessoa manda ó minha querida será que você pode me fazer um favor ou será que você pode me ajudar tá apelando aí pra bondade da pessoa como não vou ajudar minha amiga como não vou ajudar meu irmão minha irmã então ele apela pra Bondade e aí ele pede ó eu preciso de R 2000 emprestado para pegar para pagar um amigo mas a minha conta já atingiu o limite Diário de transferência você consegue fazer a transferência pra conta dele amanhã na parte da amanhã eu devolvo para você de volta o valor na sua conta Como desconfiar de uma mensagem dessa Ainda mais se você tem um contato maior com a sua amiga você recebe uma mensagem ó tem como dar 2.

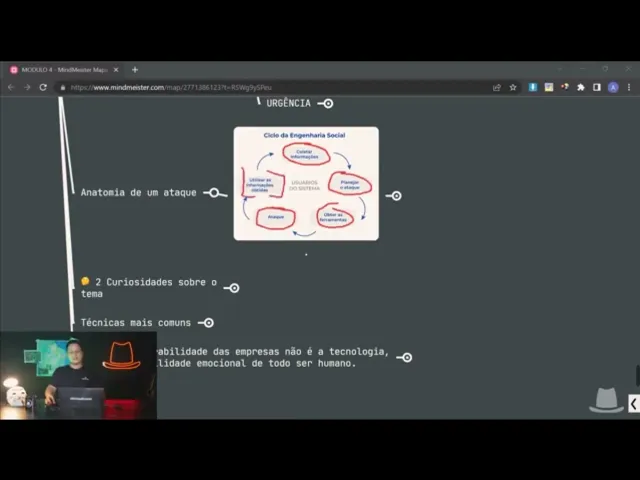

000 pro meu amigo ali eu pago eu tô precisando pagar ele e amanhã de manhã assim que cair na parte da manhã aí eu devolvo dinheiro ou seja você fala não tudo bem você vai já que ela prometeu que vai devolver amanhã ela já tá com dinheiro eu transfiro aqui ela me devolve muita gente caiu nesse tipo de golpe tá E nem é culpa da vítima tá realmente os engenheiros sociais você vê que aqui ele cria um toda uma história ó não ó você não vai ah me empresta 2000 me empresta 2000 porque eu tô precisando já atingi o limite diário e amanhã eu te devolvo tem toda uma história e é claro que quando você vai transferir principalmente valores até uma dica n desse desse valor nesse nível qualquer valor você pode confirmar ali pedir um áudio ligar pra pessoa tá existem alguns métodos aí sempre ficar atento porque os golpes estão cada vez melhorados na oportunidade o gatilho mental da oportun idade esse aqui também faz muito sentido e você pode utilizar essa engenharia social da oportunidade em muitos ataques que vai fazer muito sentido porque é por exemplo Parabéns você foi selecionado como um trabalho de meio período quem nunca recebeu uma mensagem dessa aqui né é uma oportunidade eu não vou perder essa oportunidade eu fui selecionado e acaba entrando num link Eu por exemplo Já respondi tá esses essa mensagem aqui chamei para ver onde queriam enviar o que queriam falar e no final da conversa eles mandam para uma página de cadastro solicitando e-mail CPF se eu não me engano RG eles pediam alguns documentos lá era uma página muito mal feita mas aí no final eles solicitavam lá bastante coisas da pessoa é claro que eu não coloquei mas eu eu chamei no número só para ver que que eles iam falar tá E às vezes até com Parecia que tava usando no Google Tradutor negócio muito ruim e o gatilho mental da urgência gtil mental da urgência geralmente no e-mail vem muito né ó atualize seu e-mail agora sen Não Vai expirar você vai perder acesso a tudo aqui Por Exemplo foi por SMS e aí vem aqui beb livelo seus pontos acumulados hein aí tipo tem 90. 000 pontos quando que expira Aonde que tá o gatilho mental da urgência aqui consegue identificar exatamente aqui ó hoje até tudo maiúsculo hoje vai inspirar Resgate e use no anivers sal livelo aí manda para acessar um site a pessoa na urgência fala não se eu eu não vou perder tipo eu preciso urgentemente acessar esse site e acaba caindo tá todos funcionam muito bem e é claro que você como quando for fazer um ataque de engenharia social aí na parte de hacking você vai precisar definir qual que você vai utilizar Anatomia de um ataque tá geralmente ele funciona nesses Passos aqui ó o ciclo da engenharia você primeiro coleta as informações você planeja o ataque obtém as ferramentas necessárias faz o ataque que no ataque você vai utilizar as informações obtidas E aí para coletar as informações você tem muitas opções você pode coletar informações através do LinkedIn através do Facebook através do Instagram no Linkin é muito comum tá pessoal eu canso de ver pessoal colocando certificados e no certificado eles esquecem de cobrir o CPF só aí a gente já tem um CPF de faculdades ainda tipo vem o nome no certificado lá uma faculdade e no certificado além da faculdade eu já consigo ver o CPF Imagina isso para engenheiro social para um ataque eu posso por exemplo forjar um e-mail e dizer assim ó você acabou de ganhar uma pós-graduação agora você acabou de se formar na faculdade aí eu mando um e-mail passando pela faculdade falando você acabou de ganhar uma pós--graduação no número do CPF tal no nome tal Porque já vai t o nome LinkedIn aí já vem com o nome da faculdade com o número do CPF e o nome da faculdade e o nome da pessoa é simples e fácil a maioria eu tenho certeza que vai cair porque vem com os dados ela se formou faz todo sentido tem uma história por trás sabe ela se formou na faculdade a faculdade contemplou ela com uma bolsa de pós--graduação gratuita e ela vai mandar e o e-mail poderia mandar para uma página falsa solicitando ali documentos solicitando ali um pagamento de uma simples taxa de inscrição de R 100 R 200 Olha como isso é fazil ou até mesmo o e-mail enviando um arquivo para Que ela possa se inscrever na para Que ela possa preencher e se inscrever na bolsa uma planilha infectada no Excel baixa aqui a plan preencha com seus dados e nos retorne e a pessoa Crendo que vai ganhar uma pós--graduação acaba baixando executando ali um arquivo malicioso porque faz todo sentido e veio com os dados dela né veio com CPF veio com o nome da faculdade veio com o nome dela tá no Facebook Facebook Você tem ali nome de amigos nome de família você um engenheiro social pode utilizar o nome de um amigo para uma engenharia social no Instagram é muito comum também utilizar lugares se a pessoa se o engenheiro social sabe que você frequenta um Golf sabe que você frequenta um restaurante em específico ele pode mandar um e-mail para você se passando por aquele restaurante dizendo que você ganhou um um jantar grátis dizendo que você ganhou uma promoção de 50% e para aquela promoção ser validada ela precisa apenas preencher com os dados dela data de nascimento nome CPF muito simples isso se passando pel um lugar um restaurante e a pessoa acaba caindo tá duas curiosidades sobre o tema olha só que legal a engenharia social ocupa o primeiro lugar como tipo de ataque principal não há outro ataque que se assemelha com a engenharia social na questão de ocupação em top 10 o engenharia social tá no primeiro lugar tá não existe ataque de vírus ataque de maare geralmente é sempre a engenheiria social que domina tá 82% das violações de dados envolve o elemento humano inclusive tá até aqui Security report a gente colocou ó lá ó a a fonte Security report relatório aponta que 82% dos incidentes cibernéticos são evitáveis por quê Porque envolveu o elemento aqui ó humano envolveu a pessoa ou seja 80 é um número muito alto 82% das violações de dados não foi um sistema que foi hackeado não foi ali uma habilidade técnica uma habilidade que tinha que manjar muito para invadir o sistema e roubar não foi simplesmente o elemento humano da equação que acabou ali trazendo essa violação de dados tá técnicas mais comuns a gente vai falar o decorrer das outras aulas tá sobre essas técnicas de maneira aprofundada e eu quero te dar agora um purview dessas técnicas por exemplo a gente tem o Fishing a gente tem o Spear Fishing a gente tem o PR testing o smishing e o vishing já tinha ouvido falar nelas Conhecia já deixa aí nos comentários que eu quero saber tá Fishing a gente tá falando aí de uma técnica de fralde online em que os hackers se passam por entidades confiáveis com a intenção de obter informações então a gente já viu isso anteriormente isso aqui Acredito que esteja mais claro aí para você entender o Spear Fishing ele é muito mais direcionado o Spear Fishing a taxa de efetividade dele é muito alta tá ele é um ataque direcionado a grande diferença de um Fishing e do Spear Fishing é que o Fishing ele é geral tá ele vai para todo mundo o Spear Fishing não é como aquele caso da faculdade que a gente comentou eu pego uma pessoa específica eu quero invadir o sistema dela Quero hackear ela então o spearfish é direcionado E aí você vê como é muito poderoso porque não mandei para 50. 000 pessoas da faculdade tal e um CPF aleatório eu mandei para especificamente uma pessoa exatamente a faculdade que ela fez e o CPF dela então dá muito mais credibilidade Esse é o Spear Fishing tá temos o PR testing que é quando a gente utiliza uma técnica que cria toda uma história por trás cria toda uma um pretexto mesmo para obter informações Então como foi aquele caso ali do Tavares Olá Severino aqui é o Tavares eu saí eu preciso de uma reunião fazer uma reunião agora não tô com meus documentos eu tô criando uma história eu saí eu tenho uma reunião não tô em casa preciso que você acesse o computador você percebe então eu crio toda uma história por trás tá o smishing é um ataque via SMS a difer aqui o Fishing é um Fishing por sms tá mandou pelo celular é um smishing e o vishing que é um ataque via telefone Voice então é quando há uma ligação ali por voz e existem sim Engenheiros sociais que fazem isso por voz tá se passando por outra pessoa é muito comum a maior vulnerabilidade das empresas não é a tecnologia e sim a fragilidade emocional de todo ser humano como nós comentamos o sistema ele não tem essa fragilidade emocional o sistema não tem essa fragilidade racional da mente ele não fica triste o sistema não fica com raiva injuriado inclusive existe um termo chamado insiders qu não sabe insiders aqui ó insiders deixa eu escrever aqui para você eles são pessoas tá aqui ó insiders queria mostrar para você aqui tem até empresa chamada insiders geralmente é é um uma nomenclatura que a gente dá para pessoas que estão dentro de organizações que revelam informações privilegiadas para fora tá até mesmo que acontece muito de pessoas serem contratadas inclusive funcionários às vezes um pouco chateados com a organização outros hackers grupo hackers um que ficou muito famoso foi o grupo lapsus lapsus contrata insiders deixa eu ver aqui se eu mostro algo para você ó grupo lapsus ele tentou contratar uma galera sim tá ele mandar mandaram há um tempo atrás aí no num grupo de telegram tá ele está falando assim ó nós estamos recrutando insiders abaixo aí eles queriam alguém da telecomunicação Claro telefônica Ah que é muito mais fácil pegar o ter humano tá vendo É muito mais fácil você entrar na mente da pessoa a pessoa já tá ali triste com a organização já tá querendo sair aí eles Talvez possar um pendrive para ela colocar na máquina e acaba isso são chamados de insiders tá ou passar informações para ela de acesso até mesmo as credenciais dela tipo ó me passa seu acesso aí eu te pago tanto então por eles ficaram muito famosos aí por pelo uso tá da parte da fragilidade do ser humano não adianta ter o melhor sistema de segurança se o colaborador é hackeado e hackear uma pessoa é muito mais fácil do que hackear um sistema isso sem dúvida nenhuma tá hackear uma pessoa é muito mais simples do que hackear um sistema hackear um sistema Você vai precisar de habilidades técnicas vai precisar saber algumas ferramentas hackar uma pessoa você vai precisar só convencer ela a fazer o que você quer tá não adianta ter o melhor sistema de segurança se o colaborador é hackeado eu trabalhei em algumas empresas já e uma delas isso aqui é um caso real tá esse aqui é um caso existe um sistema ele custava mais de R 3 milhões de reais mensais e ele é sensacional tá muito bom ele é ele é um edr é um endp detection ele é como se fosse um antivírus melhorado a tem Inteligência Artificial e outras coisas mas custa muito caro protege muita coisa mas em um certo dia nós tivemos uma detecção do nível alto do invasor na empresa realmente o cara conseguiu invadir a empresa de modo que ele conseguiu ali escalar Em alguns momentos privilégios tá ou seja o RH ele recebeu uma planilha de demissão olha isso o RH da empresa isso já tem alguns anos tá ele recebeu uma planilha de demissão mandaram lá é no no e-mail da empresa rh@.

com.