essa palestra foi retirada do guia anonima conference evento que ocorreu ao vivo no dia 27/07 de24 com nove palestras e mais de 10 horas de Live reforçamos que esse conteúdo foi desenvolvido para fing estudo para que de maneira educativa exemplifique as possibilidades do universo da segurança da informação e do hacking os profissionais que apresentam esse material são qualificados e tudo foi demonstrado em ambiente controlado com todas as autorizações necessárias repudiamos qualquer ação ou subversão do conteúdo para fins imorais ou Ilegais hacking não é crime Boa tarde galera tudo bom eh Obrigada Afonso kelven os meninos

Doca pela pelo convite pela recepção eh para quem não me conhece eu já deixei até aqui na tela mas primeiramente né o tema da minha fala é trat inteligên brasileira o Intel das ruas e antes né de me apresentar melhor de conversar com vocês sobre todo o tema né Qual a minha proposta Eu queria ver de vocês no chat que que vem na mente de vocês com o título dessa palestra o que que vocês imaginam que seja o teor da palestra só lendo esse título O que que vocês acham que é quando a gente falar

TR inteligence brasileiro ou algo que vem das ruas o que que remete para vocês eu tô olhando aqui no chat tá eu quero ver se alguém consegue captar Qual foi a minha ideia que que que que as vozes da minha cabeça quiseram dizer com isso pra gente começar ubud do PX boa coisa de golpe boa também e eu vou continuar acompanhando o chat mas aí eu vou dar o segmento pra gente não perder tempo então bora lá Trash inteligence brasileiro Intel das ruas o que eu quero mostrar para vocês com essa Talk Apesar do nome

ou com nome mesmo bo resposta do do povão boa é mostrar que como nós fazemos o o nosso trat inteligence aqui no Brasil como que a gente conduz a inteligência de ameaças nas organizações aqui no Brasil e por que que a gente ainda tem alguns algumas dificuldades alguns gaps em comparação com o mercado lá de fora Será que é porque o mercado lá de fora de inteligência de ameaças é melhor do que o nosso será que eles estão mais preparados Será que é porque eles têm mais investimento ou Existe algum outro porquê algum outro porém

eu vou tentar mostrar isso para vocês e eu acredito que eu vou levantar mais questões do que respostas eu acredito que ISO seja muito bom eu quero levar vocês algumas reflexões sobre esse assunto sobre esse tema tanto se você já trabalha na área de inteligência se você já está na área de segurança quer migrar pra inteligência ou se você é um Severino faz tudo que conduz todo o setor de segurança da sua empresa eu acredito que vai ser bem interessante você fazer esses questionamentos junto comigo refletir um pouquinho sobre isso e então vamos lá antes

de tudo caso você não me conheça eu sou a Sabrina Ramos eu sou engenheira de segurança na stoney pagamentos hoje tem um especialidade né um especialista ali em cyber Trash inteligence no mercado de pagamento de meio de pagamento então toda aquela parte ali de combate a fraude prevenção a fraude eu já tenho um um uma cabeça já de de fraudador então entendo um pouquinho mais fora isso sou Bacharel em Direito não tenho uma formação ainda em tecnologia Sou formada em direito e fiz a migração do direito pra área de segurança da informação e logo após

Cyber segurança temho após em etic hacking tem um gatinho chamado Kurama que vocês podem acompanhar ele lá no no Instagram que vir mee eu posto foto dele e eu criei a comunidade menina de cybersec que hoje além de ser uma comunidade para iniciantes de forma geral que querem trabalhar com segurança da informação acaba sendo uma marca com o objetivo de levar o conhecimento propagar conhecimento de forma gratuita e acessível para todos os gêneros nacionalidades enfim para todos os idiomas Apesar do nome é uma comunidade plural então não tem não É só para meninas não é

só para mulheres é para todo mundo e aí se você quiser acompanhar meu trabalho só acompanhando as redes sociais no Instagram tem cers no Linkedin também e a gente se conecta por lá se vocês estiverem ouvindo a voz do meu gato ele tá miando aqui porque eu começo a falar ele acha que eu tô falando com ele mas não é isso antes de gente partir pro tema eu queria deixar um disclaimer importantíssimo que é que tudo que eu comentar aqui todas as minhas opiniões o que eu expressar em relação a esse assunto diz respeito apenas

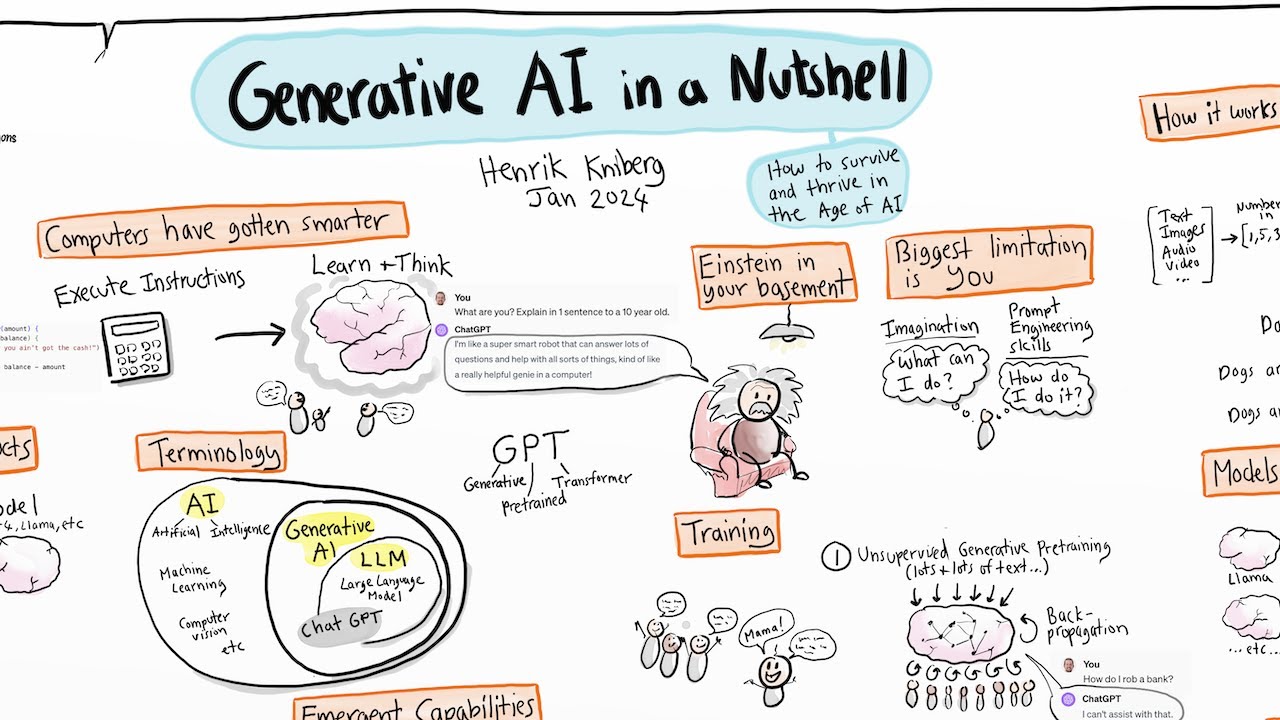

ao que eu acredito Sabrina e não a minha marca empregadora não a empresa que me contratou beleza eu juro adinho e vamos lá antes de falar sobre trat inteligence brasileiro O que que é como que a gente faz eu preciso te explicar caso você ainda não saiba o que é trat intelligence o que é cyber Trash intelligence Por que tem esse nome então vamos partir do começo Acredito que muitos de vocês quem fez faculdade já deve ter visto essa pirâmide Em algum momento quem tirou certificação também você vê isso nas certificações como que funciona a

construção da inteligência né é uma onde você tem os dados você tem a informação e por fim você tem a inteligência os dados precisam ser processados para gerar uma informação né porque o dado somente o dado a parte ele não fornece nenhum tipo de insite nenhum tipo de informação um exemplo disso seria o meu nome só o meu nome sem o meu sobrenome Sabrina o que que o que que isso te fornece de informação se você caso por exemplo tá querendo tirar uma conclusão um uma indivíduo você fazer uma pesquisa sobre uma pessoa você ter

apenas o dado do nome não te diz muita coisa mas se você tem um conjunto de dados você processa esses dados você já tem uma informação e aí isso vai te levar à construção da Inteligência a inteligência ela vai ser interpretação final que um analista humano freem isso analista humano faz com base nas informações que ele coleta que ele processa que ele desenvolve para que no final tud isso tem a inteligência e aí quando a gente fala de Inteligência é inteligência em todo o âmbito da sociedade né inteligência tem inteligência do negócio tem inteligência na

administração inteligência no marketing em diversas áreas de negócio a gente pode contar com a inteligência porque ela é muito mais que isso né a inteligência ela fornece as informações necessárias para que as pessoas tomem decisões para que façam movimentações para que façam mudanças então a inteligência ela tá em todo o escopo da sociedade E aí quando a gente fala de inteligência de ameaças cibernéticas a gente já traz pro mundo de segurança e aí a gente já pode ver ali uma uma variedade de dados Quais são esses dados quando eu falo de inteligência de negócios eu

vou pensar em kpis eu vou pensar em valores de ação eu vou pensar em em outros tipos de dados mas quando eu trago isso paraa segurança eu tenho os dados como endereço de IPs táticas técnicas procedimentos endereços de e-mails dependendo de do que eu tô procurando qual tipo de inside Eu tô construindo para min é segurança então é basicamente isso eu trago a construção da Inteligência pro setor de segurança Essa é inteligência de ameaça cibernética E aí como que ela surge né a inteligência ela vai surgir da da união de alguns conceitos principalmente conceitos militares

que vocês vão ver mais na frente por analíticos psicológicos teses sociológicos até geopolíticos tem muita coisa ali incluída na inteligência de ameaças além do que só segurança da informação além de só segurança cibernética E aí qual é o objetivo principal que eu já já te Adiantei um pouco de você ter inteligência de ameaças no seu negócio na sua organização é construir um conhecimento avançado sobre ameaças sobre atores o comportamento desses atores ou grupos suas motivações tudo isso Para quê Para que eu construa uma segurança mais madura para que eu tenha estratégias melhores de segurança é

muito que vocês eu tô vendo vocês falando do chat sobre redam é muito o que o redam faz né O redam ele precisa ter aquela mentalidade de um ator de ameaças ele precisa pensar como um grupo que ele tá emulando por exemplo hoje a gente tá com uma missão de emular o grupo lapsus então o que que o grupo lapsus utilizava de ferramenta como que eles atuavam quando eles entravam numa rede eles lateralizar como o que que eles utilizavam ali então pega esse conhecimento do ator de ameaças e traz o lado bom da força né

traz para dentro do meu negócio então se o ator se movimenta assim se ele tem como alvo um mercado esse tipo de empresa assim então eu preciso ter preocupação nesse sentido aqui então eu vou adaptando ali a minha segurança com tudo que eu recebo de Insight da minha inteligência de ameaças do meu analista da minha equipe do meu setor de inteligência beleza eu deixei até a referência aqui eu vou compartilhar com vocês depois do slide e eu tô devendo isso inclusive para algumas pessoas mas eu vou compartilhar beleza e aí falei o que que é

inteligência eu falei Qual o objetivo da Inteligência Mas como que eu construo essa inteligência né Falando de forma prática é são Vozes da minha cabeça são conclusões que eu tiro não necessariamente a gente precisa de ter um ciclo de vida de inteligência de para produzir essa inteligência sabe quando você vai desenvolver um aplicativo você como desenvolvedor como programador você tem ali o ciclo de vida do desenvolvimento do software né ele precisa passar por diversas etapas até que ele se torne um software real até que ele esteja em produção e o mesmo acontece na inteligência de

ameaças a gente vai ter algumas fases Eu Vou estender um pouquinho melhor ess esse slide para vocês acho que fica melhor de explicar a inteligência de ameaças ela vai tem um ciclo de vida que consiste em algumas etapas né Eh os objetivos ou questões Chaves ou planejamento que é a fase zero que eu falo logo depois vem a fase de coletas a fase de processamento análise disseminação e por fim o feedback e aí se você vê lá em cima na primeira fase objetivos e questões Chaves é onde eu desino por que que eu preciso de

inteligência de ameaças ou por que eu tô E por que eu preciso de uma inteligência para tomar essa decisão ou por que eu tô montando um time é esse processo Se vocês pararem para pensar ele vai conduzir toda uma área de inteligência ele vai conduzir todo um pensamento crítico para você construir inteligência de ameaças então aqui nesse caso eu vou usar o cenário Como se eu tivesse construindo um time beleza um time de inteligência Então qual o meu objetivo em ter um time de inteligência dentro da minha organização hoje para que que eu preciso disso

eu tenho de Tim eu tenho Blue team eu tenho outros times de segurança eu tenho uma maturidade já avançada de segurança então eu entendi que agora é o momento de eu ter um time de inteligência porque tem questões que eu ainda não consigo responder só com os meus times de segurança então é nisso que o time de inteligência vai me apoiar definir essas questões definir o objetivo do meu time definir como que esse time vai ser formado o que que ele precisa responder para quem que ele vai responder eu passo pra fase seguinte né paraa

fase seguinte a gente começa a coletar dados E aí tem algumas Fontes aqui que a gente utiliza que são as fontes internas as técnicas e as humanas e aí vocês TM alguns exemplos embaixo né Fonte interna Ten o meu tráfico de rede ou eu posso ter o meu cen ou uma ferramenta de observabilidade ou Fontes técnicas Eu tenho um banco de vulnerabilidade que é onde ficam os cvs quando cvs é lançado quando é descoberto ele é postado ali e eu me alimento daquele banco de cve ou Fontes as que é o monitoramento de rede social

de Dark web de fórums enfim desculpa gente e aí depois que eu coletei esses dados eu entendo que tá as fontes são muito boas são fontes que eu preciso considerar mas esse montante de dados nesse momento ele não tá respondendo as minhas perguntas ainda então eu preciso processar esses dados eu não vou utilizar todos os dados que eu coletei é um volume muito grande eu preciso responder a determinadas perguntas que eu defini lá no objetivo lembra então então eu vou processar esses dados vou dividir vou retirar o que eu não preciso e vou pegar só

o que eu preciso de dados feito isso passo paraa parte de análise vou analisar a fundo esses dados são indicadores são endereços de e-mail São rest ou é um mal específico vou vou analisar ele a fundo para que eu consiga produzir a minha inteligência essa análise e esse processamento como vocês vem se retângulo aqui no meio ele é produzido em conjunto ele não não tem como fazer isso apenas com ferramentas deixar a ferramenta sozinha produzindo inteligência e também não tem como fazer só com o ser humano só o analista então acaba sendo um conjunto das

coisas é importante que vocês peguem eh gravem isso porque mais na frente eu vou mostrar melhor o por que eu tô falando isso pronto juntei o analista o analista utilizou as ferramentas fez o processamento fez a análise e agora é hora de disseminar seminar nada mais é do que entregar a inteligência e aí para quem que eu entrego essa inteligência pras pessoas que eu defini lá no no no marco zero né na primeira fase é o time de resposta incidente é o time de forense é o time do soc gestão de vulnerabilidade pros analistas de

risco do meu negócio pro time de prevenção à fraudde também eu posso entregar inteligência ou para minha liderança de segurança e aí como que eu vou entregar isso né na fase de disseminação a gente pensa também o formato da entrega dessa inteligência pode ser um relatório pode ser um dashboard pode ser um p n com vários gráficos diferentes com vários dados pode ser uma apresentação pode ser uma reunião então existem alguns formatos hoje o formato mais comum é o formato de relatório e a gente entrega para esses tomadores de decisão né a galera que tá

ali na frente que precisa eh realizar alguma atividade alguma ação em relação à segurança só que eles precisam de informação relevante para que apoie essas decisões deles né para que eles não tomem decisões a rodo com voz sua na sua mente como eu geralmente faço na minha vida então é muito importante ter esses entraga para atacante ter esses dados bem estruturados ou num relatório ou num painel enfim Você Decide qual o melhor formato paraa sua organização naquele momento tá e depois de entregar eu faço o qu eu sigo a minha vida eu que que eu

faço eu paro não você volta pro início tá pra fase zero a gente entrega a informação e recebe o feedback dessas pessoas desses tomadores de decisões E aí com o feedback deles eu retroalimenta o processo o ciclo de vida então se por exemplo o meu time de fraudes recebeu o meu relatório de inteligência e viu que aquele relatório ali não disse nada para eles não não ajudou a regular algum algum Alerta algum alguma regra que tá definida lá se não foi acionável de jeito nenhum eu preciso receber o feedback desse time para ajustar para ajustar

o quê talvez a minha coleta onde que eu tô coletando Eu Posso coletar numa outra fonte ou será que eu processei errado eu peguei um dado que talvez não faça sentido esteja mal formatado tudo isso eu preciso considerar quando eu recebo um feedback para que eu retro alimente o meu ciclo de vida então o que tiver desregulado eu vou ajustar e começar tudo de novo beleza eu ver tinha uma pergunta aqui no chat e quais Fontes você usa para construir o grupo de dados e informações a gente vai partir agora para gente eu tenho que

rir sozinha porque eu sei que não não tem graça nenhuma mas eu tenho que rir vamos falar das fontes agora deixa só beber um pouquinho de água e aí vamos lá falando de fontes Quais são as fontes externas que a gente utiliza para construir Inteligência é importante falar para vocês que eu não vou aprofundar em ferramenta aqui não é uma palestra sobre ferramenta Qual a melhor ferramenta Não é nada disso a gente tá falando de vou falar muito mais de comportamento de objetivo de de como melhorar a sua entrega vamos falar muito mais disso de

processo de gestão muito mais do que ferramenta em si beleza talvez a gente faça uma outra palestra só para falar de ferramenta falando de ferramenta to a gente faz o monitoramento de rede social mensageiros fóruns Comunidades a gente utiliza muito eh a Red tor para entrar nos fóruns a gente utiliza o telegram WhatsApp a gente precisa estar incluído enquanto analista né analista de inteligência nesses grupos grupos de Facebook que existem gente vocês ficaram pasmos os jovens né de agora o geração z t quanto Ainda existe gente que utiliza Facebook então a gente precisa estar nesses

grupos e comunidade Facebook grupos grupos de WhatsApp grupos de telegram a gente precisa fazer um monitoramento nesses canais também coletas com a cin de forma geral e aqui eu cito algumas ferramentas que o analista utiliza que é o maltego ent Framework wvt vus Total sim ferramentas abertas ferramentas gratuitas Open Open City também são ferramentas muito boas que eh verdade ap par de fazer o relatório Eu tô devendo e todas essas ferramentas puramente sozinhas elas não fazer muita coisa mas quando você tem um objetivo como a gente falou lá atrás a gente definiu o objetivo do

nosso ciclo de vida e eu utilizo essas ferramentas eu adiciono ele ela no meu no meu ciclo de vida dá para fazer muita coisa dá para m fazer uma entrega muito relevante pro meu pro meu relatório pro meu painel enfim para entregar pro meu cliente interno e aí outra fonte outra outras fontes são a forense que é a própria análise de Malve a engenharia reversa Porque caso você não saiba quando a gente faz uma análise de um malare qualquer que ele seja a gente extrai indicadores dele a gente extrai o comportamento do maler a gente

extrai indicadores pode ser endereço de IP ou C2 o RH tudo que vem daquele maer ali pode me entregar muitos indicadores que vai me ajudar a construir inteligência eu vou mostrar um pouquinho mais para vocês no detalhe lá na frente mas tudo tudo isso aqui funciona como fonte né não precisa ser só Ah vou usar só o telegram eu tenho que estar só no grupo do telegram ou vou ficar só nos fóruns da dark web tem que tá lá nos nos marketings da dark web só vou construir inteligência lá não e falando muito disso que

algumas pessoas ignoram na hora de construir inteligência na hora de ter um setor de inteligência são as fontes internas também já te respondo Carlos só para não quebrar aqui o meu raciocínio as fontes internas a gente ignora muito Ah para fazer tra inel eu preciso gastar dinheiro com uma ferramenta que vai só ficar monitorando o a Dark web que vai ficar só monitorando o vazamento que vai ficar só monitorando o Maui e as ferramentas internas Será que elas não fazem parte também do processo de produção de inteligência podem fazer né Aqui tem o monitoramento de

rede que eu coloquei como exemplo monitoramento de aplicações de soluções como eu falei lá no início o cen o cen é uma ótima forma de uma fonte de produção de inteligência né enquando eu tô monitorando a minha rede as minhas aplicações os meus hostes eu tô vendo o comportamento que tá tendo ali será que é um comportamento de ataque porque que em determinado horário uma análise aqui bem raça tá em determinado horário da madrugada o a minha api x que eu que eu direciono para cliente x F isso de pagamentos ela recebe ataques por esse

padrão aqui de endereço de IP ou com esse intervalo aqui de ataques Por que que isso acontece eu preciso entender e o cen me ajuda a entender a produzir essa inteligência né eu vou conciliar o meu cen a ferramenta que eu já tenho no lugar que já faz parte da minha segurança na minha produção de inteligência então vocês percebem que inteligência quem faz é o analista como eu falei lá no início que não são as ferramentas então se você já tem um cen se você já tem um um time de nooc você tem ali a

o monitoramento de rede o o time que que trabalha na observabilidade vê ali os logs das aplicações O que que tá funcionando o que que não tá funcionando você já pode construir inteligência com isso claro que você vai precisar se dedicar a entender as ferramentas né junto com o time responsável entender o que que eles coletam ali se tem todos os logs se não tem Quais logs que tem para construir essa inteligência né que é uma dedicação Ali você vai você vai ter que levantar sua bunda e correr atrás né e estudar mas como que

você tem casa para fazer muita coisa E aí fora isso né Falando de fazer em casa tem um es de vulnerabilidade utiliza ele também na produção de inteligência feed de ameaça que eu coloquei aqui os pagos porque os pagos fornecem um pouquinho mais né de confiabilidade porque você tá pegando com seu fornecedor né seu fornecedor é confiável Ele tá te fornecendo um serviço ali que você vê que é OK pega o Fed de ameaça dele né o fiz de ameaça entrega geralmente indicadores endereços de PS que foram vistas como maliciosos eh comando e controle algumas

restes para você analisar identificar se tá no seu ambiente de no seu ambiente no seu Parque Enfim então tudo isso funciona como fonte essas aqui Mais especificamente as fontes internas eu sou muito defensora das fontes internas e dificilmente eu vou ficar falando para você ai compra ferramenta X para produzir inteligência no seu negócio Ah você tá construindo um time de inteligência ah compra ferramenta x bota um né eu vou abrir um parêntese aqui sobre o misp porque já me perguntaram Olha eu quero eu sou um um Severino Eu adoro conversar com os severinos em toda

a palestra que eu que eu que Eu ofereço no presencial sempre chegou um Severino para mim perguntando como que faz eu quero construir um time de inteligência hoje só eu que sou que cuido da segurança como é que eu faço eu posso botar um NP eu nesse cenário disse que não por qu se você não tem um time de inteligência se você não tem mais analistas se você tiver um misp hoje ele não vai ter integração com seu cen ele não vai ter integração com outras ferramentas como Firewall Qual o sentido de você tá recebendo

um monte de de indicador de ameaça um monte de indicador de comprometimento se você não vai ter mão para fazer tudo isso você não vai ter capacidade de abraçar tudo isso né sendo um único analista cuidando da segurança o misp se você tiver ele bem configurado integrado com as ferramentas com as regras certas que você estudou que você adaptou faz muito sentido mas se você não tem toda essa estrutura o misp vai ser só um Bucket cheio de indicadores que você não vai poder fazer nada n com um volume extremamente alto de dados porque tem

Acontece muita coisa ali dentro do misp e a você não vai conseguir fazer nada você vai ficar frustrado então é outra coisa ferramenta não produz inteligência Quem produz Inteligência é o analista beleza e eu vou parar rapidinho para responder a pergunto aqui vocês fazem isso de forma manual análise das conversas e posts ou as ferramentas ficam monitorando hoje em dia existem alguns fornecedores de inteligência de ameaças que fazem esse monitoramento paraas empresas mas existem outras empresas que fazem essa análise manual eh como eu falei para você eh eu vou vou até falar isso um pouquinho

mais na frente hoje em dia poucas empresas TM um setor próprio de inteligência né O que a gente vê muito é empresa contratando um terceirizado para tomar conta da sua da sua inteligência de ameaça Então pode acontecer os dois cenários ser uma análise manual que o analista vai atrás que o analista tem o próprio ambiente dele são raros os casos que isso acontece mas também o fornecedor faz aquele monitoramento ali para você vocês tentam junto e define o que que você quer que seja monitorado e o fornecedor faz isso para você e aí tem ferramentas

vários tipos de ferramenta para isso Fontes internas ouvir as conversas no elevador dos funcionários acreditem ou não mas é só que min o Mint são ótimas Fontes também de de produção de inteligência existem ferramentas para coleta de vazamento em grupos do WhatsApp telegram de mais rede é a mesma resposta de existem ferramentas Sim hoje existem fornecedores inclusive no Brasil fornecedores muito bons que fazem esse tipo de coleta que estão inseridos nos grupos que entendem o que que o seu negócio a organização precisa e fazem esse monitoramento mais passivo né só tá ali inserido no grupo

só tá ali inserido na comunidade faz esse monitoramento passivo um profissional da área de Cyber em uma empresa que nunca teve Cyber qual é a primeira ação a se tomar a primeira ação a se tomar não é ter um time de inteligência eh eu acredito que seja conscientização e se você tá falando como um profissional que quer se desenvolver para segurança pense no seu desenvolvimento aonde você você tá agora o que que essa empresa te oferece que auxilia o seu desenvolvimento paraa segurança você consegue parar do lado num time de de segurança o time do

soque E fazer perguntas você consegue pegar documentação das Ferramentas das soluções que tem hoje ou fazer um treinamento Foca no seu desenvolvimento e aí você vê Quais são os seus próximos passos beleza eu tô falando isso como paraa sua carreira né A empresa pode tem o o o Budget dela tem a carteira dela eles podem comprar ferramenta podem contratar pessoas mas nesse momento se não tem nada de segurança pense no seu desenvolvimento em segurança e depois você pensa na empresa bom falei de inteligência o que que é inteligência como que a gente produz Qual o

ciclo de vida e aí eu preciso apresentar para vocês os tipos de inteligência né se você parar para pensar com os dados que eu coletei eu vou coletar uma variedade de dados certo eu mostrei para vocês algumas Fontes uma fonte vai trazer um tipo de dado outra fonte vai trazer outro tipo de dado por esse motivo existem outros tipos de inteligência mais de um tipo né quatro ou três né algumas literaturas vão dizer que são três tipos devido a natureza do dado Então hoje a gente tem a inteligência estratégica a tática operacional e a técnica

a estratégica é a que eu entrego pro tomador de decisão mor né quem tá lá no topo da pirâmide é o cev é o priso é o CEO da empresa é o CFO é quem toma a decisão quando é uma empresa pequena é o presidente da empresa é o gestor é o gestor de segurança é o gestor de ti então é quem tem o dinheiro e aí essa inteligência estratégica como eu falei para vocês você precisa pensar muito no formato de disseminação dessa inteligência né quando você fala com o estrategista com um se level quem

toma decisão a linguagem precisa de ser um pouquinho mais específica né Porque pensa você hoje quem tá me ouvindo queem tá me assistindo você é um analista de segurança você entende o technic né você entende quais ferramentas são importantes pra segurança você entende qual comando utilizar no terminal tô falando isso porque existem gestores que não tem esse conheciment técnic Mas eles entendem do negóci né eles entendem de ver um gráfico eu brin muito que eles goam muito de ver figuras então a inteligência estratégica ela não pode comunicar por exemplo sei lá seu time de inteligência

tá analisando um grupo eu acho que eu vou passar um pouquinho do horário eu vou tentar dar uma acelerada h o seu time tá analisando um grupo específico um grupo de ameaças que tem atacado muito com Rener por exemplo no mercado ultimamente E aí vocês conseguiram os indicadores comprometimento quais ferramentas eles utilizam qual grupo que eles conversam enfim todas essas informações assim mais técnicas só que na hora que você for passar essa informação pro seu ce pro seu Ciso pro seu CEO ou pro pessoal que toma decisão você vai ver que não vai ter muito

sentido você trazer o conteúdo técnico não vai ter muito sentido você explicar para eles Olha a gente pegou esse endereço de IP aqui e o cara fez essa conexão aqui ou esse é o C2 desse cara e ele utilizou esse Spot aqui o cara não vai entender nada porque você não tá comunicando como ele entende então você vocês percebem existem quatro tipos de inteligência e a comunicação precisa variar um pouquinho devido ao público e a estrategia é esse o tático é quem é o gestor do soque é a galera de segurança é a galera que

precisa talvez fazer uma alteração na regra a galera que precisa pensar de forma tática porque tá na linha de frente das Ferramentas um exemplo da Linha de Frente é o cara que tá ali no monitorando o Firewall e tá vendo que tá tendo um ataque ddos no horário x e aí você precisa entregar informação para esse cara pode ser um IC uma uma tendência de at Então você precisa munir esse cara que tá na linha de frente é o tático outos dois operacional e técnico acaba sendo quase ali a mesma coisa eu gosto de separar

algumas as pessoas não gostam de separar mas o operacional ele vai falar com os gestores de segurança e os Defensores da rede e vai falar sobre um ataque específico que tá acontecendo a gente teve algum algumas semanas atrás alguns meses uma tendência de ataque ddos utilizando conexão TCP ou alguma coisa assim que estava acontecendo que a gente não via há muito tempo né porque a gente não acaba não dando importância porque quem vai ficar fazendo ataque de DS com tanta ferramenta que tem hoje né bem assim a gente pensa só que teve eh Há uns

meses atrás isso acontecendo essa tendência e a gente percebeu e a gente passa isso pro nosso time de segurança de rede Então são inteligências assim que fazem sentido né De acordo com o que a gente define lá na na fase zero como eu falei para você se os objetivos e as questões e a inteligência técnica acaba estando quase ali incorporada com o operacional porque ela vai vai trazer esse mesmo tipo de inteligência só que em cima de um ioc específico e é basicamente isso eu deixei aqui embaixo as referências não sei se dá para vocês

lerem Mas eu posso compartilhar compartilhar o livro também que eu tirei isso vou tentar dar uma acelerada agora juro bom falei tudo isso tudo sobre sobre inteligência você entendeu o que que é inteligência como constrói quais são os tipos Tá mas depois de falar isso tudo talvez ainda não tenha ficado claro como que a inteligência pode ajudar a proteger o negócio né ela fica ali monitorando ataques fica monitorando grupos mas no final das contas no sim medusa e no final das contas como que acontece isso então eu tentei ilustrar aqui um exemplo da minha da

empresa que eu hoje é uma instituição bancária né de meios de pagamento a gente tá locado no terceiro setor da economia estamos no Brasil e consequentemente na América Latina e na América do Sul tendo essas essas informações em mente Eu Vou permitir que a instituição preveja as ameaças estão dentro da realidade dessa empresa vocês percebem uma empresa que tá aqui no Brasil na América Latina que tem um tamanho médio por exemplo tem preocupações que uma empresa de tamanho maior uma mega empresa alocada nos Estados Unidos Talvez não tenha então o analista de inteligência ele acaba

tendo que ser um pouquinho psicólogo Às vezes tem que tentar entender a cabeça não só do atacante mas também das pessoas né tentar entender de negócios e um misto de de disciplinas então quando eu entendo que que é o que eu quero mostrar vocês que a minha empresa que tá aqui no Brasil que fornece um tipo de serviço é uma empresa pequena ou média ela não tem as mesmas preocupações que uma empresa lá do outro lado do mundo então entendendo isso entendendo a realidade eu vou me adaptar melhor né eu vou saber qual estratégia de

segurança funciona mais quais controles funcionam mais com o público Que Eu ofereço o meu serviço né Eu trouxe o exemplo outro dia de um aplicativo né vocês pensam eu tô no setor de pagamentos né que é o setor que eu atuo e a gente tem um aplicativo um aplicativo para facilitar o pagamento do do meu cliente só que ao mesmo tempo eu tô usando aqui o exemplo da empresa que eu atuo é uma empresa muito focada no empreendedor né que tem uma barraquinha de pipoca para quem vende roupa na feira então acaba sendo pessoas que

não tem um conhecimento tão avançado de tecnologia eles sabem utilizar o dispositivo celular né porque acaba sendo muito intuitivo hoje mas eles não t conhecimento avanç de tecnologia Então você pensa será que faz sentido eu colocar um controle de segurança segundo fator de autenticação senha com 20 caracteres leitura da da Digital leitura da da biometria do sangue leitura do do olho da da Íris Será que faz sentido eu colocar essa camada extensa de controles se eu tô entregando aquele produto para uma pessoa que não tem tanto conhecimento claro que não tô falando que a gente

não precise pensar em segurança né a gente não precise pensar em segurança s é importante eu preciso valorizar eh o cliente não é isso eu protesto muito qura a galera do IX design a galera de produtos não é não é isso que eu tô falando mas são coisas que a gente precisa pensar na realidade do negócio né E aí falando de expectativa em realidade eu mostrei para vocês o que que se espera com a inteligência eu mostrei para vocês como produzir a inteligência e como é que tá hoje será que é exatamente o que eu

expliquei para você será que é isso que acontece hoje bom o que que é esperado de acordo com tudo que eu falei já para vocês é esperado que quando acontecer uma necessidade de decisão no meu negócio eu acione o meu time de inteligência meu analista que seja e peça para ele olha me ajuda aqui a tomar decisão Em relação a isso eu coloquei o exemplo numa aquisição de uma empresa eu tenho uma empresa hoje sei lá eu sou uma empresa do setor de serviço E aí ofereço um serviço x só que eu quero eu quero

comprar uma outra empresa que também é do setor de serviços só que eles abrangem eles pegam um público um cliente que eu tenho o desejo de chegar também então eu vou comprar essa empresa mas eu preciso de ajuda para tomar essa decisão não posso tomar essa decisão pensando só nos números né pensando só em quanto dinheiro vai me vai entrar gente eu tô falando de uma maturidade nível superior tá de segurança então eu vou pedir ajuda ao meu de Trash intelligence é o que que esse time vai ver esse time vai ver quais ferramentas dessa

empresa que quer ser comprada utilizando no dia a dia Quais as tecnologias software como que é a rede dessa empresa será que eles já foram envolvidos em algum grande vazamento será que eles já sofreram uma ataque de hw ou pior Será que Eles pagaram o resgate ou não pagaram será que eles estão envolvido com algum tipo de movimentação fraudulenta ou junto de Cyber criminosos Será que existe ali um um vazamento de informação existe uma espionagem são conhecidos por algum tipo de de tática nesse sentido o meu time de inteligência vai ver isso então o esperado

é que numa necessidade de decisão eu consulte o meu time de Intel meu time de Intel vai me ajudar eu tomo a minha decisão Com base no nos Riscos que eu aceitei ou não aceitei que o meu time me ofereceu me mostrou e no final de tudo feedback e ajustes beleza tudo tudo perfeito no mundo né O Mundo Continua girando tá tudo dando certo E aí com o mundo perfeito a gente tem impacto em todos esses setores aqui na segurança de profundidade do seu negócio no setor de gestão de vulnerabilidades no seu soque o Blue

Team no Red Team na sua superfície de ata ela fica mais protegida ela fica muito mais monitorada resposta incidentes na proteção da marca né algumas pessoas não levam tanto em consideração mas inteligências de ameaças também auxilia na proteção da marca ali do negócio da reputação da empresa na decisões estratégicas Como foi o exemplo que eu mostrei para você agora e no final das contas no jur e no compliance Beleza o mundo perfeito tudo funcionando eu tenho esses impactos mas como essa é uma palestra sobre o Brasil a gente tá no Brasil então não é necessariamente

isso que acontece hoje ainda E aí como que acontece realmente hoje hoje nós somos o último setor a ser considerado né Eh geralmente o CTI é acionado qu quando acontece um vazamento ou um ataque muito em larga escala e E aí a empresa acaba ficando preocupada por que que a gente Deixou passar né O que que CTI tá fazendo então aciona CTI acionado no pós incidente a gente auxilia alguns times na questão de resposta incidente depois que tudo já passou Claro depois que o incidente já foi contido teve ali o o processo de resposta incidentes

e eles são e a gente é chamado a gente tô falando como analista tá não falando que isso aconteça na minha empresa somos acionados fazemos ali um relatório do que que aconteceu beleza a vida que segue ou em última instância ninguém sabe o que é eu não sei se vocês têm essa dificuldade mas quando familiares e amigos perguntam do que eu faço quando quando eu trabalho com segurança Geralmente eu tenho dificuldade de descrever né de falar o que que é mas isso acontece com o CTI dentro de segurança muitas pessoas trabalham na área de segurança

na área de tecnologia não sabe o que que é CTI Então a gente tem uma uma dupla camada de dificuldade né de de explicar o que que é CTI vocês TM dificuldade de explicar o que que é o trabalho de vocês pra sua família a gente tem dificuldade de explicar pros nossos colegas de trabalho para vocês verem o problema gente se tiver pergunta vai colocando aí que eu vou tentar encaixar tá eu tô dando só uma corrida porque ainda tem alguns slides E aí qual é a questão né Por que que isso tudo acontece Por

que que a gente tem esse cenário eh realidade desse jeito é porque nós temos nossas peculiaridades de Brasil de América Latina e na maioria das vezes a gente não tá disposto a aceitar né e a gente segue ali na tentativa de uma inteligência de ameaças gringa e o que que eu quero dizer com inteligência de ameaças gringa é uma inteligência que pega uma ferramenta essa que são algumas marcas hoje que oferecem a solução de inteligência de ameaças eu não coloquei elas aqui para dizer que são boas ou ruins ou melhores ou piores tô apenas exemplificando

beleza elas oferecem inteligência só que pro cenário da minha empresa vão acabar funcionando como balde de indicadores como eu coloquei ali um Bucket de iocs ou feed de notícia e eu não Acabo não fazendo nada com isso você lembra lá quando lá atrás eu falei sobre o misp acaba sendo a mesma coisa só que eu pago por isso então tô pagando milhões por ano contr ess essa ferramenta de inteligência ela tá me entregando um volume extremamente alto de dados e eu não vou fazer nada com isso paraa minha inteligência Isso é o que acontece hoje

né a gente abraça essa inteligência de ameaças gringa porque a gente acredita ou tem essa ideia de que nós não somos maduros suficiente e a gente precisa copiar o que funciona lá fora né E aí o que que acontece a gente ignora Nossa superfície de ataque da nossa organização que a gente trabalha a gente não conhece o nosso negócio e a gente vai lá e Foca no o APT norte-coreano e Russo Caraca eu tenho que me preocupar com o Espião Russo que pode entrar na minha empresa eu tenho que me preocupar com as Táticas do

do grupo norte-coreano que é financiado por governo x Será que eu tenho que me preocupar realmente com isso só porque a a ferramenta a empresa me propôs isso Será que eu tenho que me preocupar de fato Se você prestar atenção no que eu falei lá atrás cada empresa tem uma necessidade de segurança E aí não é porque eh a empresa x que é super grande massiva tá em vários países do mundo tem essa preocupação com espionagem com o norte-coreano com o Russo que eu que sou uma empresa pequena aqui no Brasil na sei lá perto

da periferia de São Paulo uma empresa que não tem tanto investimento vou ter que me preocupar Então é isso que eu quero mostrar para vocês e aí algumas coisas que a gente ignora né quando a gente vai adquirir uma ferramenta ou vai montar um time de inteligência a gente ignora que nós somos uma empresa um país que tá na América do Sul que tá na América Latina a gente ignora que nós falamos português então a gente vai pegar muito material lá fora né em inglês em russo em alemão o que quer que seja a gente

ignora que a gente fala português a gente ignora que a gente fala espanhol e derivações do espanhol né tem outro tem vários tipos de espanhol aqui na América Latina a gente ignora que aqui no Brasil nós somos os maiores usuários de celular no mundo a gente está ali Acho que em quinto lugar em maiores usuários de celular então o que por que que isso te diz né se a gente usa muito celular a gente é muito alvejado em ameaças feitas para celular não para computador então hoje nós somamos muito afetados por malware do tipo aplicativo

obai que são focados em roubar credenciais de banco em dados de cartão e a gente Ignora isso outra coisa a gente tá entre os 50 países no ranking global de crimes financeiros Será que isso te diz alguma coisa será que isso não te diz que talvez que a gente sofre muita Fraude que a gente tem muito ataque direcionado a roubo de valores a instituições bancárias e aqui 50 eu coloquei o Brasil e toda a América Latina então tem Colômbia tem Venezuela todos os países que estão que são ali que são nossos vizinhos Além disso a

gente usa muito o programa open source e aqui eu não tô querendo dizer que open source é ah porque é aberto porque é gratuito é uma porcaria totalmente o contrário disso né a gente utiliza muita coisa open source que funciona que faz muito bem o trabalho só que além de utilizar a gente também passou a a entregar também pro mundo a gente passou a construir muito open source e a te pergunta o que que isso te diz isso diz que a gente faz muito com que a gente tem aqui né a gente vive muito aquela

Vibe Live of the land Então o que a gente tem disponível a gente tem celular a gente tem internet a gente tem os pdfs a gente tem livro então a gente utiliza muito a gente acaba fazendo o nosso possível aqui o nosso jeitinho brasileiro e usando muito open source utilizando muito ferramenta que tá disponível É isso que eu tô querendo te dizer então presta presta um pouquinho de atenção e junta esses pontos a gente usa muito Open Source a gente somos somos falantes né de forma geral do português e do espanhol nós somos muito temos

um conhecimento muito amplo de fraudes e sofremos muitas fraudes e nós utilizamos muito aplicativos mobile E aí se você é uma instituição uma organização Você tá no setor de tecnologia e trabalha com inteligência junta esses pontos e e vê se não dá para construir uma uma estratégia de segurança pro seu negócio só com esse conhecimento aqui com essa pesquisa Será que você precisa ir lá pagar 100 milhões 1 bilhão numa ferramenta pelo ano inteiro só porque ela é gringa só porque ela diz que você precisa tomar cuidado com os APTS norte-coreanos ou Russos ou sei

lá mais o qu Então é isso E aí eu vou tentar dar uma acelerada Dá tempo ainda o Afonso eu tenho só mais dois slides boa e aí eu trouxe quatro tópicos específicos né que acabam sendo ali norteadores né do setor de segurança né quando a gente faz métricas quando a gente tem essa preocupação são os indicadores de comprometimento as vulnerabilidades incidentes de segurança e os Pain testes E aí hoje O que que a gente faz quando a gente recebe um um indicador quando a gente coleta um indicador de ameaça a gente bloquei nas ferramentas

que tem que bloquear e segue a vida né a gente descarta eles não salva em nenhum lugar não tem um registro não tem o controle mas se eu tivesse um time de CTI né a apoiando essa essa Essas atividades eu poderia além de bloquear o indicador nas ferramentas eu poderia aprofundar A análise extrair outros indicadores que podem estar Associados a aquele indicador e talvez atribuir ou associar um ataque dá para ir muito mais dá para ir muito mais a fundo na minha inteligência além de só bloquear o indicador e quando eu falo de vulnerabilidade Ah

quando sai um cve a gente ler sobre a vulnerabilidade a gente vê se tem a vulnerabilidade no melhor dos cenários né a gente aplica a solução ali daquela vulnerabilidade e segue a vida se não como eu coloquei ali no na caixinha a gente vive no limite né a gente vai levando até onde dá isso acontece muito em produto legado tá com problema no áudio não tá beleza se é produto legado não tem muito o que fazer Tá em produção a gente não corrige e a gente segue a vida né isso acontece muito e aí qual

o impacto disso nenhum acaba sendo nenhum informacional Mas pensa se eu tenho um time de CTI que tem aquele conhecimento ofensivo defensivo que tem a informação na mão eles podem fazer um runting pelo meu Parque pelo meu ambiente Verê se eu ten aquela vulnerabilidade se ela tá sendo explorada se ela pode ser explorada ou não e fazer tudo isso no ambiente controlado e fazendo a metrificação dos riscos né porque Gestão de Risco entender o risco nível de risco ée lingagem que o tomador de decisão entende essa é a linguagem que o seu gerente entende que

o seu Líder entende e é o que eles buscam e você pode oferecer isso falando de incidente a gente identifica a gente atua recupera o ambiente quando é possível né a gente ora muito por isso que seja possível e segue em frente abraço cada um pro seu lado mas se eu tenho um time de CTI junto com com a resposta incidente eu posso eles podem atuar simultaneamente um apoiando o outro na cada passo ah enquanto o time de resposta incidente tá olhando a rede aqui internamente tá contendo o ambiente se tá pesquisando lá fora realmente

que a gente foi por onde a gente foi atacado de forma externa será que com essa técnica aqui a gente consegue e faz esse casamento ali na hora da resposta incidente e no pó morem também né para melhorar a maturidade de segurança e por último Pain teste o que que a gente faz hoje né a gente realiza o Pain Test né contrata um terceirizado ou tem um time que faz o Pain test se tiver achados a gente abre uma solicitação pro time responsável aplica a correção caso não emiti o relatório segue a Vida Fez o

Pain test pelo menos estamos seguro mas is Eu tenho um time de CTI eu posso ter colaboração com esse Red Team pensa aqui eu sou um time de CTI eu sou Analista de inteligência eu penso igual um para eles Olha a gente tá com essa aplicação aqui será que vocês não podem tentar esses ttps aqui que o grupo x y z tentou E funcionou a gente pode fazer essa conversa essa ponte e melhorar os testes de resposta de segurança P testes da empresa e a de forma prática né se você quer fazer tudo isso se

você quer ser um analista de inteligência se você quer tentar entender como isso se aplica no seu negócio hoje você pode fazer algumas coisas aqui que eu dou como dica Conheça o negócio da sua empresa Ah sabrin mas isso é conversa não vai fazer diferença nenhuma juro para vocês conhecer o negócio às vezes tem muito mais valor do que entender um ttp de entender um exploit quando você tá numa resposta incidente por exemplo se você se Vocês pegaram tudo que eu passei até aqui tudo isso é conhecimento de negócio e aí como que você conhece

o negócio você entende a missão os valores o propósito da sua empresa Você conhece o site Você conhece os produtos que a empresa entrega pega que serviços ela oferece e tudo isso vai te ajudar a produzir inteligência Além disso Você conhece as soluções e as ferramentas que a sua empresa usa estude a comunicação com outros grupos com outros times da sua empresa como que eles se comunicam dá para melhorar essa comunicação e por último Produza relatórios né ainda que você não tenha tanta gente para disseminar para entregar esses relatórios Produza ali pro seu time produ

ali pro seu Líder olha Líder hoje a gente teve um ataque numa num serviço nosso o ataque aconteceu assim e assim e assado e dessa forma que aconteceu pode ser um comportamento do um grupo x pode ser um comportamento de um atacante Y posso te mostrar um pouquinho mais Qual o impacto que isso tem no negócio posso te mostrar como a gente pode melhorar o nosso controle de segurança com base nesse relatório é praticar né Inteligência é muito do praticar e não ficar só esperando e por último entendo que seu cliente espera de inteligência se

você já trabalha com inteligência e entrega pro seu cliente interno tenta tenta ter uma conversa faz ali um questionário entende o que que ele precisa e melhora o seu processo de produção de inteligência beleza deu uma corrida agora no final Mas a gente continua se falando pelas redes sociais e se vocês tiverem dúvida me chama lá no Instagram no Linkedin que eu tô sempre disponível e obrigada de novo obrigado pela participação S caso tenha alguma dúvida pessoal Instagram do menina de cybersec ou até mesmo na comunidade do discord que é bastante ativa Eh vamos para

um intervalinho e nos vemos nos vemos não né porque não vou ser que vou palestrar daqui a pouquinho a gente começa Aí uma outra palestra com outro tema totalmente diferente do anterior cara a diversificação do Gu anonima conference 2024 Olha tá gigante tá tem tema aqui que eu nem sei o que que é

![[WEBINAR] Contego Security e Sophos desvendam a segurança em TI](https://img.youtube.com/vi/4HkSEHEu3SM/maxresdefault.jpg)