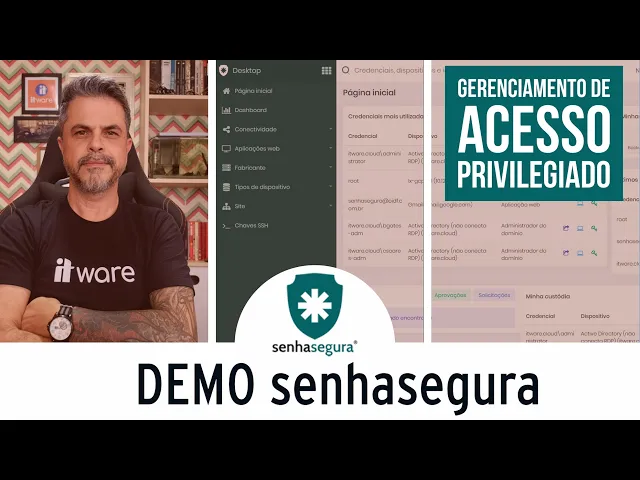

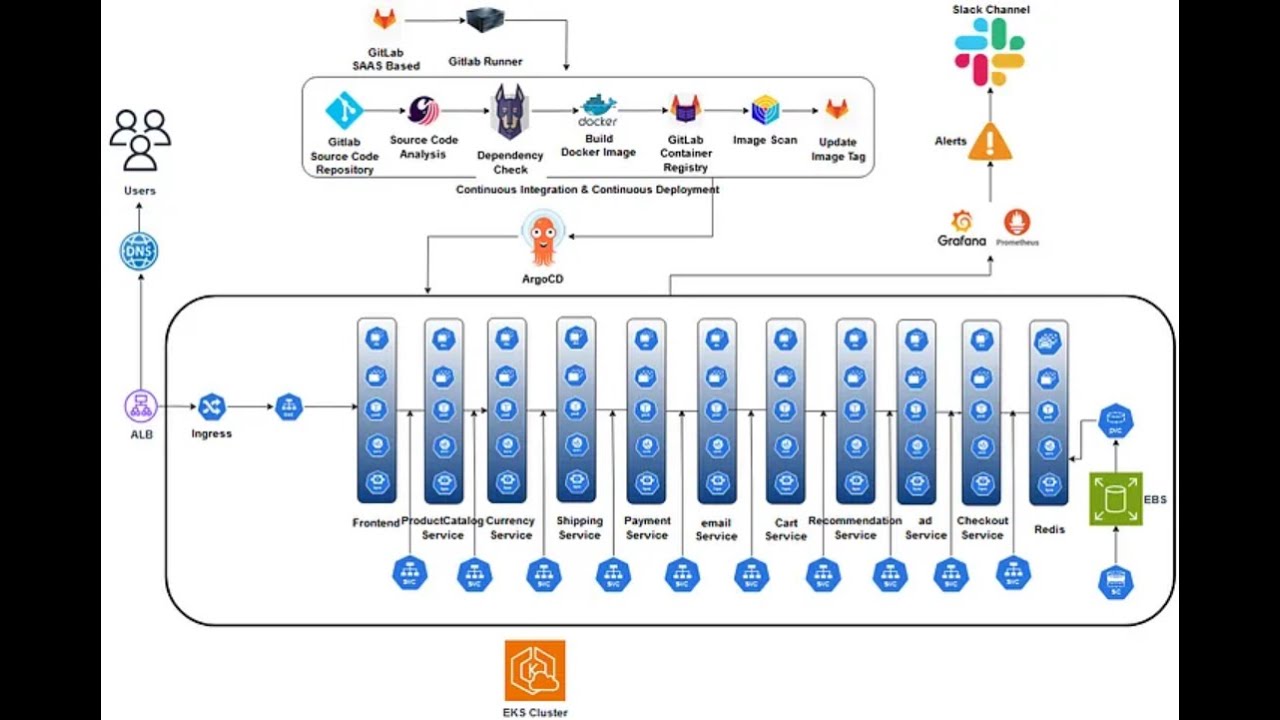

Olá pessoal tudo bem para quem não me conhece sou Marcos Siqueira e no vídeo de hoje vou falar um pouquinho sobre C segura a ideia fazer uma demonstração no produto diretamente na solução com um slide para poder guiar nessa apresentação um pouquinho sobre C segura o ca tem diversos módulos que vão ajudar as organizações a gerenciar os acessos privilegiados a ideia desse vídeo de hoje falar somente sobre a parte do Pan Ok Quem sabe no futuro em outros vídeos a gente possa abordar os demais módulos aí do C segura vamos lá então aqui é um

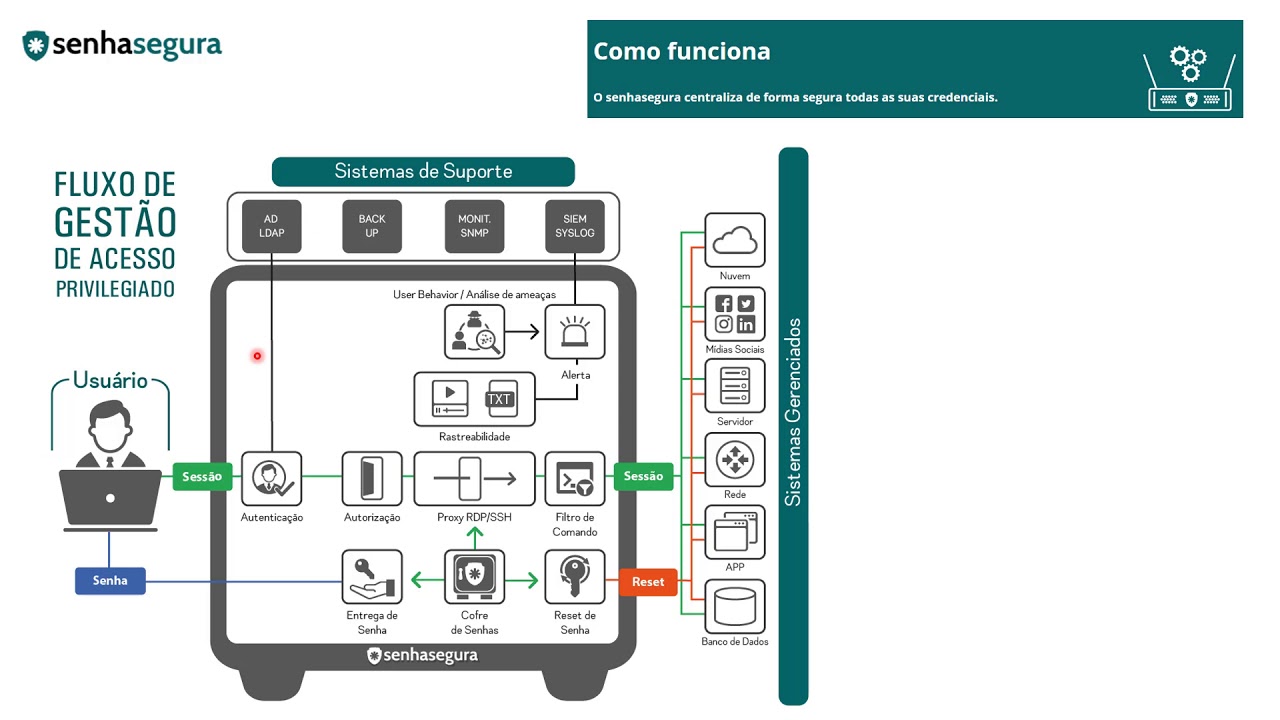

diagrama simplificado de funcionamento do C segura do lado de cá né do nosso lado direito aqui da tela você vai ter os seus ativos que você quer gerenciar que podem ser banco de dados aplicações dispositivos de rede como f roteadores servidores mí soci também tá mídias sociais corporativas e nuvem né e do lado de cá você tem a sua equipe né que precisa acessar de forma privilegiada com algum tipo de Privilégio de administração esses dispositivos e hoje faz-se uso de usuário 100 então a sua equipe hoje lá o administrador tem usuário 100 o dba tem

usuário 100 ele entra lá de ministr com uma senha ou ele a própria conta dele já tem um privilégio Colégio dentro do seu sistema dentro do AD dentro do Linux dentro do banco de dados então A ideia é você proteger esses acessos e evitar ataques de Ran vazamentos de credenciais privilegiadas e etc tá em outro vídeo eu abordei bastante sobre isso esse aqui é bem focado na funcionalidade na demonstração Então quando você Insta o Sinha segura o appliance pode apli físico ou virtual você vai importar todos esses dispositivos aqui para o seu cofre de senha

que é o módulo básico aqui né de todo o pan que é o cofre de senha nada mais é que um banco de dados criptografado onde vão ter todos os usuários e cenas gravados nesse banco a partir do momento que você tenha tudo isso aqui você pode importar por planilha exportar do cmdb do seu VM você pode fazer um Discovery por IP Discovery no seu AD etc quando você estiver com todos esses dispositivos credenciais dentro aqui do cof o você vai providênci é o quê um reset de senha nesse momento do Reset é uma virada

de chave por quê Porque a sua equipe e toda a equipe de ti eh ela passa a não ser mais detentora da senha então a credencia e senha passa a ser um ativo da organização e não do administrador não do dba mas aí poxa como é que o dba vai saber a senha Pô o dba precisa acessar Ele quer saber a senha como é que ele vai fazer ele vai vai fazer o quê vai entrar no sem segura o sem segura ele é totalmente configurado aí você pode fazer configuração ldap Microsoft entra outros eh ID

como serviço vai ter o token tá mfa que aí pode ser otp pode ser algum tipo de token que você já tenha na sua empresa ele é integrado em qualquer tipo de token com isso você vai garantir que esse usuário administrador ele é ele mesmo ele entra aqui autentica E aí ele vai ter um processo de autorização onde vai aparecer para esse usuário que entrou aqui no Cinha segura somente os dispositivos e credenciais que ele precisa ter acesso ou seja se ele é um cara que administra máquinas Windows ele pode máquinas Windows mas pessoa que

administra máquinas Linux vai ver só máquinas Linux credenciais e senhas Linux Ah mas isso aqui é uma pessoa que administra todo o sistema de CRM da empresa então tem o banco de dados de CRM tem application server de CRM tem um repositório de dados CRM não tem problema você pode fazer e grupos de acesso também por aplicações Então você tem várias formas de fazer e o que é mais legal esse grupo de acesso é integrado com AD uma vez que eu crio os grupos do AD linkco com c segura quando eu crio um usuário no

meu AD e ponho meu grupo específico ele já vai ser importado pelo senha segura e já vai ser colocado no grupo de acesso específico para ele então crio lá um grupo de acesso eh admins Windows no meu AD quando eu coloco uma nova pessoa como admin Windows ele já entra no senha segura só vend no máquina Windows Então vou mostrar essa primeira parte que é o quê visualização de senha tá vamos entrar aqui no ambiente demonstração Deixa eu só mudar minha tela aqui pra tela cheia Só um momentinho aqui ok e vamos pro nosso ambiente

demo É eu tô com dois browsers abertos tá que eu vou fazer o seguinte no meu navegador Chrome eu vou abrir um usuário do no no Pan um usuário com privilégio administrador com todos os acessos e no no Ed um usuário com menos acesso então eu vou aqui essa minha esse meu usuário aqui que é m Siqueira Ele tem acesso de admin no pano então administro todas credenciais dentro do [Música] panô aqui dentro do do Pan tá aqui minha tela inicial já consigo enxergar aqui ó Quais são as credenciais que eu mais utilizo então aqui

o dispositivo é a credencial de domínio o domínio Cloud administr utilizo mess credencial como minha credencial de domínio eu posso fazer acesso diversas máquinas do domínio então se eu vier aqui ó Quais são as máquinas que eu tenho no meu domínio que eu posso acessar como administrator Tod essas daqui ó algumas estão desligadas B de demo eu tenho acesso a essa máquina aqui LX gcp 01 10809 com a senha Rot né B Gates admin um funcionário nosso aí B Gates é que também tem acesso e eu quero saber a senha Qual a senha da G

Estreito posso vir aqui e consultar a senha Então essa tela que ela abre ela vai abrir e vai ficar aberta por 30 segundos por quê por questões de segurança se você sair de frente da máquina essa vai fechar automaticamente e você pode configurar para quando clicar na chavinha para abrir a tela seja requerido Um Outro fator de autenticação para garantir essa segurança tá eu posso copiar a senha então copiei aqui e posso colar né vou abrir aqui um bloco de nome para colar essa senha então colei a senha aqui tá essa aqui é minha senha

eu posso visualizar a senha então venho aqui visualizo e posso se tiver algum problema de deficiência divisão eu posso sar Sen bot o fone de ouvido vou escutar a senha Ok então aqui eu Consultei a senha no momento que eu consulto a senha como eu falei ela vai começar um processo de rotação aqui ó fala que falta menos de um minuto que essa senha vai rotacionar tá então a senha administrator vai entrar no processo de rotação daqui a pouco essa senha já vai mudar depois eu vou consultar de novo para vocês verem mudar agora que

interessante eu vou acessar aqui dentro do menu Pan todas as credenciais que eu como administrador tenho acesso então credenciais do AD eu vejo todas as credenciais do AD administrator B suares gab e outras vejo uma máquina que chamada deware com algumas senhas locais vejo Facebook aqui ó vejo Gmail LinkedIn também senha do LinkedIn senha do um Linux aqui diversos usuários de um Linux um outro Linux página dois aqui né tem mais máquinas que eu posso enxergar aqui então tenho diversos dispositivos e diversos usuários e posso filtrar por usuário por dispositivo ah M Siqueira Quais são

os os usuários mci queira que eu tenho então eu posso filtrar poder facilitar eu encontrar né um uma credencial ou mesmo um dispositivo tá quero acessar o AD por exemplo né então eu tenho vários filtros aí posso filtrar aqui por cima tem várias formas de eu achar então você pode ter aí sem centenas de milhares de credenciais dispositivos que vai ser muito fácil você achar pode ser por IP por nome etc é agora eu vou entrar aqui essa interface que você vê que tá no modo escuro que aqui em cima fica mais escuro é interface

que não é de administrador então interface e que eu vou entrar aqui com usuário B Gates criamos esse usuário um nome qualquer aí que nós Decidimos utilizar aqui no noss de demo Então olha só a diferença do que o b Gates enxerga tá senha do AD ele só enxerga a senha administrativa dele cada usuário nesse n meu AD ele tem a senha comum que é o primeiro nome primeira letra do nome Com sobrenome e o usuário que tem acesso administrativo é o mesmo usuário com traço admin Ele não enxerga todas as demais SAS que eu

enxergo ele só enxerga a credencial dele no domínio e também enxerga duas credenciais de uma máquina aqui ó vdc Database a máquina Linux com post instalado ele consegue enxergar duas credenciais uma cente de serviço e uma C AD local dessa máquina então você vê que tem essa e e esses grupos de acesso vão ajudar você ter total controle na questão de você poder controlar o que cada um vai enxergar dar o acesso para cada um vamos continuar aqui então deixa eu mudar aqui minha telinha Então tá mostrei aqui é essa parte aqui vamos subir agora

o nível Tá qual que é o segundo nível imagina que agora ao invés do seu administrador chegar aqui pedir qualquer a senha para o senha segura fazer uma conexão via RD V RDP SSH diretamente no dispositivo que ele quer gerenciar ele não vai mais fazer isso que que ele vai fazer ele vai abrir uma sessão dentro do sen segura o sen segura ele tem um prox de sessão Ok então via proc de sessão o senha segura vai o próprio C segura Vai consultar a senha dentro do AD Qual é a senha do administrador vai abrir

uma conexão dentro do AD qualquer máquina pode ser root pode ser um F pode ser um https tá E vai egar uma sessão já conectada uma sessão já logada sem nem mesmo esse usuário conhecer qual que foi a senha utilizada para fazer esse acesso privilegiado dentro de um AD então muito bacana muito legal Vamos fazer esse teste aqui agora vou mudar a minha tela de novo beleza vamos lá vamos fazer aqui por esse administrador aqui vou pegar aqui o que eu tenho todas as credenciais que eu mais uso Então vou pegar como administrator e vou

acessar aqui ó o AD a máquina do AD o servidor do AD simples assim não sei que ele tá utilizando cliquei né no icin de abrir nova sessão a sessão foi aberta vou ficar autenticado no AD sem precisar conhecer a calcinha que foi inserida pelo sen segura então uma vez que eu estou autenticado e autorizado dentro do senha segura eu consigo acessar o que eu precisar para o meu trabalho Ok Isso é muito bacana vocês perceberam que eu abri uma primeira conexão aqui com o AD via HTML utilizando aqui né o HTML clicando diretamente aqui

na interface do sem segura eu posso acessar aqui um Rot também né uma máquina Linux e tô utilizando via HTML Mas normalmente as equipes de TI tem ali os seus e os seus aplicativos prediletos para abrir sessão Mob etc terminar o server da Microsoft tem vários aí cada um usa o que o que quiser né e o c segur te dá Total Liberdade para fazer isso tá vou matar minhas sessões aqui e vou eu tenho Mob aqui já tá aberto aqui então eu vou conectar por exemplo no AD aqui ó utilizando minha credencial do usuário

msir que não tem nenhum tipo de acesso rativo e vou entrar com administrator no meu AD usando Moba então perfeito ó ele vai avisar porque o segura tá funcionando como prox de sessão nesse caso aqui vai avisar que vai ser gravado a sessão etc né então acessei aqui tá se eu vier aqui ó tô com administrator né então perfeito posso acessar o meu Linux também aqui ó como administrator né posso dar um sudo aqui quero elevar o privilégio nós temos também e controle de elevação de privilégios mas não vou falar sobre isso nesse vídeo ó

dei um Sud aqui levei privilégio Posso copiar e colar funciona tá então tenho diversas aí funções que eu posso fazer posso enviar arquivos pra sessão sem problema copiar e colar arquivo mandar arquivo pela pela sessão Então eu tenho total controle da sessão e agora or Olha que interessante eu agora como administrador eu vou fazer uma outra um outra aqui vou acessar aqui o Gmail pelo sem assegura que é bem legal que você consegue integrar autenticação https HTML vi sen segura ou sen segura automatizando o login preenchendo os campos de usuário sen automaticamente Então você consegue

fazer integrações com qualquer aplicação aí HTML tá via https é um prox fita que faz esse meio de campo e ele digita S você vai ver aqui na automação dá para perceber ali que ele digita o usuário e senha ó lá já percebeu passou rapidamente ali ó senha ele que digitou eu tô logado aqui no Google Apps né então eu posso ver aqui meu Google Drive meu Gmail etc sem também saber a senha que foi utilizada tá então aqui eu não sei qual a senha foi utilizada então se você tem algum prestador de serviço que

cuida das suas redes sociais etc você pode utilizar o Sen para dar acesso privilegiado nessas redes sociais em aplicações HTML e e aqui como administrador eu consigo enxergar tudo que tá acontecendo tenho vários dashboards aqui tá vou pegar um dashboard tem o dashboard radar esse radar aqui ele vai mostrar todas as conexões abertas no momento né então vai mostrar as bolinhas aqui quando passar ó aí eu posso clicar aqui duas vezes e ver a sessão aqui do lado de cá mas eu vou clicar aqui em remotas aqui ó então eu tô enxergando aqui todas as

sessões aqui ó aqui eu tenho aqui por data né de 24/09 a 88/11 aqui posso mudar a data etc né então quantas RDP foram feitas SSH http RDP Jump server SQL interface gráfica né x11 do Linux aqui os números de sessões por dia total controle e aqui ó o que tá Olha só tudo que tem um olhinho aqui ó é porque é uma sessão que tá aberta então eu quero ver o que o Marcos tá fazendo em tempo real como administrator né no AD el entrou como administrator do AD então aqui eu vou botar do

lado de cá isso aqui e v botar do lado de cá ver se eu consigo aqui aqui ó ficou ruinzinha a tela né porque aqui ele o Moba não redimensionou mas perceba que tudo que eu faço aqui ó o administrador sem segura vai enxergar em tempo real tá em tempo real vamos pegar aqui o Linux né eu posso bloquear essa sessão como administrador tá eh tenho condição de bloquear Deixa eu voltar aqui paraa minha telinha aqui eh então vamos fazer o teste aqui ó vou desconectar o usuário desconecto o usuário remoto aqui ó no Moba

vai ser automaticamente desconectado tá matou o usuário então aqui eu tenho gestão das minhas sessões tudo que tá ocorrendo tá eu tenho diversas formas de enxergar isso tá Dent C segur diversos dashboards sobre isso aqui um outro dashboard né então posso enxergar aqui essa sessão do Rot que tá acontecendo né também em tempo real posso bloquear a sessão né posso vir aqui então tá aqui as duas telinhas aqui ó então aparece aqui em tempo real que tá acontecendo aqui na sessão e posso bloquear posso enxergar vamos fechar aqui então eu tenho essa gestão beleza e

vou matar essa sessão também aqui do rot e vou matar essa sessão aqui também do do Gmail que tá aberto aqui ó vou matar também pela interface do C segura tá para vocês enxergarem tá então ele ele mostra aqui uma mensagem pro administrador né o servidor desktop foi interrompido depois da sessão em andamento foi revogada e a conexão encerrada ent contato com administ do sistema d o alerta né PR pessoa saber o que aconteceu e o que é mais legal disso tudo vamos fazer um outro teste aqui esse usuário vou agora pro meu onde ten

usuário que tem menos privilégio esse usuário aqui para que ele faça uma sessão primeiro perceba que esse usuário o o b ele não tem não aparece para ele aquela chavinha el poder aparece el poder abrir uma então primeir ess usurio não CONSEG consultar a senha contudo Mesmo não tendo acesso senha el CONSEG abrir uma são direto aqui pelo izinho de São então uma vez que el clique no de abr São esse usuri está dentro de um workflow para ele ter acesso el vai ter que justificar esse acesso então aqui abre esse formulário de justificativa ele

vai justificar esse acesso o motivo você pode colocar aqui vários motivos é configurável e se você colocar motivos que tem a conexão com o seu itsm você seura pode checar se o chamado existe no seu etsm tá ele vai informar o horário que ele vai iniciar aqui a sessão que ele vai ter vai justificar no caso esse usuário tá configurado também para permitir acesso emergencial que que é isso ele pode aqui acessar emergencialmente explicando o motivo de ser emergencial Mas eu também posso nos grupos de usuário não permitir que ele faça acesso emergencial só acesse

mediante aprovação aqui eu vou fazer o processo de aprovação completo pra gente poder ver como é que funciona tá então vou entrar aqui na minha interface eu sou aprovado ador do B Gates do Bill e recebo por e-mail e também aqui na console ó então eu posso vir aqui verificar o motivo pelo qual o bio quer fazer acesso Então tá aqui né quem que é o solicitante qual o grupo dele quantas aprovações são necessárias reprovações também então aqui são duas pessoas que podem aprovar ou reprovar eu poderia colocar aqui em Cascata né dois para ele

poder acessar ou dois para reprovar é níveis também de aprovação aqui qualquer um que aprovar ele vai conseguir fazer o acesso criação de usuário no AD é o motivo então eu vou aprovar esse acesso aqui do Bill na aprovação Eu posso também informar qual horário que eu permito que ele acesse manter o padrão aqui e uma vez que eu aprove o acesso vou voltar aqui para o meu AD né que é a máquina aqui diminuir o zoom aqui ele fica aqui dando refresh na tela de um em um minuto Ó tem 6 segundos cinco ele

vai dar o refresh aqui sendo aprovado o acesso ao dar o refresh já vai abrir a sessão né autenticada no AD que foi o que o usuário pediu então aqui eu tô fazendo um acesso né após passar por um um workflow de aprovação perfeito legal então joia Vamos lá um outro item muito interessante né e vou sair dessa sessão aqui vou dar o logoff um outro item muito interessante eu gostaria de falar com vocês é o Database proxy Então o que é o Database proxy imagina que os seus dbas quando for acessar o banco de

dados para gerenciar esse banco de dados criar tabelas rodar SQL rodar queries SQL ele vai utilizar o senha segura como prox vamos aqui voltar aqui pra tela do nosso PowerPoint Então já falamos aqui que o c segura ele tem e proxy para RDP sh https e também para Database tá então como é que funciona isso quando o dba for fazer uma sessão remota com o banco de dados Oracle skl server post SQL que que ele vai fazer ele não vai consultar a senha do sa senha do banco e abrir aqui por fora uma conexão com

o banco de dados não ele vai solicitar a cof uma sessão o corf vai levantar um prox de Database ele vai fazer conexão o prox Database com o banco de dados e vai entregar para o usuário essa sessão autenticada no banco de dados vamos mostrar isso funcionando vamos lá deixa eu voltar aqui pra nossa telinha de demo e primeiramente eu vou consultar Quais são os parâmetros do banco de dados que eu quero acessar né então credenciais todas aqui eu sei que o banco de dados ele chama vdc se eu não me engano vdc aqui ó

vdc Database tá então eu vou copiar esses parâmetros aqui no bloco de nota só para facilitar na hora de fazer a conexão com o banco tá ip da máquina o usuário de serviço aqui do post é o usuário itware perfeito Então vou configurar aqui no pg4 aqui PG admin vamos lá uma conexão com o banco de dado po remoto utilizando a minha senha sem privilégios do AD que não tem nada a ver com o banco de dados a senha do AD né e deixa eu matar esse aqui eu vou criar do zero de novo vou

remover esse servidor aqui vou criar um do zero para vocês verem como é que é fácil criar uma conexão então registro servidor nome aqui vamos aqui é um post usl através do sen segura em Connection o hostname ou address eu vou colocar do C segura e não do banco de dados por quê Porque o c segura vai ser o prox dessa conexão mantém a porta padrão poderia mudar a porta se eu quisesse tá e a grande sacada aqui o segredo está aqui no username eu vou colocar no username o meu usuário sem privilégio usuário de

logom sem a segura Vou colocar aqui a credencial de acesso a banco que é artware a o IP ou host da máquina do dispositivo no cof botar aqui IP e entre Chaves a porta do banco de dados 5432 porta padrão fecho Chaves fecho colchete então aqui eu tenho simplesmente meu usuário comum a credencial do banco que eu quero acessar não se a senha dessa credencial qual que é do banco a porta do banco de dados vou colocar a senha minha senha que não tem privilégio algum e peço para que seja aberta uma conexão com o

post remoto que que vai acontecer o sen segura vai iniciar um prox de banco de dados e voa lá tô conectado aqui no banco de dados tá então posso fazer o que eu quiser aqui criar tabela rodar alguma query tá posso fazer qualquer coisa aqui dentro desse banco de dados [Música] tá E assim como as demais conexões né dentro do gerenciamento do C segura eu consigo enxergar aqui que é uma sessão aberta tá vamos oto mais fácil aqui que é uma conexão aberta Então tá aqui ó IP de origem tá é credencial o Marco Siqueira

CR IP de origem ip da minha máquina a CR que tô usando Qual dispositivo que eu tô acessando na porta e qual o protocolo post ó lá então posso matar a conexão então eu consigo fazer acesso ao banco de dados pelo senha segura vou desconectar aqui depois eu vou mostrar tudo que é feito via sessão fica gravado tá vamos falar mais adiante sobre isso Eh vamos pegar aqui no nosso PowerPoint novamente então aqui ó já mostramos aqui a parte de consulta né de senha a parte de sessão RDP né uma máquina do AD um sshh

no Linux Database Vamos falar agora sobre a rastreabilidade tá isso é muito importante né falar sobre isso primeira coisa interessante é a gente poder consultar quem foi que pegou senha quem tem custódia de senha eu tenho o dashboard aqui do senha c tem diversas visualizações Tá vou pegar aqui de Custódia né E então tá aqui ó Range de datas dia 24/09 dia 88/11 aparece quantas senhas foram consultadas né em várias visualizações aqui de gráficas né Eh Quais são as últimas consultas od senhas eh as mais utilizadas tá E aqui embaixo quem tem senha então eu

vou fazer um teste para vocês verem aqui ó eu tô uma senha minha Custódia vou pegar a senha de mini Estreito inclusive ó se eu pegar essa ass agora vocês vão perceber que ela já mudou né que eu tinha sacado ela numa outra hora no começo do nosso teste ó eu até salvei ela no nosso bloquinho de notas olha aqui ó já mudou então e peguei a senha se eu for meu relatório agora de Custódia vai aparecer que eu tô com uma senha so minha Custódia né Eu peguei a senha tá aqui ó Marcos Siqueira

pegou a senha administrator né uma senha de domen de mim hha que eu peguei menos de 1 minuto acabei de pegar vou devolver essa senha ao senha segura eu posso configurar para que usuários não possam sacar senhas de forma simultânea ou seja uma vez que um saquea a senha o outro não possa sacar eu posso configurar que pode sacar simultâneo também tá is é questão de configuração devolv a a senha ele vai desaparecer aqui do dashboard não vai estar mais comigo a senha né perfeito tá uma coisa legal sobre troca de senhas é que eu

posso trocar senhas a qualquer momento né então falando sobre troca de senhas especificamente eu tenho regras para trocar senha regras de força de senha tá então eu posso configurar a força da minha senha quantas maiúsculas Quantas minúsculas você vai ter quais caracteres são aceitos tá dependendo do sistema pode ter diferena e e posso fazer aí nas políticas de credenciais quanto tempo de quanto em quanto tempo essa senha vai ser trocada tá então eu configuro isso dentro do senha segura aqui por exemplo né esse defo posso ter vários perfis tá aqui ó após um minuto após

a consulta ele troca a senha e se ele ficar 7 dias sem utilizar a senha ele também troca que é o tempo por decurso ou seja não utilizou depois 7 dias troca e aqui eu posso configurar horários que ele vai trocar senha então por exemplo por consulta ele vai trocar um minuto após a consulta não tem horário específico mas por decurso sempre vai trocar aqui ó às 3 da manhã então eu posso configurar e eu posso se quiser trocar uma senha imediatamente eu posso também tá posso vir aqui em execuções né e solicar uma troca

de senha manual vamos pegar a senha da administrator que eu acabei de de trocar né e acabei de de copiar ela inclusive no bloco de notas vamos pegar ela aqui e vamos pedir troca dessa senha eh admin domínio administrator solicitar troca né ela entra aqui ela vai entrar numa fila de troca vou aqui listar os operações de troca de senha vai aparecer aqui a operação aqui ó então admin tem duas aqui né porque quando eu saquei ele já tinha pedido a troca Vou mandar trocar agora a é porque já tá trocando a senha aqui ó

Acabou de trocar ó já tinha trocado porque quando eu saquei depois de minuto ele trocou então se eu for consultar a senha do administrator agora já vai ser uma outra senha né vou visualizar aqui tal copiar né bloquinho de notas já é uma outra senha então eu consigo fazer essa operação manualmente mas tem os também pega senha tempo sem usar senha né Para que você realmente tenha essa proteção com relação a isso tá voltar aqui pro nosso PowerPoint e beleza duas coisas interessantes user behavior e trat analysis né que é essa parte aqui vamos lá

vamos começar com user behaviors Ah não mostrei Ô Desculpa pessoal antes disso tem as gravações né gravações e TXT de senha que eu não mostrei ainda vamos lá vamos pegar aqui noha segura vamos pegar aqui ó e as sessões todas ficam gravadas tá sessões remotas então todas as sões que eu fiz hoje estão aqui ó posso olhar qualquer momento aqui e e e abrir visualizar essa sessão tá então tudo que foi feito tá aqui posso passar rapidamente tá Para poder não ficar esperando ó aqui não fiz nada praticamente posso fazer uma consulta por data por

exemplo dia 1/10 até o dia 10 ou 10 quem foi que acessou o sistema né então consigo fazer filtros por data por dispositivo por usuário ó então tem várias aqui acess pess tem Alesso do Gustavo vamos pegar aqui ó só do usuário Gustavo Vamos ver que o Gustavo Tá acessando aqui então Posso ver aqui ó Gustavo tem dois acessos Poxa ficou aqui 46 minutos no AD que que ele tava fazendo no AD por 46 minutos posso vir aqui e acessar né o que ele tá fazendo no AD E aí é aquela coisa né eu posso

vir aqui fazer passar mais rápido ó Opa deixa dar o play aqui criou um usuário teste descovery senha copiou distin name dele poss mais pra frente ó lá pra frente ele deixou aberto né isso aqui consigo aqui é uma sessão Linux né consigo ver os comandos digitados tá é importante também às vezes eu quero saber quais comandos foram digitados eu posso ver também os comandos tá aqui uma sessão Linux fo aberto aí ó vamos pegar aqui esses comandos então todos os comandos digitados vão aparecer aqui tá todos os comandos vou pegar aqui ó vamos pegar

um um Range maior para eu poder fazer pesquisa de comando ou seja quero saber se alguém digitou algum comando dentro de um Ranger aqui maior pegar aqui filtrar esse range e vou botar uma string aqui ó por exemplo pass WD imagina que alguém acessa pelo senha segura acessa pelo pelo prox de sessão e faz um passd muda a senha né então eu consigo ver por comandos digitados também tá como eu tinha falado né E tudo que faz sem segura fica gravado inclusive ah as visualizações de log né que foram feitas se eu vier aqui e

e pegar aqui ó tudo que foi feito fica gravado aqui ó quando foi iniciado quando foi finalizado foi derrubado a sessão log viewer o Marc Siqueira visualizou o log ó então tudo que foi feito e aqui fica os comandos também digitados tá então tem essa toda essa auditoria muito bem feita aí dentro do C segura voltando aqui né queem tinha falado né do user behavior e trat analysis que que é isso né que que vem a ser isso daí vamos novamente lá pro nosso Chrome ah user behavior eu consigo enxergar a postura do usuário durante

o uso segura ele traça uma linha de base tá segura vai traçar uma linha de base né é dos usuários Então essa linha de base vai constar horário ele mais acessa ó período de maruso manhã total de logins tempo de gravação duração média da sessão uma sessão vamos pegar um outro usuário aqui esse Gustavo Ele não tem muito vamos pegar o tornio ele usa bastante aqui demo então ó mais à tarde 152 logins 23 dias de gravação 18 1000 segundos de duração média localizações dele os dias que ele acessou ó posso até ver pô do

dia 23 dia 26 ele não fez nenhuma sessão por né os tipos esportivos mais acesso ó então server Database application criticidade do dispositivo da credencial eventos suspeitos tá acesso com duração incum então de repente ficou muito tempo acessando e ele vai alarmar por saiu do comportamento comum dele né ele começou aqui dia 7 esse acesso acabou no dia 8 ficou da noite pro dia ficou logado aqui então duração incomum e sessões de alto risco algum comando que ele executou tá eu consigo ver por usuário Ok e também consigo ver classificações Gerais tá então por exemplo

acessos excessivos de modo geral de todos os usuários que utilizam OC segura então o administrator tá com muito acesso essa credencial V RDP Ah mas quem tá acessando então eu posso vir aqui na lupa e Verê todos que estão acessando ó Marc Siqueira Gustavo Marc Siqueira Gustavo admin outro usuário que já foi apagado do cofre o cofal você apaga o sem segura tá fica sempre registro não tem como você apagar nenhuma informação nenhum log tá totalmente logado tudo eh acesso emcomum tá então Posso ver aqui acessos incomum então Ó o marxo poig faz tempo que

acesso ele já deu como acesso emcomum ó o sem segura IDF também acesso incomum então ele traça um baseline e vai me mostrando o comportamento do usuário e a outra coisa que eu tinha visto lá que é análise de ameaças eu posso colocar comandos específicos para ser filtrado dentro do senha segura por exemplo tá eu não quero que o usuário altere a senha que el numa sessão e rode um pass WD por exemplo então aqui ó já configurei o pass WD como um comando auditado e uma ameaça né dentro do C segura se eu rodar

o tô abrindo aqui uma sessão Linux né E aí de repente eu acessei aqui quero mudar a senha de Root Então vou lá pass WD root que ele vai fazer ele vai comando editado o comando é bloqueado el Não deixa esse comando rodar tá E aí esse vai pro log vai e-mail né Avisa a pessoa que rodou Esse comando então o comando é bloqueável perfeito voltando aqui pro nosso aqui PowerPoint e tudo que acontece no ciên segura eu posso conectar aqui no ciências log tá Já tem alguns padrões de mercado já com conectores já da

segura mas também fala se log né que é padrão todo o app vai ser monitorado tem monitoramento interno processador memória disco etc ele faz o próprio backup criptografado tá Não precisa ter outra fma de backup ele exporta você pode mandar para onde você quiser então sem segura ele vem para ser uma solução completa para poder gerenciar toda essa parte de acesso privilegiado e impedir vazamentos e credenciais impedir compartilhamento de Cent equipes de de infraestrutura de ti banco de dados etc Então você consegue gerenciar todos esses acessos privilegiados Espero que tenha sido bacana que vocês tenham

gostado e pretendo gravar outros vídeos com demonstrações de outros módulos sem assegura por isso então até o próximo vídeo abraço

![Conquering PL-300: Power BI Data Analyst Certification 📈 [Full Course]](https://img.youtube.com/vi/BDGzVpt1xCg/maxresdefault.jpg)