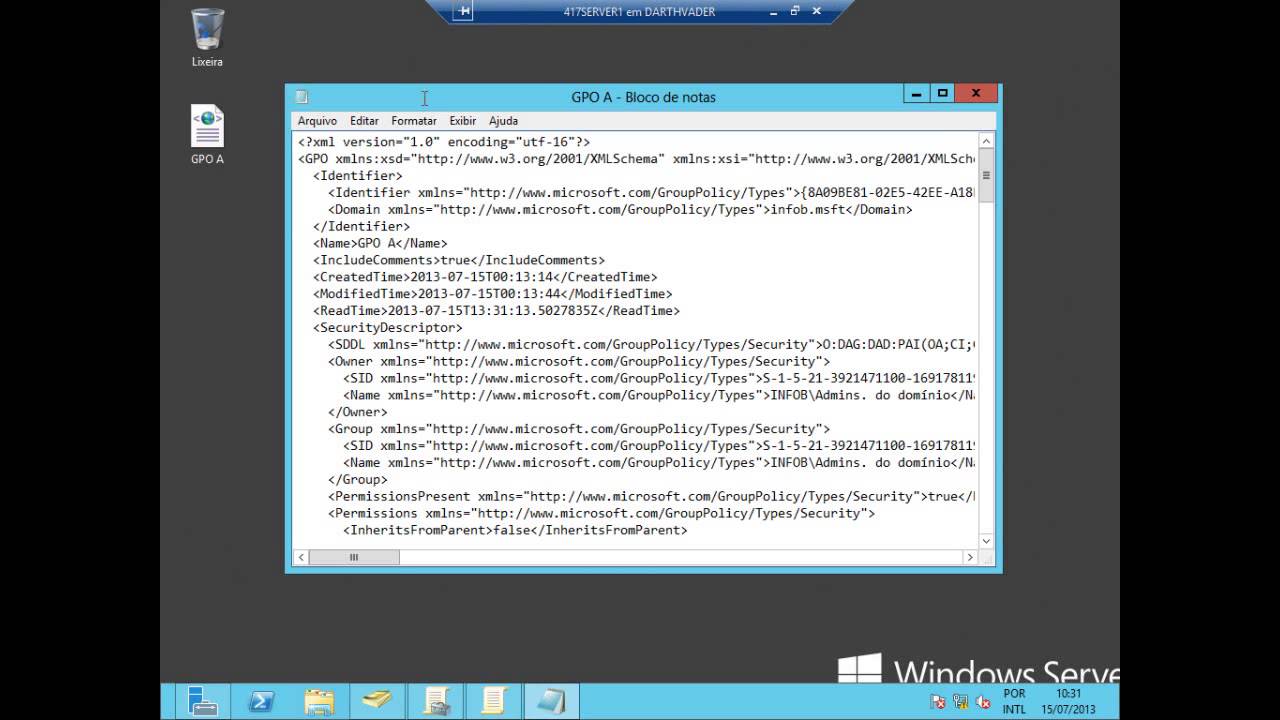

nesse vídeo que faz parte de uma série microsoft security harding eu vou mostrar pra vocês as dez principais políticas de segurança que além de deixar os nossos computadores bem mais seguros também vai deixar os nossos usuários bem mais irritados e isso é muito legal e eu vou começar aqui fazendo a edição de uma gpu voa que utilizará gp ok está aplicada laptop então se você já está seguindo essa série de vídeo você sabe um pouco dessa estrutura vocês viram que eu criei essa política de grupo aqui que não tem nenhuma configuração vou começar a configurar

agora e depois eu vou aí está essas políticas de segurança uma coisa bem interessante aqui pra gente levar em consideração aqui você só deve fazer isso no seu ambiente de teste e aplicar para esse então colocar em produção então não saia fazendo essas configurações no seu ambiente ou se for fazer assumo o risco de que algumas dessas configurações a elas podem não manter a compatibilidade com outros sistemas e também atrapalhar um pouco aí as tarefas de certos usuários legal bom então a primeira coisa que eu vou fazer eu vou editar aqui é essa a minha

política que está a chamada base online lap tops eu vou começar a fazer uma configuração para os usuários que fazem parte dela então aqui eu tenho dentro de policy administrativo tem place que são alguns templates administrativos e aqui a primeira que a gente tem é painel de controle com o tropel isso aqui é bem interessante eu posso vir aqui e proíbe o acesso ao painel de controle importante né eu habilito para proibir o acesso ao painel de controle eu posso desabilitar porque as políticas elas podem ser herdadas então se eu tenho uma política acima ela

se aplica depois eu venho com esta política que ela também se aplica e elas podem se sobre escrever caso sejam conflitantes mas nesse caso aqui eu não vou ter nenhum fica acima do meu domínio então eu vou deixar habilitado ok eu acabei de criar a minha primeira política um dos principais ataques que eu acabo fazendo como demonstração para mostrar o uso de scripts e tal é fazendo um ataque às senhas onde a gente utiliza os restos que o windows utiliza então eu vou fazer uma configuração aqui um pouco mais legal agora nós vamos fazer uma

configuração que é para computador então aqui em computador nós temos horses windows 7 insect settings local policy cecti options já que a gente vai ter um monte de política legal pra gente poder aplicar e essa política que eu quero agora criar elas está em network security deixa procurar aqui network security do norte história do menino tinha rech febre isso aqui é muito interessante muito legal tem aqui uma explicação o que é tão então é por padrão para certas versões é preciso até que ele utilize então quando eu expliquei no começo do vídeo que você deve

tomar cuidado com certas configurações são pra todos os computadores dessa minha unidade organizacional aqui de laptop eles não terão aí a sua senha uma jornada no modo rech localmente então ele não vai armazenar essa informação o que vai aumentar a segurança mas também vai fazer com que uma compatibilidade com sistemas operacionais legado não aconteça e já que eu tô falando também de aplicar uma segurança protegendo contra as críticas e tal que tal a gente bloquear acesso ao front de comando e aí então já vou voltar aqui com as configurações do usuário administrativa e templates vamos

procurar por system não permite acesso ao pronto de comando e eu venho aqui e habilito posso também desabilitar aqui ó o processo de escrever também clique em ok e essa foi a nossa terceira configuração ainda que no sistema a gente tem configurações que ajudam muito na questão de segurança que é a porta de entrada para infecções de malware que são os dvds e cds flops eo mídias removíveis rails o ibc então a gente vai fazer a configuração para remover o story acsurs então aqui eu tenho vários tipos de sistemas que eu posso utilizar como proteção

eu posso aqui para o meio ambiente a aplicar o alvo história de classes d e niall acsurs isso aqui é bem interessante toma nenhum tipo dessas mídias aqui de armazenamento será permitido eu vou militar e rodar com um ok porque eu sei o que vai acontecer aqui outra questão interessante até me fizeram uma pergunta e no canal é poxa mas aí como que eu vou garantir que os usuários vão instalar o software de maneira adequada o usuário não pode fazer a instalação de software eu faço tudo através de um sistema central eu vou ter aqui

um modo de controlar a forma de fazer a instalação de software e graças a isso eu posso aqui já aproveitavam aqui fazer uma configuração interessante de restringir instalação de software ou então aqui agora para computador vocês viram que estou fazendo várias configurações do usuário e de computador também então esse aqui agora para computador administrativo template ruindows componente olha quanta coisa que a gente tem aqui vão procurar aqui pelo windows installer windows installer proíbe a instalação de software rock mais uma configuração legal ainda para os computadores existem muitas as configurações que a gente pode fazer pensando

em segurança não são muitas não poderia fazer um vídeo aqui de 34 horas mas vamos fazer algumas aqui que são mais objetivas dentre local policy aqui uns equity options a gente tem muitas configurações que são somente de segurança e algumas delas são muito importantes é como por exemplo a acats guest account status eu posso desabilitar a conta de usuário gaste eu não quero que ninguém faça uso dessa conta de usuário gaste ainda em secret options local policy nós vamos fazer alguma configuração que é muito importante nós vamos desabilitar a enumeração do sr de anônimo é

sair é os identificadores de segurança das contas então as versões mais antigas do windows fazem uso desse recurso para grupos de contas e os hackers podem explorar isso também é essa configuração ela está em network axel achaque não permite a enumeração anônima de contas e compartilhamentos lembrando que toda vez que o habilitou tanto habilitando para não permitir a numeração anônima algumas aqui nesse caso ele já até trazendo olha pode afetar a compatibilidade com o cliente serviços ou aplicações legadas então novamente só passa esse tipo de configuração que se você tem certeza é que você não

vai afetar o seu sistema e claro nunca passei sem produção aqui nesse caso então eu estou aqui fazendo com que as inúmeras ações de s edge que eu posso até identificar por exemplo é sede termina com 500 eu já sei que é uma conta administrativa possa tentar atacar essa conta então já estou ocultando a forma de numerar isso de maneira anônima seguindo então vamos agora trajeto final onde eu tenho poucas configurações agora pra fazer e eu quero fazer algumas configurações que estão relacionadas a ataques de engenharia social então é muito importante aqui secret options e

explorar onde estão os as configurações de logon interativo eu vou fazer uma aqui que ela é bem legal é bem simples ela é bem chata que essa aqui de não mostrar o último usuário que estava logado então digamos que alguém jogou em uma máquina foi tomar um café e bloqueou o computador vai lá dá um contraste de falar poxa que estava jogado aquela daniel dom de se descobrir a senha dele nesse caso aqui eu não vou mostrar o último o usuário então não sei que o que estava logado porque ele já sabe o nome do

usuário só falta assim aqui agora ele já não sabe mais nenhum e isso é bem legal e tem mais uma coisa legal eu acabei de falar e de ir para o tomar um cafezinho e às vezes a gente está aqui na frente do computador acaba saindo da frente dele ea gente pode acabar deixando a máquina sozinha sem fazer o controle dela ou seja está logado usuário pode explorar já a sua conta então a gente pode deixar aqui né igual 2 aqui está em segundo não vão colocar 180 que vai dar uns três minutinhos tá bom

e aí ok mesmo que eu saiba tomar um café três minutinhos de inatividade ele já vai bloquear a minha máquina isso aqui eu acho bem legal e ainda pensando nessa questão aqui tem muita coisa para explorar tapes eu acho muito legal eu fiz um artigo no site delta.com sob um controle de segurança de suas ivo que nada mais é do que olha eu posso prevenir possa detectar eu posso corrigir problemas mas eu também posso fazer com que eu vou prevenir que os usuários tentem fazer alguma coisa então é intencionalmente criado para desencorajar um atacante uma

das coisas que ele pode fazer pra desencoraja é colocar mensagens de logon alternativa então tem que ter um título e uma mensagem por exemplo isso é legal para servidores atenção esse servidor está sendo auditado vou fazer isso e depois é bem interessante mas eu quero finalizar é ainda com uma questão voltada a engenharia social está relacionada à quantidade de tentativas de logon olha que legal eu vou aqui a habilitar que três tentativas de logon que vai acontecer ele já vai ter aqui uma sugestão de configuração a 30 minutos de conta bloqueada e depois de 30

minutos a conta fica liberada olha que legal bom espero que vocês podem essas políticas conheçam mais o que a gente pode fazer tem muita coisa legal e vale a pena realmente fazer alguns testes e ambiente sair de laboratório quer saber como que se comportam as máquinas lembrando todos os caminhos para fazer essas configurações né vão estar disponíveis no artigo que eu o deixei no daniel do mundo.com relacionados ainda a destruição do vídeo pra vocês seguirem agora o que acontece aqui eu vou fechar fechei então já tem aqui uma gp ok agora já vai ter bastante

configuração eu já sei quais são as configurações está tudo aqui marcado são as nossas dez configurações de segurança bem legais e que vocês agora podem fazer o seguinte dentro da unidade organizacional que vocês criaram essa política deve haver então ao menos um computador e usuário para você poder fazer o teste então se não tiver esses dois componentes vai ser mais complicado porque fizemos políticas para computadores e usuários legal é isso aí espero que você tenha gostado desse vídeo que tenha sido produtivo não deixe de se inscrever no canal deixe o seu recado ea gente se

vê no próximo um abraço tchau tchau [Música]