Seja muito bem-vindo à nossa turma sobre sc900 o nosso exame da Microsoft focado aqui nos conhecimentos eh fundamentais para o nosso caminho na área de segurança dentro da cloud da Microsoft tá bom esse exame da sc900 ele é ele recebe o título de Microsoft Security deixa eu partilhar minha tela aqui com vocês tá aqui no na minha telinha do lado a c900 ela ela segue esse nome Microsoft Security compliance and identity fundamentals tá ah antes de começarmos aqui a falar sobre sc900 é importante nós percebermos eh e entendermos o que que vem pela frente né

O que que aonde que nós estamos entrando aqui por onde que nós vamos caminhar tá a c900 ela é Ela é um exame voltado para aquelas pessoas que desejam a validar os seus conhecimentos nesses Pilares né de segurança conformidade e identidade dentro dentro do mundo Microsoft vamos se chamar né dentro do meu dentro do meu eh dentro da minha nuvem da Microsoft e ela vai olhar não só para temas como Azur mas também temas e do Microsoft 365 tá bem eh é o tipo de certificação que a gente costuma dizer que é a base de

tudo é o começo é por aqui que você vai criar o seu caminho é por aqui que você vai criar o seu pef eh dentro da área de segurança normalmente certificações de fundamentos elas são Indicadas não só para profissionais que estão começando a sua carreira mas também para profissionais que estão às vezes tentando migrar de área e você é uma pessoa de infraestruturas por exemplo e quer vi pra área de segurança profissionais que já estão no campo né que estão tentando fazer essa migração eh Então você começa a demonstrar pras pessoas que você tá empenhado

com isso que você tá focado que você tá criando o Seu caminho que você tá estudando que você tá se dedicando que você tá se esforçando e não só você está dizendo você está provando você tá mostrando que a própria fabricante ó no caso a Microsoft ela também tá validando aquilo que você diz que você sabe que né Ou seja eu tenho uma forma eu tenho uma certificação Eu tenho um bed que foi fornecido pelo próprio fabricante a dizer que eu entendo sim desses temas do que eu estou dizendo que eu entendo né Profissionais também

que trabalham na área de vendas eh comercial gestores que querem entender um pouco mais sobre isso eh que querem poder ter algum conhecimento para discutir com o seu cliente né ali numa numa ação comercial você saber responder alguma pergunta que for feita entender como é que as ferramentas da Microsoft e como a própria Microsoft olha para esses temas então isso ajuda bastante facilita bastante eh para esse perfil de Profissional tá bem eh como é que a gente vai trabalhar com estas ferramentas eh Essa é a visão geral sobre o nosso curso tá bem eh ao

concluir Ah eu vou saltar aqui uma sequência de de de vídeos que porque não dá para fazer um vídeo só infelizmente sobre todo esse conteúdo eu tô seguindo o material oficial da Microsoft tá bem eh Então esse conteúdo que vocês estão vendo aqui é o conteúdo que a Microsoft Fornece eh para que você possa se preparar uma outra opção que você tem também é seguir o próprio Microsoft learning né fazer todo o caminho ali de de de de preparação para este exame que você quer fazer em breve eu espero que você tenha sucesso Espero que

você passe e eu também deixo aqui um um pedido que caso você consiga eh o seu PF eu acredito que vai conseguir volta aqui depois e coloca num comentário para mim para que eu possa saber que eu consegui De alguma maneira contribuir com seus estudos e com a sua capacitação técnica né seu conhecimento também pedir para vocês se esse curso aqui se esse vídeo for útil for interessante conseguir agregar valor para você deixa aqui o seu o seu gostei eh faz um comentário eh sobre o vídeo alguma pontuação que você queira fazer isso me ajuda

bastante isso ajuda para que o próprio YouTube entenda que o vídeo é relevante então entregue esse conteúdo para mais pessoas eh esse Esse treinamento Ele nasce a pedido de algumas pessoas que que me procuraram perguntando se eu tinha esses vídeos no meu canal eu disse que não eh e perguntaram também se eu não tinha isso eh em alguma plataforma paga que pudesse comprar o curso eu falei não não gosto disso eh não tenho interesse em vender cursos mas já que tem muitas pessoas tentando eh aprender você perfeiçoar e tirar a certificação então eu decidi gravar

e Deixar isso disponível aqui de forma gratuita para vocês no YouTube então tire proveito disso e passe isso para mais pessoas também que precisam tá se você não foi inscrito no canal Me ajuda aí a se inscreve isso também vai ser muito bom para mim tá bem me ajuda para que o YouTube possa entregar né o algoritmo entenda que eh eh isso é interessante que mais pessoas podem gostar então a hora que ele vai oferecer ali para outras pessoas também tá bom Passando nesse exame aqui Pessoal vocês não só eh vão obter a certificação o

bed d900 ali aquele negócio bonitinho né para você postar eh no Linkedin também colocar no seu CV e dizer que você agora eh tá indo um passo à frente você andou um pouco mais ali no seu percurso eh na componente de segurança cibernética dentro do mundo Microsoft Mas também você consegue eh validar os seus que eu diria que são valimos são Conhecimentos valiosos na área de segurança compliance né conformidades e identidade Tá bom você vai aprender como é que isso se aplica como é que a própria Microsoft aplica como é que as ferramentas olham para

isso quais ferramentas eu tenho disponível é claro que esse exame ele vai falar muito sobre algumas ferramentas aqui mas ele é muito mais teórico ele é muito mais sobre percepção sobre os fundamentos Como o próprio nome diz tá E nem sempre a gente Vai estar focando em uma ferramenta específica tá em alguns momentos a gente você vai perceber a gente vai estar falando sobre a teoria O que que a teoria diz o que que o fundamento diz né O que que eu tenho que me preocupar e depois sim eu procuro qual que a ferramenta que

eu vou utilizar para eh aplicar aquilo ou configurar aquilo tá bem lembrando é o seu PF inicial a sc900 é a primeira prova que é feita Apesar dela ser o número mais alto Porque quando você pega o pf de segurança da Microsoft Então ela chama SC que é de Security traço alguma coisa a sc1 apesar de ser o primeiro número Ela seria a último exame porque ela é a sa Security architect a 200 é de analista de segurança 300 é sobre identidades e acesso a 400 é sobre conformidades e e eh risco e governance Risk

and compliance é o grc e a 900 que tem o número mais alto na verdade a primeira porque é o fundamentos é quando Você começa a estudar tudo o seu pef tá então assim a primeira etapa é uma etapa Inicial numa jornada contínua que você vai estar seguindo você vai estar construindo você vai estar fazendo eh de aprendizado e adaptação mas ela vai justamente servir para eh validar aquele conhecimento que você tem e não deixa de ser interessante você ter um bé a mais dentro do seu currículo tá bom nosso módulo um A ideia é

passar por Esses dois tópicos os conceitos de segurança e conformidade e também os conceitos de identidade eu vou tentar fazer com que esse vídeo não fique muito muito grande por conta disso tá e a gente começa então falando sobre os conceitos de segurança e conformidade que ele vai decorrer sobre esses quatro pilares que é a responsabilidade compartilhada eh o modelo de de confiança zero criptografia e hash e a parte de conceitos básicos de Conformidade tá bom o nosso primeiro tópico é justamente o modelo de responsabilidade compartilhada talvez você seja alguém que já entenda disso talvez

você seja uma um profissional que tá chegando agora Talvez você seja alguém que não sabe absolutamente nada então vou tentar aqui que alinhar eh essa explicação de uma maneira mais didática possível tá bem essa essa imagem aqui ela consta lá na documentação da Microsoft tá se você Quiser também depois conferir a própria documentação sobre isso eh isso aqui também é tema se eu não tô em erro da z900 que é o exame de fundamentos da do do Azur mas ela também traz ela vem aqui para nossa sc900 acho que ela também tá no tema da

Z14 que é a prova de do do azure administrator tá bém ela cai em alguma em algumas eh provas umas ela vai cair com mais força outras elas vai cair elas ela vai aparecer de forma mais suave mas sempre vai estar por lá Porque Isso é um tópico que sempre tá a estamos a falar estamos a discutir sobre isso tá bem e eu quero que vocês comece olhando aqui pelo final tudo que tá pintado de azul significa que a responsabilidade tua como cliente que comprou um espaço dentro da nve da Microsoft para trabalhar quando eu

falo tu cliente eu tô falando a tua empresa e você como e o administrador que vai est olhando o que você vê a Cinzento aqui é justamente aquilo que é de responsabilidade da Microsoft e quando aparecer um quadrado desse que é F50 né significa que no caso pros tópicos de aplicativos para ISO aqui que tá em pass eu vou já explicar o que que é o pass significa que metade é responsabilidade minha outra metade é responsabilidade da Microsoft Se tiver tudo de azul é somente a mim se tiver tudo Cinzento é sempre a Microsoft Tá

bom então o modelo de responsabilidade compartilhada ele identifica Quais são as tarefas que vão ser tratadas eh pelo Provedor de nuvem no caso aqui a Microsoft e o aquilo que vai ser tratada vai ser tratado por mim né como cliente e essas responsabilidades elas vão variar elas vão se modificar dependendo de onde que a carga de trabalho tá hospedado quando eu falo de carga de trabalho você também pode ter ouvido o nome chamado de workload que é a mesma coisa então se eu tenho todo o meu workload e toda a minha carga de trabalho ou

seja meus servidores minhas Aplicações Eh o meu gestor de identidade tudo que eu tenho tá preso dentro do meu local ou seja dentro do meu on pram dentro da minha dentro do meu data center significa que eu vou ter uma equipa de T interna para cuidar disso porque é responsabilidade minha ou eu vou terceirizar isso na mão de alguma outra empresa mas no final do dia significa que é tudo responsabilidade minha então quando eu quero sair do meu ambiente do meu datacenter e quero Migrar paraa nuvem eu tenho três formas de migrar o meu os

meus workloads um uma chamada ias que vai ser o infraestrutura como serviço outra chamada de paz que é o plataforma como serviço e outra chamada de SAS que é o software como serviço Max mas o que tu falou não é essas letras aqui não é porque essas siglas estão em inglês eh eu se você já acompanha meus vídeos no canal Pessoal vocês vão perceber que eu costumo muito usar os termos inglês porque normalmente Uma documentação que você vai pegar Pode ser que ela esteja com inglês Então você já sabe o que que tá falando pode

ser que esse nome apareça dentro do do do Azur ou do 365 Você já sabe o que que ele tá falando pode ser que você assista um vídeo ou participe de uma palestra de uma reunião em que alguém tá falando inglês Então você já sabe do que que ele tá dizendo quando eu falo de ias o i de infrastructure as a Services tá o PAS é o platform as a service e o sas é o Software as a service tá Então essa é a abreviação infraestrutura plataforma e serviço e software como serviços tá bem no

meu data center local Eh toda a responsabilidade Como eu disse é minha tá tudo desde a segurança física por exemplo aqui o datacenter física as quatro paredes as portas o ar condicionado energia a rede física os cabos de rede o sutch o hack os hostes que vão ser os meus servidores tudo tudo aqui é responsabilidade minha quando eu Mando paraa nuvem isso tudo é da Microsoft eu não sei onde tá não sei as marcas não sei os modelos não sei se tá atualizado se não tá que peças que estão rodando eu não faço a mínima

ideia é tudo coisa da Microsoft Tá mesmo que eu seja trabalhando como uma infraestrutura como serviço e o que eu vou fazer o Microsoft Eu quero uma máquina virtual então eu posso criar uma máquina nova ou eu posso simplesmente migrar a minha máquina para lá então tô levando a minha Máquina virtual para lá e aí eu tô aqui num infraestrutura como serviço eu tenho uma máquina virtual então sistema operacional é meu a licença do Windows os os updates desse Windows os drives que estão dentro desse Windows as configurações de rede os aplicativos que estão instalado

ou seja daqui para cima tudo é responsabilidade minha se eu tiver trabalhando como plataforma como serviço não a Microsoft a Microsoft toma conta do sistema operacional e o Controle de rede ele vai ser dividido porque o que é rede físico tá com ela o que não é rede física em alguns pontos sou eu quem controlo tipo qualquer venet que ela vai ficar Que tipo de qual que é o IP que ele vai estar pegando esse tipo de coisa eh e os aplicativos também vão ser divididos porque a a Microsoft tá me entregando uma plataforma e

eu só vou est usando essa plataforma para trabalhar a infraestrutura de identidade é dividido por quê Porque quem vai est Gerindo a minha identidade dentro do azure a gente vai falar sobre isso depois mas vai ser o entra ID Então ela Me fornece o entra e eu vou configurar o entra por isso tá partilhado agora as contas que vão estar lá dentro os dispositivos móveis que vão acessar esses recursos como o meu telefone o meu notebook e tudo mais é responsabilidade minha e Obviamente as informações estão sendo trafegadas ali dentro bem como os dados que

vão estar sendo armazenados Também é de cuidado meu tá um exemplo disso aqui pessoal SQL por exemplo é um banco de dados pode ser qualquer banco de dados mas falar do SQL eh a Microsoft me entrega o SQL Ou seja é uma plataforma eu embaixo dele obviamente deve ter um Windows rodando mas eu não faço ideia qual que a versão do Windows que Pat que ele tá se tá atualizado se não tá eo é Microsoft então por isso eh os controladores de rede está dividido aí eu vou falar olha tá nessa rede eu Quero colocar

um Private end Point nele para proteger Eu quero ativar a criptografia para fazer não sei o qu depois os aplicativos eu não instalei o SQL o SQL já apareceu pronto para mim tá então mas eu vou configurar eu vou dizer quem são os os users que vão acessar qual vai ser os serviços que vão chegar lá dentro Eu vou criar as minhas tabelas eu vou colocar meus dados lá dentro por isso que vocês vão ver que essas três partes aqui estão divididas tá metade a Microsoft fez outra metade a minha e quando eu vou para

um SAS que é um software como serviço aí eu já não tenho controles de rede eu já não tenho controlo nenhum do aplicativo e a parte de infraestrutura de identidade diretórios aí ele vai ser dividido por exemplo um software como serviço é Ah eu comprei o Office e o Microsoft Office 365 aí eu quero usar o Outlook Bom eu não sei nada do que tá por trás eu sei que o Outlook ele o Outlook que Eu estou vendo ele é um client a aplicação que vai est rodando ent servidor é o famoso Exchange mas não

foi eu que instalei não foi eu configurei eu não sei onde onde é esse Exchange está rodando eu não sei cader esse servidor não sei as configurações de rede eu não faço absolutamente nada eu vou entrar no para configurar Quem são as contas o licenciamento que eu quero eh como é que faz isso tá Por escr tá aqui ó infraestrutura de identidade diretórios E daqui para cima o resto também é responsabilidade minha então quando eu olho pra parte de SAS é a parte mais entre aspas leve ou seja é o que menos responsabilidade eu tenho

Quando eu olho pro local ou pro on premises aí é 100% meu tá e o pass vamos dizer taria mais menos ali no meio do caminho né metade minha metade da Microsoft mas eu quero que vocês prestem atenção no detalhe que é informações e dados dispositivos e Contas e identidades ele sempre é responsabilidade direta retida pelo cliente a Microsoft nunca vai tocar aqui tá por isso já deixando uma dica assim uma uma uma Pinha na orelha de vocês é identidade sc300 dispositivos móveis md12 é que vai olhar pro intune scm Windows quantas identidades aqui sc300

fala sobre o enter ID do início ao fim informações e dados sc400 que é a componente do purview tá Então são três certificações muito interessantes e quando você faz a z500 ela pega esses três juntos ao mesmo tempo tá então são exames extremamente interessantes de serem feitos neste nosso percurso de segurança só para colocar uma purguinha atrás da orelha de vocês tá tá não falo mais sobre isso vamos pro nosso próximo slide eh proteção completa tá aqui deixa eu só ver se é isso é proteção completa bom quando eu falo de proteção completa eh Microsoft

traz como esse título aqui significa aqui eu tô querendo falar de a defesa em profundidade eu acho que é esse o nome que tá lá quando você pega todo o manualzinho da Microsoft para olhar Quais são os os os assuntos que são eh requisitos para você poder tem que estudar né aqueles requirements lá que você tem estudar eh para poder fazer o seu exame bom defesa em profundidade significa que é uma abordagem que a gente está falando de camadas tá e eu Quero que vocês olhem daqui de cima para baixo e não de baixo para

cima porque os dados vão ser as informações mais privilegiadas que eu tenho e automaticamente o recurso mais perigoso que eu tenho para deixar isso cair na mão de alguém tá bom então os meus dados uma vez que eh a depender a depender de de como que vai haver uma invasão ou como que vai haver um risco dentro do meio ambiente eh é interessante que para cada camada dessa aqui eu tenha medidas De proteção para evitar que o meu atacante ou meu hacker ele chegue aqui e tem acesso aos meus dados tá então cada camada dessa

vai est olhando para uma coisa específica vai est ativando tipos de controle Diferentes né cada camada dessa vai aplicar uma proteção para que se uma delas for violada por exemplo a segurança física foi violada eu tento parar aqui na identidade mas ainda assim foi violado tento parar aqui no perímetro e por aí vai tá Eh ou seja uma camada subsequente impedirá que o invasor eh possa receber ali privilégios elevados e conseguir ter acesso aos dados que ele tá querendo ter tá bem isso não é coisa da Microsoft de agora isso já é algo antigo tá

bem no mundo no mundo de segurança vamos assim dizer é um conceito que não tá aqui preso exclusivamente no no no lado da Microsoft a Microsoft simplesmente eh adota esse modelo e pede que você entenda como é que ele funciona para que Você possa se preparar no futuro para outras certificações que possam vir por aí tá bem ele se baseia justamente nessa ideia de proteger um recurso com múltiplas camadas de segurança e aumentando ainda ainda mais a minha resiliência contra ataques cibernéticos tá bem eh então por exemplo ah segurança física eu vou est falando de

limitar um acesso a um data center por exemplo tá só pessoas autorizadas é quem tem acesso fí fisicamente é o meu Data center os meus servidores a fazer uma manutenção a fazer alguma mudança algum suporte e tudo mais quando eu falo de identidade de acesso eu tô falando de eu ter as minhas contas protegidas por exemplo com mfa tá com multifactor authenticate ou com método de autenticação mais robusto mais forte tá baseado em condições que vão dizer que se você tiver esse tipo de acesso você vem para cá se você tiver aquele outro você vai

ali para outro lado e não Consegue fazer alguma outra coisa Tá segurança de perímetro é quando a gente tá tá falando aqui por exemplo de eh proteções contra ataques de dos que é ataque de negação de serviço tá então eu tô falando que a minha rede corporativa ela é uma rede que tá protegida eh também a nível de segurança de rede e eu consigo monitorar para que eh algo de ruim não chega dentro não chegue dentro da minha rede interna tá então ele tá parando ali no meu Perímetro ele tá parando ali na minha rede

mais externa mais exposta tá E aí quando eu falo obviamente de rede segurança de rede então eu já tô olhando mais internamente para dentro da minha empresa então eu tô olhando como é eu poderia trazer para cá temas como segmentação de rede né talvez você já tenha ouvido falar de velans que são virtuais eh são são redes virtuais né o virtual local área Network então uma rede não Fala com a outra porque essa rede aqui é sei lá é só PR os meus alunos essa outra rede é pros professores e pro diretor da escola uma

não conversa com outra que é para não ter fuga de informação ali e coisas do tipo por exemplo tá na camada de computação eu tô falando mesmo de proteção de máquinas virtuais sejam elas localmente ou na nuvem Então tô falando mesmo ali do meu recurso eh computacional como é que eu vou est protegendo isso fechando determinadas Portas eh mudando portas por exemplo a um servidor web ele funciona pro padrão na porta 80 Então vou mudar isso para porta sei lá uma porta alta não conhecida tipo 10 1058 por exemplo tá então mudança de porta não

deixar o nome do Servidor exposto quando alguém fizer um ping para ele um teste de comunicação ele não responder com o nome original dele enfim tem várias várias componentes aí dentro tá e na camada de aplicativo Eh mante os meus aplicativos sempre com boas práticas manter os meus aplicativos sempre atualizados evitar algum tipo de de brecha os um explod um exposed alguma coisa assim do tipo tá eh tentar trabalhando sempre com com ferramentas que vai fazer com que as minhas aplicações estejam up to date né não seja aplicativos antigos né legacys que a gente costuma

falar porque é uma tecnologia já defasada enfim alguma coisa do tipo e depois eu tenho as Minhas configurações em cima dos meus dados que são por exemplo criptografar os dados eh manter ali e um controle de acesso para dizer quem pode ter acesso quem não tem porque eu tô usando rótulos porque eu tô limitando as pessoas que vão ter acesso ali porque aquilo dali são Dados confidenciais eh não só da própria empresa mas às vezes são dados de clientes são dados de fornecedores e eu preciso que esses dados estejam muito bem guardados e Protegidos para

que não caia na mão de pessoas erradas tá eh esse é um Esses são exemplos de como que eu posso trazer aqui as minhas as minhas a minha proteção em forma de camadas dentro da minha rede e Chegamos no outro ponto que é a parte de confidencialidade integridade e disponibilidade que normalmente a gente abrevia aqui né para paraa siia eh inclusive tanto faz no português quanto no inglês não no inglês por que Que é ca porque disponibilidade em inglês é availability então o a é de availability o i é de integrity e o c de

confidentiality né então tenho aqui o Cia ah que que vem a ser esse negócio aqui de Cia né confidencialidade integridade disponibilidade no slide anterior eu te mostrei sobre os conceito de uma estratégia de defesa detalhadas em camadas né que usa uma série de mecanismos ali para retardar o avanço de Um ataque eh malicioso diferente disso ou melhor todos os diferentes mecanismos que a gente vai ter para aplicar no slide anterior que eu falo sobre eh eh as defesas de camada eu tenho a elementos de estratégia que eu vou est aplicando e o meu objetivo final

vai ser justamente eh garantir a confidencialidade integridade e disponibilidade é para isso que serve aqueles aquelas camadas Então o que eu Vou est aplicando ali não só de teoria né quando eu falo teoria eu falo assim processos eh também a parte de tecnologia né o uso de ferramentas alguma coisa no final do dia é para garantir essas três coisinhas que vocês estão vendo aqui tá confidencialidade integridade e disponibilidade confidencialidade significa o seguinte é a necessidade de manter os dados confidenciais ou seja as informações dos meus clientes e senhas dados financeiros Eh que eu vou est

eu posso por exemplo criptografar ISS e manter isso confidencial eh significa que somente pessoas que precisam vão ter acesso e vão ter acesso durante o tempo que eles precisam depois eles já não tem mais acesso quando eu falo de integridade integridade se refere eh a manter o dado íntegro ou seja ele nunca vai ser alterado depois que ele foi gravado Marcos traduz isso porque eu Não consegui perceber eu vou te dar um exemplo tem alguns sites que quando você que quando você tá lá disponível sei lá um aplicativo um documento uma apostila e você quando

faz o download disso pra sua máquina Então você tá transferindo um arquivo de um lugar para outro Quem garante que o dado que saiu lá daquele site é o mesmo dado que chegou a gente vai ver mais paraa frente tem mecanismos para isso mas isso significa integridade ou seja os meus dados estão íntegros tá Bom ou seja eu tenho a certeza que a mensagem que eu recebi foi justamente a mensagem que foi mandada o dado que tá gravado foi justamente o dado que eu recebi ele não foi manipulado e a gente tem um outro Pilar

que é disponibilidade que significa exatamente isso que é toda vez que eu preciso das minhas informações da minha rede dos meus dados né eles vão estar disponíveis para mim primeiro eu tenho que sa eu tenho que dizer que eu sou olha eu Marcos então Garantir confidencialidade eu Marcos eu quero poder acessar um arquivo então disponibilidade eh que foi gravado há um tempo atrás porque eu preciso ler de novo esse documento eu preciso refazer esse documento então eu garanti confidencialidade porque o Marcos tem acesso eu garanti de disponibilidade porque ele conseguiu chegar no arquivo e eu

garanti integridade porque o arquivo que ele tá abrindo é aquele que foi Guardado semana passada ontem mês passado né Não interessa alguma coisa assim neste sentido tá bem [Música] eh avançar avançar avançar eu sempre perco esse rato aqui e aí a gente entra num outro tópico que é o modelo de confiança zero tá bom metodologia de confiança zero talvez você já tenha ouvido falar nesse tema com o nome de zero trust tá que é o nome original em inglês que é uma metodologia uma Framework né eu vou usar o nome metodologia porque é o que

a Microsoft Tá ensinando aqui provavelmente é assim que vai cair no teu exame tá o modelo de zero trust ele pressupõe que tudo que tá no na sua rede na sua rede ele não é confiável ele precisa ser verificado o tempo inteiro é como se ele dissesse que a partir de agora isso eu tô falando só de forma metodológica tá pessoal o zero trust é como se ele dissesse para você que a sua rede privada interna dentro da Sua empresa é como se ela tivesse totalmente aberta paraa rua ou seja não confia em nada do

que tá aqui dentro Verifica o tempo inteiro tá Exatamente esse o lema dele não confio em ninguém e vou verificar o tempo todo tá eh a metodologia do zot trust ela se baseia ela se baseia em três princípios verificação explícita acesso com privilégio mínimo e pressuposição de violação se eu não tô em erro existe uma uma questão no exame Ex perguntando exatamente Quais são os três pilares tá eu tenho quase a certeza disso eu não lembro porque já tem um tempinho que eu fiz esse exame mas é importante que você entenda esses três pontos e

saiba essas três dicas aqui essas três informações para poder perceber melhor lá no Microsoft learning quando você coloca lá sc900 pede para olhar os dados da prova a própria Microsoft dá um simulado com algumas questões que você pode responder ali que Vai ser algo parecido e semelhante com questões que vão estar na prova eu não lembro acho que é em torno de 20 questões mais ou menos Então já dá para você ter uma ideia também ali de de tipo de perguntas que podem cair na sua prova e você poder se preparar da melhor maneira possível

tá E aí ele ele ele me dá esses três pilares e depois ele me dá eh ele me dá seis seis eh eh não é Pilares que eu queria dizer e porque aqui tá como seis Pilares então Tá certo desculpa são três orientações princípios e depois eu tenho seis Pilares o que significa isso para se eu falar de de de princípios verificação explícita acesso com privilégio mínimo e pressuposição de violação se eu juntar essas três pessoas aqui e falar de identidade eu tenho que garantir essas três coisas quando eu falo de dispositivos que é outro

Pilar eu tenho que garantir essas três coisas quando eu falo de aplicativos eu tenho que Garantir essas três coisas conseguiram perceber é mais ou menos assim que funciona Eh o meu jogo aqui tá bom na prática significa que eh na prática Eu por exemplo falando de identidade significa que eu vou acreditar eu vou presumir que somente um user com a passord não é seguro então eu quero adicionar ali uma autentificação por exemplo multifatorial né famoso mfa fornecer uma verificação a mais adicional tá eh Isso significa que eu Estou verificando o que tá acontecendo com as

minhas identidades Então tá sendo gravado logs tá sendo gravado informações Eu Tô analisando todos os dados que estão acontecendo o acesso com privilégio mínimo significa o quê significa que a partir de agora pessoal eh todo mundo é um user normal você só vai se admin quando você solicitar uma autorização para isso e por um tempo determinado 30 minutos 1 hora 2 horas então eu vou sempre dizer que ninguém é Administrador por quê Porque caso essa identidade seja comprometida não vai cair na mão de uma pessoa que vai fazer alguma coisa muito grave para mim tá

e a pressuposição de de violação significa exatamente que eu vou [Música] eh que eu vou sempre assumir que eu já fui invadido que minha rede já está comprometida e o que que eu vou fazer para evitar os movimentos laterais o que que eu vou fazer para est sempre Travando a ação de de alguma coisa que pode estar mal ali dentro do meu ambiente de algum atacante que pode estar fazendo ali alguma coisa tá então é em cima desses três tópicos que eu vou estar o tempo inteiro a trabalhar e construir todas as minhas políticas todas

as minhas configurações e tudo mais tá bem aqui ó ele fala que os pilares de identidade podem ser utilizadores serviços e dispositivos né Exatamente Isso ou seja eu vou verificar todas as identidades vou colocar uma autenticação forte nas minhas identidades no caso dos meus dispositivos eu quero é importante que eu tenha visibilidade de todos os dispositivos que acessam à rede das máquinas dos portáteis né dos telefones celulares né doos telemóveis e tudo mais falando de aplicativo eh basicamente a capacidade que eu tenho de controlar o acesso a esses aplicativos e também monitorar o que que

Tá acontecendo eh dentro dos meus aplicativos na parte de redes eh por exemplo eu tinha comentado agora a pouco sobre a parte de sobre a questão de eh criptografar as informações na nas comunicações segmentar as minhas redes dizer que essa rede não fala com aquela prente por motivo de segurança infraestruturas detectar ameaças em tempo reais por exemplo um antivírus com com com Como é que chama a verificação em tempo real real time protection né os Dados é justamente ter a capacidade de classificar de rotular então para cada Pilar desse aqui e eu tenho que garantir

esses três princípios que o modelo do zero trust eh me pede tá bom que mais criptografia tema bacana criptografia é a maneira que eu tenho de mitigar ameaças né Ou seja eu tô tentando aqui proteger os meus dados eh criptografando eles para que esses dados se cair na mão de pessoas erradas ou indevidas as pessoa não possa fazer Nada com este dado tá ou seja criptografar vai ser o meu é o processo de tornar os dados inelegíveis consequentemente inutilizados ou inutilizáveis para pessoas que não têm autorização de vê-las de uma forma muito simplista e resumida

Exatamente isso pessoas não autorizadas não vão conseguir utilizar e nem sequer eh entender o que que tá acontecendo ali porque esse dado está criptografado ah existem dois tipos de Criptografia que a Microsoft até apresenta aqui pra gente que é a criptografia simétrica e a criptografia assimétrica tá bom pessoal eu vou tentar ser o mais didático nessa explicação porque às vezes ISO faz alguma confusão na cabeça das pessoas também tá criptografia simétrica tá a primeiro caso aqui ó ele até fala usa a mesma chave para criptografar e descriptografar os dados Exatamente isso tá imagina que você

tem Uma olha eu lembro que o um exemplo vivo eh porque eu tenho uma filha Então imagina que você tem uma caixinha de joias por isso que eu tô usando esse exemplo porque foi algo recente Então você quer guardar suas joias ali dentro e ninguém vai tocá-las né então você tem uma chave e você tem essa chave para abrir a caixinha e uma chave para fechar a caixinha tá bem essa chave é uma chave única ela não só abre como ela também Trava Então significa que é uma criptografia simétrica se eu tenho uma criptografia e

eu quero mandar uma mensagem um e-mail para vocês e que esse e-mail seja criptografado com essa chave que eu tenho ou seja trancado com essa chave eu precisa entregar essa chave para vocês para que vocês possam abrir o e-mail é por isso que é normal às vezes você falar assim ah olha eh tem que acessar o servidor tal mas tem que ter um certificado digital para isso pode Ser que seja por conta dessa questão de de crip grafia simétrica tá pode ser que não seja simétrica pode ser que a o certificado do do Servidor seja

uma uma criptografia assimétrica tá que normalmente é o mais utilizado mesmo em questão de sites que é esse tipo de criptografia eh o que que seria a criptografia assimétrica imagina que eu tenho duas Chaves uma chave tranca e a outra chave destranca se eu nem sei se exist essa Palavra né mas uma fecha e a outra abre eu só posso fechar com a chave a e só posso abrir com a Chave B eu não consigo fechar com a chave a então o que que acontece eu tô Protegendo o meu dado que eles estão armazenados em

algum lugar eh que ou melhor eles estão disponíveis ali numa aplicação eu tô mandando uma mensagem para ti por e-mail ou tu quer entrar ali no servidor web eh e ele tá com a informação sendo criptografadas então Eh deixa V tentar traduzir isso de novo pra história das caixinhas tá imagina que agora eu comprei uma caixinha muito muito robusta né mais inteligente pra minha filha Só que essa caixinha ela tem duas Chaves e ela tem duas fechaduras uma chave Entra Na fechadura a para travar e outra chave Entra Na fechadura B para destravar é um

exemplo tá [Música] Ah quando quando eh quando eu tô num site E eu quero e eu quero criptografar algo com alguma informação eu tenho uma chave pública e eu tenho uma chave privada a chave pública eu dou ela para todo mundo qualquer pessoa que quiser ter acesso essa chave pública ela vai ter o que significa que Qualquer e-mail que seja enviado para mim ele tem que ser criptografado então com a chave pública qualquer pessoa no mundo usa aquela chave Usa aquele certificado digital usa Aquela senha para criptografar o e-mail e mandar para mim só que

este e-mail Ele só pode ser descriptografado Ele só pode ser lido com a chave privada e aí é que tá o segredo porque a chave privada só eu que tenho tá porque a aplicação foi feita por mim Eh essa criptografia de chave pública e privada fui eu que que que montei ela né então eu tô usando uma criptografia assimétrica na minha aplicação só eu sei a chave privada e o Servidor e eu dou a chave pública para todo mundo então todo mundo que quiser criptografar a mensagem pode criptografar e mandar para mim pro meu servidor

de e-mail só que na hora que chegar no meu servidor de e-mail o servidor tem a chave privada ele consegue descriptografar e abrir o e-mail para mim Marcos e se o João por exemplo usou a chave pública para mandar um e-mail para ti essa chave pública também tá na da Maria a Maria não Consegue abrir não porque essa chave é só para criptografar não é para descriptografar e ler tá bom basicamente é isso e eu tenho três tipos de criptografia três tipos de processos em que a criptografia é muitíssimo importante falando do mundo Azur a

Microsoft até pontua aqui para mim né criptografia de dados inativos em trânsito e o em uso criptografia de dados in a gente também costuma chamar isso de dados em Repouso em rest né e o que que vem a ser isso significa o seguinte os dados que eu não tô utilizando as informações que eu não tô utilizando que elas estão em repouso elas Estão guardadas elas tá dentro no meu HD tá no banco de dados tá armazenado no meu share Point no meu onri whatever ou seja ela tá guardada em algum lugar não tá em uso

eu preciso criptografar isso por qu porque se isso cair na mão de alguém um HD ele tá criptografado Se alguém tiver acesso a esse HD ele não vai conseguir descriptografar Ok portanto é assim que funciona a questão da criptografia de chave pú desculpa é assim que funciona a criptografia em dados inativos ou em rest ou em em repouso tá serve para proteger os dados que estão armazenados em algum lugar como por exemplo um disco rí no meu computador num cartão de memória do do telefone celular que eu tirei e guardei ou da câmera digital que

Eu guardei no servidor da minha empresa porque tem um disco externo ali dentro que tá ligado a ele que tá fazendo o backup ali daquelas informações eu tá gravando aquelas informações esse HD também tá criptografado tá bom ele vai proteger exatamente nesse sentido imagina por exemplo que um arquivo que está gravado dentro do computador esse computador foi perdido eh a pessoa que pegar ali tem um bitlocker por exemplo Ativo dentro daquele computador Windows a pessoa não sabe a senha para entrar não sabe como abrir ou descriptografar aquilo o que seria a a a chave né

e ele não vai conseguir ter acesso e aquele HD não serve de nada para ele porque ele não vai conseguir ver nada que tá ali dentro tá bom criptografia em trânsito aí já é diferente o em trânsito ele significa o dado que está sendo trafegado dentro da minha rede então um e-mail que tá sendo mandado um dado que Tá sendo copiado de um lugar pro outro então por exemplo quando eu pego o meu telefone e abro um aplicativo e tento Entrar na minha conta do banco eh né na minha aplicativa a na minha aplicação mobile

do banco as informações que eu tô trafegando com banco por exemplo na hora que eu abrir o aplicativo a primeira coisa que me pede um user e uma passo o outro pode ser que a aplicação já use modos modernos e tem ali um Face Recognition um finger print no meu celular mas aí vai depender também se o teu celular tem esse tipo de tecnologia eh mas ainda assim eu preciso trafegar um user uma password Então essa comunicação ela tem que ser Obrigatoriamente criptografada fada e ela está em trânsito porque eu tô falando com o banco

o banco tá voltando a informação para mim se alguém se enfiar no meio da história ali que é um tipo de ataque a gente chamando de Middle in the Main se alguém se colocar ali no meio do caminho ele vai ele vai descobrir isso e vai puxar essa informação e vai poder ter acesso à minha conta com os meus dados é o que eu não quero Então essa essa criptografia de dado em trânsito é justamente para essas informações que estão sendo trafegadas tá eh e depois eu tenho a criptografia pros dados em uso eu poderia

dizer que essa é o tipo de criptografia eh mais eh eh Robusta talvez eh e mais que mais exige ali uma carga computacional porque significa o seguinte significa que eu preciso proteger os dados enquanto eles estão sendo processados ou seja essa é a complexidade dele tá ele tem que tá criptografado para que ninguém mexa nele Mas ele tem que est citografado porque eu tô usando ele só que se eu tô usando um documento que ele tá sendo trabalhado online por exemplo eu vou fazer um texto no Word porque eu tô escrevendo um Artigo mas eu

tenho mais duas outras pessoas trabalhando junto comigo ele tá crog grafado porque ele tá em trânsito ele tá no meu Word online no no share Point três pessoas em locais diferentes ele tá em trânsito mas ele tem que estar descriptografado porque essas três pessoas estão editando documento ao mesmo tempo mas ao mesmo tempo ele tem que estar criptografado para Ném poder ter acesso a ele tá vendo como que o negócio é complexo Eh Isso é complicado por conta disso porque o sistema ele precisa usar os dados mas ao mesmo tempo ele tem que manter os

dados protegidos Tá bom então Eh eh a criptografia e dos dados em uso ele tem que garantir que mesmo Enquanto o documento ele tá aberto ele tá sendo modificado ele continua protegido contra dados eh contra acessos não autorizados quem faz um papel aqui muito interessante é o viu com a parte da do rótulo dos dados tá bem E a gente chega Num outro tema falando de criptografia a gente chega num outro tema que é o componente de rest tá o hash ele é diferente da criptografia porque ele não vai ter uma chave tá ele vai

ter um valor tá bem eh e esse valor ele é um valor que ele é gerado para garantir que aquela informação tá sendo protegida tá bem é como se fosse uma informação uma um Fingerprint tá uma uma uma assinatura digital uma impressão digital era isso o nome que eu queria dizer tá é como se Fosse uma assinatura uma uma impressão digital que é colocada dentro do seu arquivo e garante que aquele arquivo é aquilo lá isso aqui pessoal era o que lá atrás nos slides que a gente viu quando falou sobre integridade garantir que o

dado que que chegou é o dado que saiu do lugar de origem né garantir que o download que eu fiz é o mesmo arquivo que tá lá no site garantir que a mensagem que eu recebi foi a mesma que alguém me mandou isso é integridade O hash e ele garante isso para mim tá através da componente de hash por qu olha aqui para esse para esse texto Redondo aqui ó essa imagem onde está escrito texto original imagina que isso aqui fosse uma palavra qualquer sei lá Leão gato tá Então gato tem uma palavra aqui chamada

gato quando eu uso um algoritmo matemático ele vai gerar um rest para mim ele vai falar o seguinte ó Este texto aqui eu vou embaralhar ele eu vou colocar letras números e uma Sequência numérica aqui dentro que qualquer pessoa que abrir essa mensagem ela não vai conseguir ler a palavra gato lá dentro ela vai olhar 52 D5 AF G entende ela vai ler uma uma uma sequência numérica enorme que vai seria por exemplo esse aqui ó um 0 0 0 0 0 0 0 isso não faz sentido para ninguém né a gente não fala em

em números decimais a gente fala né em textos assim alfa numérico eh então o rest ele serve exatamente Para isso e o r não significa que ele pode ser desfeito tá ele não tem esse processo de desfazer como a criptografia tem eu vou criptografar depois eu vou descriptografar não tem como eu gerar um rest de alguma coisa e depois desfazer esse rest isso não existe tá é justa ente por conta disso não existir que o hash é o que a gente vai chamar aqui o que eu tava falando de impressão digital e é justamente é

isso que vai garantir Que existe segurança e integridade nas coisas por exemplo Ah imagina que eu peguei e esse esse PowerPoint que vocês estão vendo aqui imagina que eu tenho um site e eu falo assim pessoal olha no final dessa aula vai lá no site e faça download desse desse PowerPoint para vocês aí eu falei assim e para vocês terem certeza que vocês estão recebendo o download que eu fiz o PowerPoint que eu fiz o meu PowerPoint tem um hash que seria Por Exemplo essa numeração aqui ó 1 z0 1 0 1 z0 que que

vocês vão fazer vocês vão entrar lá no site vão baixar esse PowerPoint e vão usar um algoritmo para gerar um hash deste PPT que eu entreguei para vocês se se o hash que vocês tiverem na mão de vocês for exatamente igual aquele que eu coloquei lá no meu site Então significa que a gente está falando do mesmo Arquivo ele não foi modificado e ele está íntegro se o resto de vocês for diferente do meu alguma Coisa deu de errado tá no caso dessas no caso de senhas por exemplo o Microsoft ela sincroniza as senhas que

estão no seu AD local com as com o Azur né ela vai sincronizar as senhas para lá mas ela não vai levar as senhas ela vai sincronizar o user a as senhas elas estão no AD o que a Microsoft faz é ela gera um hh tá e da tua password e manda lá pro azure quando você tenta logar e fala o meu o meu nome é Marcos a minha senha 12 23 ele vai usar um algoritmo Matemático vai fazer um rest e vai falar assim ah tu me disse que a tua senha é 5235 AD

dcfs ela vai lá lá é um código de RH aí ela vai olhar lá para dentro do ent ID vai falar assim pera aí é é o mesmo Rash Então pode entrar só que esse negócio é tão delicado pessoal que se vocês aumentarem eh por exemplo eu tinha dado nesse nesse exemplo que eu tava mostrando para vocês aqui eu tinha um texto original chamado gato tudo minúsculo se eu aumentar o gato pro g Maiúsculo o rest já é outro completamente diferente se eu colocar gato ponto o rest já é totalmente diferente tem que ser exatamente

igual por isso que senhas elas elas diferenciam por exemplo letras maiúsculas minúsculas os números e não sei o que mais lá por isso que às vezes você fala assim poxa eu tava colocando a letra maiúscula aí errei porque a letra era minúscula por quê Porque o hash vai ser completamente diferente não tem como Seguir eh de uma maneira tão tão linear e ele é uma questão muito muito segura muito utilizada existem vários algoritmos com 120 eh 126 bits 128 bits 256 bits e por aí vai ou seja significa quantos bits tá sendo coloc ali dentro

né usado para fazer aquele cálculo matemático isso aqui é muito utilizado em questões de senhas né em questões de passwords em questão de verificação de arquivos para saber se os dados não foram modificados O que saiu de lá foi realmente o que chegou aqui tá ainda tem um outro detalhe que é a Microsoft coloca aqui ó usado para armazenar senhas a senha tem sal para reduzir o risco de ataques de dicionário de força bruta só para deixar claro o que que esse negócio de tem sal significa que existe alguma coisa a mais porque senão pessoal

pensa comigo eu acabei de dizer que se o meu texto original fosse a palavra gato ele Ia gerar um rest se eu coloquei gato minúsculo é um rest se eu coloquei gato tudo maiúsculo é outro rest se eu coloquei gato só com a primeira letra maiúscula G é outro rest então pera aí então fica muito fácil porque o atacante vai fazer o seguinte ele vai pegar o que a gente vai cham chamar de ataque de eh ataque de ataque de força bruta né um ataque de dicionário de força bruta era esse o nome que eu

tava tentando lembrar Desculpa o branco eh ficaria muito fácil por quê Porque o meu atacante ele ia pegar muitas palavras comumente utilizado ou até mesmo pegar todo o dicionário e escrever escrever muitas variações disso com maiúsculo com minúsculo com espaço com número com ponto com não sei o que lá ia gerar um conjunto gigantesco de rests e depois ele ia tentar fazer um ataque de força bruta na tua conta e falar assim ó tenta Ir com user João e usa aqui esse banco de dados que eu tenho de RH E aí na hora que batesse

ele ia falar Opa a senha do João é essa ficaria muito fácil então o que que por exemplo a Microsoft faz quando eu coloco para ela que a minha senha é a palavra gato tudo minúsculo ela coloca mais alguma coisa no meio da história normalmente é no começo tá ou seja para cada hash que ela vai fazer uma correspondência ele vai lá e coloca um valor aleatório no início fixo né Fica ali no início por exemplo Tô dando um exemplo didático tá só para ajudar vocês quando eu vou perguntar qual que o seu número de

telefone antes de você me dizer o número do seu telefone você fala assim ó o Meu DDD é 11 porque eu tô em São Paulo o número do meu telefone porque se eu tivesse se você me mandar o número do seu telefone eu vou falar eu tô em Portugal Você tá no Brasil você me diz que seu telefone é esse Mas e aí se eu colocar esse número aqui pode inclusive acontecer do mesmo número existir em São Paulo e no Rio de Janeiro por exemplo como é que eu sei que eu tô falando com a

pessoa certa eu preciso do DDD tá então DDD eu coloco aqui e mais o número do seu telefone agora eu consigo falar contigo só que no caso da Microsoft ela nunca vai te dizer qual que é esse DDD é um número qualquer que ela vai colocar ali sempre no início E depois ela coloca o rest da tua password E então quando chegar um rest para ela ela confere aquilo dali E aí ela sabe é isso ou não é isso Isso dificulta porque o atacante ele não sabe que número aleatório foi isso que foi colocado no

início então ele não consegue saber qual que é o resto da password que ela tá te colocando ali na frente ok ah e aí a gente entramos aqui no tema do conceito de governança conformidade e Risco o famoso grc Marcos também a sigla não bate com o que tu tá falando sim porque o termo inglês é é o g de governance o r de Risk e o c de compliance tá então por isso grc o grc é uma abordagem estruturada que ajuda as organizações a reduzir o risco e melhorar a eficácia na conformidade da sua

empresa perceba uma coisa tá [Música] eh quando a gente fala de grc a gente Está falando de três temas um deles é a parte de governança governança eu tô falando de regras eu tô falando de práticas eu tô falando de processos tá até tá aqui ó estratégia estratégias políticas e monitoramento cultura Ou seja eu tô falando de práticas eu tô falando de processos tá que uma organização ela vai ter para direcionar e controlar as atividades dela tá bem muitas atividades dentro de uma Empresa ela vai est focada ela vai est surgindo com base em padrões

com base em obrigações com base em expectativas externas tá então por exemplo a empresa que eu trabalho ela precisa cumprir a legislação da lgpd ela precisa cumprir o PCI porque é uma empresa da área financeira ela precisa eh atender as expectativas externas dos dos dos investidores enfim isso aqui a gente tá falando de governança tá bom eh com base nisso com base nessas regras Que eu vou ter eh quando a gente fala de de de governance eh é aqui que vão ter processos muito bem definidos de por exemplo [Música] Ah quem são os utilizadores que

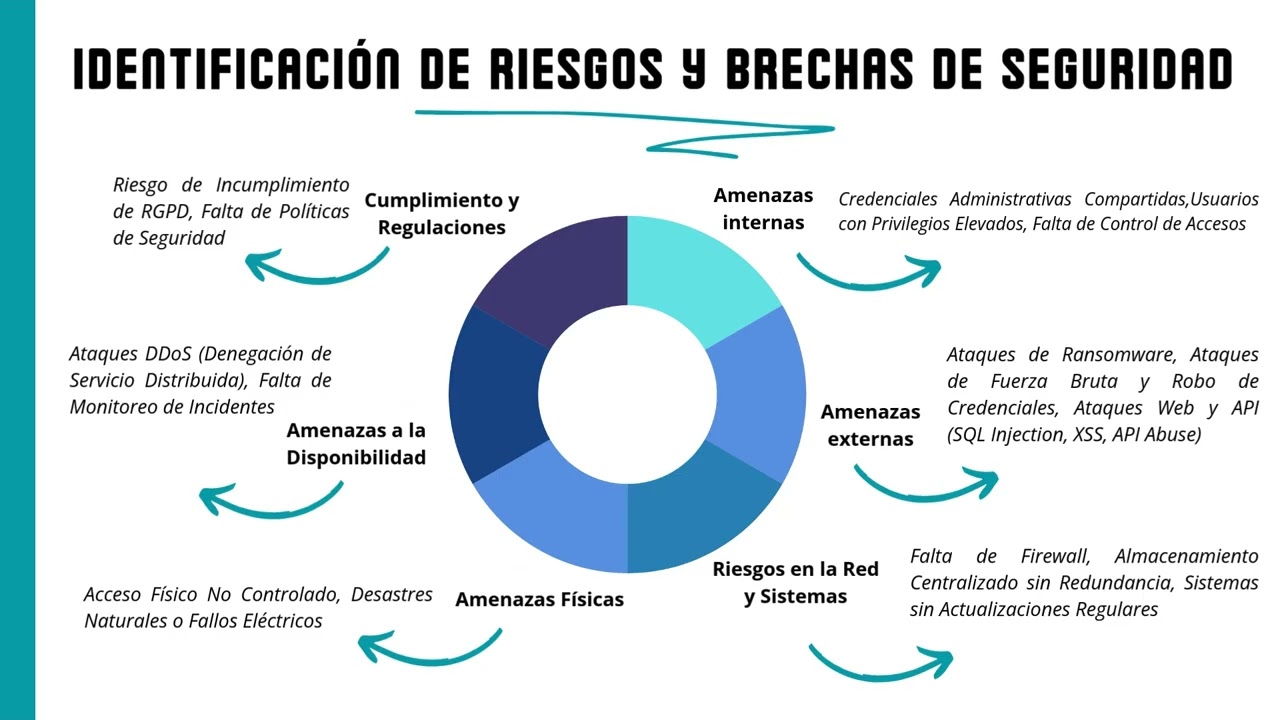

T acesso aos aplicativos por qu para quê quando né quem é que vai ter privilégio administrativo o que que não vai ter por quanto tempo ou seja eu começo a estabelecer as minhas regras de trabalho Então significa que eu tenho governança Outro ponto que eu tenho é a parte de risco então eu entro na componente de Gestão de Risco que é o processo de identificar os meus riscos avaliar responder a essas ameaças ou então algum evento né algum Alerta que aconteceu eh então basicamente eu tô falando disso identificar verificar analisar eh e responder tá isso

aqui eu tô falando da gestão de riscos tá Por quê Porque isso pode diretamente eh e consequentemente isso vai Interferir isso vai afetar nos objetivos da minha empresa ou do meu cliente ou dos meus clientes dependendo do do negócio que eu tô envolvido ali inteiro tá os riscos externos só uma uma uma informação eu teria meus riscos externos eles são riscos que eu não tenho um controle tá bem por quê Porque eles eles não vem de fora ou melhor eles vêm de fora da minha empresa isso pode ser eh por questões políticas né o quadro

político o cenário político mudou e Agora você tem aí eh riscos Associados a isso pode ser por questões sei lá climáticas pode ser por por exemplo pandemia aumentou-se muito o risco quando se fechou tudo na época da pandemia Então tudo isso são riscos financeiros eh violações de segurança eventos relacionados a clima porque chuu in não dou por exemplo tivemos uma catástrofe muito grande no Rio Grande do Sul eh Pode ser que alguma coisa que não era risco agora passou a ser para Algumas empresas que lá estão eh portanto tudo isso são riscos externos eu não

tenho como controlar mas eu posso ter alguns planos aí entra a parte de governança para tratar coisas que como é que o que que eu vou fazer quando isso aqui acontecer e eu tenho os meus riscos internos Aí sim é o que vem de dentro da minha empresa tá como por exemplo vazamento de dados dados confidenciais que eu tô falando né vazamento de dados eh roubo de dados Roubo de propriedade intelectual fraudes informações privilegiadas que a gente tá que alguém tá vendendo que alguém tá passando para fora tá entregando para um para um concorrente para

para um outro fornecedor isso tudo vai complicar isso tudo vai deixar as coisas mais eh complexas então quando eu falo da da Gestão de Risco eu tenho ferramentas hoje dentro da Microsoft que vão me ajudar tá Eh mas você precisa entender que não Essa parte de identificar analisar e controlar eu tenho aqui uma divisão entre riscos internos e riscos externos tá existe só para ficar claro isso e quando eu falo de conformidade aí a gente tá falando de todos os outros temas como por exemplo leis regulamentos controles eh principalmente a parte de regulamentos que normalmente

bate muito forte né Eh e aqui cada país vai ter uma coisa cada região vai ter alguma coisa ou uma lei por exemplo no caso do Brasil Que é um país muito grande a gente pode falar de leis estaduais ou federais por exemplo tem algo um imposto ou uma lei específica que tá funcionando sei lá em São Paulo mas não tá em Minas sabe alguma coisa assim nesse sentido eh no caso de empresas multinacionais isso é muito mais curriqueiro Ah porque lá na Europa funciona assim na latan já é diferente e aqui a gente pode

fazer isso lá a gente não pode fazer ou vice-versa os regulamentos da da latan No Brasil lgpd é diferente do rgpd que tem cá aqui a gente tem a Dória tem o nist 2 e tudo mais mas lá no Brasil não tem ou pode ter Mas pode ser que não seja usado porque a gente tá num outro enquadramento fiscal ou numa outra indústria Enfim então tem empresas multinacionais esse essa questão é muito mais delicada e muito mais em alguns momentos eh até complicados demais ingerir justamente por conta disso tá eh porque você precisa entender Quais

São os regulamentos o que que eles são definidos para Que tipo de dados tem que estar protegido quais processos são necessários eh para para est de acordo com essa questão de legislação Quais são as penalidades que são emitidas caso eu não cumpra tá eh e uma um detalhe interessante aqui pessoal que conformidade não é a mesma coisa que segurança tá a segurança deve ser considerada quando eu vou criar uma política quando Eu vou criar um plano de conformidade porque a segurança ela é frequentemente um requisito de conformidade mas conformidade só quer dizer que você está

de acordo com aquilo que Foi estabelecido nas minhas estratégias nas minhas regras lá na parte de governança Tá bom então por exemplo aqui uma das estratégias é olha todo computador é nosso a gente não aluga a gente não Pede emprestado a gente vai comprar notebook se a gente Vai comprar telefone de celular para todo mundo OK OK tá bom então segundo o regulamento ABC para eu ter computadores e e e e celulares corporativos que são fornecidos para para os colaboradores eu tenho que ter uma política de segurança muito bem inscrita eu tenho que dizer o

que que eles podem fazer o que que não podem eu tenho que deixar eles saberem que existe um software ou não ali que vai monitorar o que eles estão fazendo Eu vou ter que o departamente Ti vai ter que ter políticas de update para essas máquinas e isso aqui eu vou ter que ter um plano de renovação do meu Parque de quanto em quanto tempo como é que vai fazer e como é que vai ser depois a parte do do descarte ou seja toda a minha estratégia todas as minhas regras todas as minhas e eh

orientações que foram criadas no componente de governança agora elas vão ter que ser aplicadas para dizer que eu estou em Conformidade com aquilo que Foi estabelecido por isso que eu disse conformidade não é segurança mas para ter conformidade eu tenho que fazer com os olhos da segurança ok porque normalmente frequentemente para não dizer sempre é um requisito de conformidade tá fora isso fora isso tem alguns outros conceitos que eu quero deixar aqui como um adendo para vocês tá eh relacionados à conformidade que é por exemplo a Residência de dados quando se trata de regulamentos né

da residência significa que aonde que esse dado tá aonde que ele vive aonde que ele é recolhido onde que ele é armazenado onde que ele é tratado tá E porque às vezes existem questões e de legislação que você não pode tirar o dado de um determinado lugar para outro tá eh então eu lembro que eu já vi casos de de clientes que falavam assim olha os dados não podem sair daqui do estado se sair Do estado eu tô eu tô em não conformidade porque o estado vizinho cobra uma alíquota de um imposto muito maior do

que o que eu pago aqui tá bem Tem a questão da soberania dos dados também isso é muito importante significa que são os conceitos eh é o conceito de que os dados particularmente os dados pessoais eles estão sujeitos a leis e regulamentos do país em que eles são coletados mantidos ou processados fisicamente tá eh tem temos também a Questão da privacidade dos dados que é eu preciso avisar pro meu cliente previamente não pode ser depois tem que ser antes né eu tenho que ser parente com ele sobre a o processo de coleta sobre o processo

de de trabalho né que que eu realmente vou fazer aí de processamento eh se eu vou compartilhar isso com algum parceiro meu de negócio ou não como é que eu V como é que eu vou armazenar esse esses dados do do meu cliente e aí eu tô falando de dados que Possam ser identificáveis tá por exemplo aqui no caso da da gdpr eh isso bate muito forte então eu não posso Às vezes eu não posso identificar o meu o meu cliente por exemplo se eu te disser que na minha na empresa que eu trabalho ou

melhor Se eu te disser que na minha empresa eu tenho uma empresa que eu vendo eh bolos tá então na minha empresa de bolos eh se tu me perguntar como que eh como que é o perfil do meu cliente e Eu falar para ti assim olha a única informação que eu tenho é que o meu público é formado por 50% homem e 50% mulheres isso não diz nada agora se eu disser para ti que o meu público é formado por 50% de homens na casa dos 35 anos eh que costumam comprar todo santo dia e

que Numa pesquisa interna que eu fiz eles possuem um salário né um ordenado na casa de 2.000€ por mês Ok eu tô te dando dados informações Interessantes Eu sei que eles vivem no meu caso que eles vivem em Lisboa eles ganham na casa dos 2.000€ eh Eles são homens ah poderia por exemplo ter informação se eles são casados ou solteiros eh se quantos Têm filhos quantos não t até aí tudo bem agora a partir do momento que eu falei assim olha o meu público é 50% masculino eh e eu sei que existe o João que

tem 37 anos de idade o número de telefone dele É esse ele mora nesse local aqui ó Avenida blá blá blá blá blá Opa aqui é um dado Isso é uma uma informação identificada Eu sei tudo sobre o meu utilizador sobre o meu cliente tem lugares que eu não posso ter essa informação e se eu tiver eu não posso divulgar e se eu tiver o meu cliente tem que tá ciente de que eu tenho que eu colhi isso e ele tem que concordar porque se ele pedir para eu apagar eu tenho que apagar eh e

aí como é que eu Vou fazer tudo esse processo né ele vai exigir o direito dele de esquecimento por panto pessoal eh isso são coisas que a gente vai olhar essa parte de grc é a componente que você estuda na sc400 tá eh basicamente o purview ele não vai tratar da componente de criação das políticas mas ele vai criar a componente de aplicar as políticas tá Marx Tu confundiu minha cabeça não sei o que que tu quis dizer o perv ele não vai ser usado para criar Uma política de segurança ou uma política de compliance

dizer que tem que ter a b c d assim assim assim não isso quem vai fazer é o meu time de grc São pessoas que estudaram com outro tipo de de de certificações São pessoas que têm um outro tipo de perfil é é um perfil não técnico é um perfil muito mais funcional que vai tá olhando para a parte teórica e a e como é que os controles da uma ISO 27.1 de um Dóia do um n 2 do um sis Mark que que eles dizem Que tem que ter uma política de compliance eles vão

olhar pro meu negócio vão falar no teu negócio no teu caso específico faz sentido você ter este este este este controle e tem que ser desse jeito aí depois eu Marcos com perfil técnico que estudei para sc400 eu sei usar o purview aí eu vou pegar aquela teoria aquela política de segurança e aí sim eu vou dentro do PV vou falar uma política de compliance aqui ó next next next finish Ah tem que Ter uma política de e segurança para po 3G por causa do rgpd os dados confidenciais next next next finish e estão escolhidas

aquelas opções ali ou seja eu vou aplicar a política eu não estou criando a política tá quem criou isso foi equipa de Rc normalmente pessoas que estudaram direitos ou estudaram algum tipo de de processos de normativas técnicas de regulamento que entendem disso né desse tipo de desses frameworks de controles e tudo mais tá Bem pessoal eu acho que é isso tá então a gente consegue aqui fechar a primeira parte tá bem meu muito obrigado para com vocês espero ver vê-los todos no próximo vídeo se Esse vídeo foi importante foi ajudou e agregou valor no vosso

conhecimento de novo eu quero te pedir curta compartilha esse vídeo com seus amigos se inscreve no meu canal deixa um comentário principalmente depois que você fizer o exame passarem volta aqui que eu sei que vocês vão passar porque Vocês são fera vocês estão estudando Vocês estão compromissados com isso não é por minha causa é por sua causa é você quem vai fazer não sou eu então é você quem passa não sou eu é o Parabéns é teu não é meu mas eu gostava de ficar sabendo para poder te parabenizar também depois tá bem meu muito

obrigado e vejo vocês no nosso próximo episódio tá uma

![[MASTERCLASS SC-900] Treinamento Gratuito para Certificação SC-900](https://img.youtube.com/vi/twhXTuut-n4/maxresdefault.jpg)