se eu te falasse que esse e-mail pode chegar para você contato @facebook.com Pode não ter sido enviado exatamente pelo Facebook é uma realidade hoje enviarem um e-mail espu fando que a gente chama de spof e-mail se passando por um outro domínio inclusive é uma coisa muito fácil de se fazer tá E nessa aula eu vou te dar exemplos de empresas que foram hackeadas com spoofing e te mostrar como fazer esse tipo de ataque na prática é uma técnica que pode ser muito efetiva para aumentar a conscientização de boas práticas de segurança em uma empresa muito

juízo e vamos para a prática e aqui na minha tela nós vamos falar sobre spof e meil que aqui a coisa realmente fica mais séria tá aqui se você achou os outros tipos de ataques que fazem o domínio ficar similar ou a gente coloca uma letra ou tira uma letra ou ali troca uma vog que realmente é muito efetivo Você viu como os domínios ficam parecidos um um dos outros e é muito difícil ali na hora que você olha passa desapercebido por isso a taxa de efetividade é muito alta mas se você já achou aqueles

tipos de ataque muito poderoso imagina então um e-mail vindo da própria entre aspas Facebook vindo do próprio Gmail da outra pessoa com o mesmo nome @gmail dela ou do mesmo domínio Antonio @antonio.moveis sobre spoofing é exatamente a arte da falsificação tá E para essa falsificação a gente não apenas tem dos e-mails mas a gente tem de outros tipos também e quando a gente fala em spoof a gente tá falando de se passar por alguém ou por alguma coisa é realmente como se fosse uma máscara aqui você tá se passando ali por uma outra pessoa e

nessas nomenclaturas a gente tem por exemplo o IP puffing é quando você se passa por um outro IP temos o DNS spoofing temos o Color id spoofing e esse aqui ficou até em evidência esse color ID spoofing há um tempo atrás que surgiram alguns aplicativos que você colocava saldo no celular você baixava o aplicativo pro seu celular e aí você hoje em dia a maioria deles foram banidos tá da Google Play até da Apple Store Mas você conseguia fazer um color ID fof só colocando saldo e aí isso basicamente funcionava da seguinte forma você colocava

saldo no aplicativo E aí você conseguia colocar por exemplo monte de número um para fazer uma ligação então no identificador de chamada da pessoa ela ia ver um monte de número um ali mas na verdade era você que tava ligando então a gente chama isso de Cólera de spof eu dei o exemplo de monte de número um mas você poderia colocar o número que você quisesse 11 9 15 ou DDD da onde fosse e no identificador de chamada da pessoa V o número que você escolheu então isso é muito poderoso também Max puffing é quando

você fraa ali o Mac o endereço MAC address do computador então todo computador ele tem o Mac address tá esse aqui tem um Mac address que é o endereço físico da máquina então eu tenho um número para esse computador aqui do lado tem um outro notebook e ele também tem o Mac adw que são diferentes cada Mac é um diferente do outro aquele é um esse é outro mas se eu conseguir pegar o Mac headers daquela máquina E colocar ele aqui eu copio colo ele aqui aí eu vou fazer o Mac spoofing que aí eu

posso enganar por exemplo um roteador posso enganar alguns softwares que utilizam o Mac dessa máquina é vai ficar bastante Evidente principalmente no módulo de redes que você engana um roteador fazendo com que aquele roteador Ache que quem tá se autenticando é o Mac verdadeiro mas na verdade a gente acabou fraudando Mas nós vamos focar bastante aqui em email spoofing e antes de nós iniciarmos na prática você precisa saber você precisa ter a noção de como que esse ataque é feito os conceitos por trás desse ataque e como ver se um domínio é vulnerável ou não

então é necessário você saber aí a teoria por trás desse ataque então o email spoofing é A falsificação do from do email é quando você consegue fraudar AL a parte D então se eu vier aqui por exemplo ó from eu consigo fraudar o FR E aí eu posso colocar que eu quiser aqui nessa parte do domínio e a maioria A grande maioria dos domínios eles são vulneráveis a esse tipo de ataque tá E aí eu até enviei para mim mesmo pro próton @ Oton mas aqui a gente consegue fraudar o from e essa é a

falsificação e spof e meil tá como iden se um domínio ele é vulnerável nós temos alguns métodos eu vou mostrar para você aqui agora primeiro de tudo você vai precisar entender um pouco sobre domínio aí vai precisar entender sobre entradas de um domínio Mas fique tranquilo que eu vou te explicar tudo aqui nessa aula e agora no domínio a gente tem algos algumas coisas que a gente chama de entradas então por exemplo a gente tem entrada do tipo a a gente tem entrada do tipo 4as cname MX m s e do próprio TXT Vamos ver

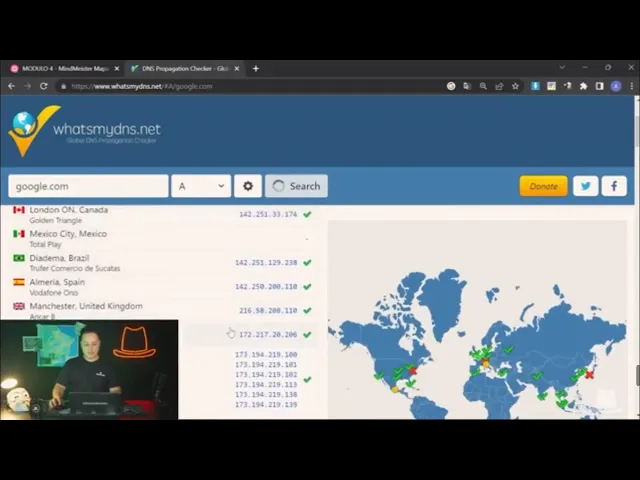

isso na prática vamos lá eu vou abrir aqui um site chamado Wats my DNS é um site Vou colocar aqui num bloco de notas para você Whats my DNS esse site ele ele vai validar as entradas dos domínios tá então se eu colocar aqui por exemplo foc inec.com.br vou até aumentar a tela aqui para você e a gente tem algumas dessas entradas tem até mais tá tem PTR soa SRV caa mas as mais comuns são essas que nós vamos falar se eu por exemplo procurar aqui emert o a ele é o host para onde ele

tá apontando Então esse domínio tá apontando para esse IP aqui ó Então agora eu sei qual que é o domínio agora eu sei qual que é o IP do servidor el é esse aqui se eu procurar por exemplo ponto aa provavelmente não vai dar nada aqui ó Exatamente porque o aa ele é geralmente para I PR V6 Então o a ele aponta pro host comumente aí é o host o servidor tá colocar aqui ó servidor e o aa ele também aponta a maioria das vezes pro servidor mas IP V6 tá até aí tranquilo bem tranquilo

né aqui você consegue consultar e o a você então vamos colocar aqui o Google ele provavelmente vai apontar para o mais de um IP porque a Google ela tem vários servidores tá aqui ó olha quanto IP olha quanto vamos ver aqui o do técnicas de invasão comom ele tá apontando para esse servidor aqui a gente pode consultar depois futuramente esse IP o a como a gente comentou ele é para ipv6 o cname aí entrada semame geralmente ela vem aqui atrás ó se eu inclusive colocar aqui ele vai dar erro ó é esse cname ele é

geralmente o que vem atrás aqui do domínio e a gente Em alguns momentos dá até o nome de subdomínio tá então por exemplo o próprio www ele é um cname sabia disso esse www Quando você compra um domínio ele tem que vir já cadastrado no seu domínio para quando a pessoa digitar aqui ó você comprou um domínio www.comprar.com PBR mas na verdade quando você compra o domínio você compra isso aqui ó comprardominio.com PBR esse www atrás ele deve vir cadastrado e mu das vezes se ele não vem cadastrado você tem que cadastrar porque é muito

comum também acontecer esse tipo de erro não tá cadastrado que isso que a gente chama de cname que é quase como se fosse um subdomínio aqui atrás e a pessoa tenta acessar wwww E aí o comprar domínio dá erro só que se ela acessar sem o www dá certo por quê Porque tá faltando o www aqui atrás tá faltando cadastrar o cname lá atrás no domínio tá E aí nós temos vários tipos inclusive você Aluno por exemplo pode às vezes estar assistindo até pelo secreto.tecnicasdeinvasao.com nas entradas aqui nós inserirmos esse nome como cname secreto ponto

a gente insere como cname E aí ele vai vir atrás do domínio e o nome disso que a gente dá é cname tá aqui ainda falando sobre as entradas nós temos o MX o MX é referente a e-mail sempre que você ouvir aí falar e ver sobre MX a gente tá falando sobre e-mails então se eu puxar aqui ele vai mostrar MX da Google ou seja nós utilizamos o e-mail da Google se eu por exemplo pegar aqui do foco inec.com.br você consegue ver o host local web então o e-mail tá hospedado na Localweb se tivesse

aparecido aqui host gator hostinger King host ele ia mostrar e a gente saberia que esse e-mail Ele está na hosing ou onde for tá importante dizer também que o NS é é referente a name server Qual que é o name server que a gente tá apontando aqui então ele também tá no HOST local web na empresa local web por exemplo técnicas de invasão com ele tá na Cloud flare e lembra da Cloud flare que a gente Comentou algo referente a CDN a Cloud flare ela protege o servidor principal ou seja ele tá apontando para Claud

flir mas a gente aqui ele não mostra exatamente qual que é a empresa que tá hospedando o meu site porque a Cloud flare ela não hospeda site a Cloud flare ela protege é como por exemplo aqui ó esse é você e aí a gente faz uma requisição para saber onde que tá o site no meu caso fse você já descobriu que ele tá aqui na local web então ele fez a requisição direto pro servidor servidor retornou aqui o IP name server e eu ele mostrou Então você viu que tá na local web agora por exemplo

o da técnica de invasão você foi lá fez uma requisição esse aqui é a Claudio flir e esse aqui é o servidor original ou seja a Claud flir te devolveu o IP dela então você não sabe quem é que tá aqui atrás você não sabe se tá hospedado na King host você não sabe se tá hospedado na local web na hoser você não sabe onde tá hospedado Você só sabe que a parte da frente aqui tá te falando que tá na Claudio flir a Claudio flir tá Protegendo o host principal bacana bacana isso né E

aí voltamos a falar de entradas nós temos uma entrada TXT que é o que nós vamos começar a falar sobre ela agora tá e a entrada TXT do domínio é a que a gente vai olhar para ver se o domínio tá vulnerável ou não legal isso né vamos agora pra prática que eu sei que você tá ansioso mas antes eu quero te falar um pouco aqui sobre o que que a gente vai ver exatamente na entrada TXT que é o SPF PF nada mais é do que Sender policy Framework Ah mas o que é Sender

policy Framework vamos ver aqui agora SPF temos essa Wick Você pode até procurar aí depois ó SPF entradas ah TXT E aí ó o primeiro é esse site aqui que ele tá realmente com bastante informações mas tem outros até da própria Google aqui ó falando sobre o registro SPF no seu domínio Então vamos lá aqui na local web nós temos um uma wik chamada ó SPF é um sistema que evita que outros domínios envie e-mails não autorizados em nome de um domínio então o domínio pode ou não autorizar que IPS fora dessa relação envia e-mails

em seu nome ou seja dependendo da configuração que você fizer Você pode adicionar uma restrição e falar ó só eu posso utilizar o meu domínio Quando você compra um domínio se você não configurar direito outras pessoas podem enviar um e-mail se passando por você tá e 80% até mais 90% das pessoas não sabem disso e os domínios estão vulneráveis na internet tá por isso ele ainda é um ataque muito efetivo e desse tem mais tem o mais tem o menos eu tenho o ti e ten o interrogação para nós configurarmos na entrada TXT mas é

importante dizer que as mais comum é a menos fail o soft fail e o neutral Então vamos falar agora sobre esses tipos de entrada eu para facilitar a gente fez aqui um escopo eu quero que você grave isso tá é claro que existem formas aí da gente utilizar os três de maneira bem tranquila e fraudar e espf um e-mail utilizando os três tipos de ataque aqui o menos a aqui o menos al o interrogação a mas para facilitar seu entendimento a sua compreensão a gente resumiu aqui ó por exemplo menos feio significa amente que o

IP não está autorizado a enviar mensagens em nome do domínio consultado soft feio deve ser tratado como resultado intermediário e o neutro o dono do domínio não tem como saber ou definir se um determinado endereço IP está ou não autorizado resumidamente a gente facilitou aqui que que é legal você gravar que quando tiver com tiau a gente vai considerar ele como vulnerável tá quando tiver com interrogação a a gente também vai considerar ele como vulnerável e quando tiver com menus a na maioria das vezes ele não funciona às vezes funciona e as maioria das vezes

ele não funciona porque ele deveria não ser vulnerável como a gente pode ver aqui ó menos feio significa explicitamente que o IP não está autorizado a enviar mensages Ou seja quando a gente tem esse tipo de regra no domínio a gente tá querendo dizer ó ninguém além de mim pode enviar o e-mail se passando pelo meu domínio mas de vez em quando a gente consegue fazer ele funcionar tá tá Geralmente eu sempre considerei como ele não vulnerável e aí eu acabava não fazendo testes no domínio quando ele tá menos alto Porque alguns e-mails não chegavam

não era certo tá mas a gente pode testar aqui e você vai ver na prática Então vamos agora que eu sei que você tá ansioso para o spoofing na prática agora que você entendeu um pouco mais da teoria que a gente vai olhar sempre o TXT Então você vai pegar ali e existe algumas formas tá eu mostrei aqui pelo whats my DNS mas eu preciso te mostrar algumas formas eu sei que você tá ansioso Mas é bom você entender esses conceitos tá então se eu jogar aqui ó TXT Sec você consegue ver o menus olha

só que legal ou seja Foi configurado para que ninguém além de mim que tem acesso a esse domínio possa enviar agora por exemplo o próprio Google aqui ó Google com a Google a gente consegue enviar qualquer e-mail se passando por qualquer Gmail para você ter ideia e ele ele deveria mostrar aqui ó aqui tá mostrando ó tá vendo aqui ó SPF a gente procurou aqui em cima por TXT e no SPF ele tá voltando como ti All Ou seja a gente considera ele como vulnerável legal isso né E aí essa é uma das formas para

você ver como com o Whats my DNS a gente tá utilizando what my DNS existe outro também chamado NS loc online você procura aí NS online no Google e você pode vir no primeiro site mesmo ó nsc.io e aqui ele já vai pedir o nome do domínio você vai jogar lá o google.com find DNS records é pra gente ver os DNS e legal que ele já mostra todo de uma vez ó você não precisa escolher a igual a gente estava escolhendo What DNS eu quero agora só o a quero agora só o cname quero agora

não aqui você escolhe só clicar ele uma vez ele já Mostra todos então ó txt isso aqui pessoal é também ele a gente utiliza o TXT não só para regra de e-mail mas isso aqui é para validação principalmente para quem faz marketing digital às vezes já se deparou com esse tipo de de requisição Quando você vai no próprio Facebook fazer alguma oferta algum anúncio ele pede para você validar e PR e para você validar o domínio ele fala o seguinte ó insere esse código lá no seu domínio para provar que é você mesmo então Ele

vai te mandar um código Ah se você é o dono do domínio mesmo pega esse código aqui e insere dentro dele que aí eu vou dar uma olhada ele vai fazer esse tipo de consulta e vai falar não Beleza Eles colocaram então eu sei que fulano de tal é o dono do domínio aí o TXT também ele é utilizado como uma forma de validação e aíe tem várias validações é Claro porque é a própria Google então ele tem muita validação e aqui você viu que ele dá várias opções então a gente acabou de ver que

a gente vê um TXT direto pelo whats my DNS a gente viu como é que a gente vê um TXT pelo NS look.io no Windows a gente tem por padrão um NS loap também tá Não precisa instalar nada eu vou abrir aqui o meu CMD pode ser o CMD o terminal tá no Windows a gente tem então se eu digitar por exemplo NS lucap menos que igual e depois do igual eu posso decidir o que que eu quero Então vamos lá NS luap aqui ó NS lucap menos q igual e agora eu vou parar o

vou passar o parâmetro que eu quero Então vamos supor eu quero o NS NS que é name server eu quero saber o NS da google. comom assim que eu dou enter olha só que ele me retorna ele me respondeu ó answer aqui ó resposta no autoritativa e aqui ó name server ns3 ns2 exatamente que seu pegar aqui ó google.com e vai dar o mesmo resultado NS ó lá o mesmo resultado legal isso né então vamos voltar aqui se eu agora eu quero MX é só depois do menq igual eu passo aqui MX google.com e olha

só agora eu tenho os MX da Google é o mesmo resultado Se eu jogar aqui MX ó google.com smtp gooogle.com e aqui a gente vai ver smtp google.com bacana né isso para qualquer domínio tá eu quero MX do domínio foco em.com.br ele já retorna aqui ó MX local web tal combinado isso no Windows isso no Windows Ah eu quero saber como é que eu faço no cali Linux Então vamos lá eu tava até fazendo alguns testes aqui então vamos lá no C Linux ou no Linux no Linux também serve no ubun tá a gente vai

utilizar o comando dig então dig MX poc.com.br e olha só ele vai retornar Opa até fechei aqui dig MX poc.com.br ele vai retornar exatamente as informações que a gente tinha visto lá ó dar um Clear e vou jogar agora dig e aqui você eu quero entr A entrada A então dig a google.com vai retornar o IP aqui ó answer session Qual que é a resposta o IP Combinado então para você acabou de ver como ver online comns com nsap aprendeu como é que faz no Windows com nsap também que já vem próprio dele e aprendeu

como é que faz pelo próprio Linux com o comando Tá bom então deixa eu fechar aqui todas essas Abas vamos voltar aqui e agora chegou o momento de nós fazermos o spff na prática a gente vai fazer o ataque aqui comigo você vai fazer em tempo real para isso nós temos um site também tá que faz esse tipo de ataque que é o enk pcz e aqui não precisa de muito conhecimento aqui você só vai precisar validar mesmo entrada TXT E é claro conhecer esse site que eu vou te apresentar ali agora muito fácil de

utilizar e online você só vai precisar ter conexão com a internet então vou abrir esse site aqui ele acabou de carregar e essa é a tela inicial do site tá a gente vai deixar ele também aí na descrição para você então vou abrir aqui o bloco de notas enke vou até deixar ele aqui ó para você ó en. CZ para facilitar Esse é o site bom. CZ e às vezes ele cai até por causa do tipo de oferta que ele faz aqui né às vezes ele tá no ar às vezes não mas a você testa

um dia se não tivesse já abre no outro então por exemplo ele tá funcional aqui tá bom então em.cz e olha só que legal ele deixa o diferencial desse site aqui é que ele deixa você escolher o from from e-mail tá vendo aqui diferente de um serviço de e-mail que quando você vai enviar um e-mail ele não pergunta Quem que tá enviando porque ele já sabe qual que é o seu e-mail ele só geralmente Pergunta tu ou para para quem que você quer enviar Ele já sabe qual que é o seu e-mail mas aqui no

site ele vai perguntar qual que é o from do e-mail que é onde a gente vai espf que é onde a gente vai fraudar Ou seja eu posso escolher quem eu quero dizer que tá enviando Então olha só que legal então eu vou começar aqui com o nosso instrutor Alonso vou falar que o Alonso vai me enviar um e-mail agora ó é andr Alonso e o e-mail eu vou colocar aqui ó and

[email protected] Então por que que eu tô utilizando aqui o Gmail e eu vou enviar um e-mail se passando pelo Gmail Porque aqui no

Whats my DNS a gente viu que o Google no TXT ele tá como tio al ou seja e aqui a gente acabou de comentar que quando tiver como tio a gente vai considerar ele vulnerável Ou seja eu consigo enviar um e-mail se passando pelo Gmail Então vou colocar aqui Anders P Alonso pon aula eu nem sei se esse existe tá o Alonso inclusive nem tá aqui ele provavelmente tá gravando aula aí também para vocês mas olha só que interessante eu vou enviar como se fosse ele eu vou colocar para mim TDI anio [Música] um e-mail

se passando por ele tá então vou colocar aqui Olá Antônio hoje às 19 temos gravações de aulas beleza Atenciosamente vou até ser mais usado vou Atenciosamente Alonso e aqui embaixo você vai só você pode enviar um arquivo também ó se quiser ó aqui você escolher arquivo a gente tem algumas opções mais avançadas ó então aqui advancing eu poderia escolher para quem que eu quero que responda então tem uma coisa chamada reply to esse reply to eu vou enviar um e-mail se passando pelo Anders Alonso pula certo eu nem sei se esse e-mail existe mas a

gente consegue inventar aqui o e-mail ó e aí na hora que a pessoa clicar em responder Eu posso escolher Tipo ó na hora que ela for responder se ela for responder eu quero que vá pro email

[email protected] que é o reply to para quem que ela vai responder nesse caso a gente não vai configurar nem nada eu vou posso colocar colocar em cópia também a prioridade Eu recomendo sempre que deixe normal se geralmente coloca em High ele cai na caixa de spam aí geralmente normal ele cai na caixa de entrada mesmo então eu vou tirar

essa opção e aqui você vai colocar que você é humano vai passar para uma validação aqui rápida então o carro aqui ó validou não vamos enviar arquivo só o textinho mesmo vou entrar no meu e-mail aqui proton PME fazer login e olha só então eu vou enviar desse Andre Alonso para mim já estou aqui na minha caixa de entrada e eu vou clicar para enviar Olha só que legal ele fala e-mail enviado com sucesso eu vou aqui na minha caixa de entrada aguardar o e-mail chegar vou atualizar olha só que sensacional acabou de chegar a

mensagem do andrees Alonso para mim dizendo o seguinte ó aulas hoje às 19 horas olha só que legal e ele falou Olá Antônio e o mais legal é aqui em cima ó Anders P Alonso pula tá vendo aqui então muitas pessoas vão considerar apenas esse from aqui ó as pessoas às vezes só olham aqui nossa foi realmente o Anderson que me mandou esse e-mail porque tá aqui ó Anderson Alonso se talvez eu tiesse até o aula aqui aqui Anders P Alonso ah realmente é o e-mail dele e a gente pode até fazer isso vou fazer

isso com vocês detalhe aqui ele tá falando ó talvez até seja um uma parte aí do próton fazendo uma verificação e a gente vai ver mais sobre verificações na aula de análise de e-mail tá mas aqui ó este e-mail falhou na autenticação nos requerimentos de autenticação ele tá avisando mas o e-mail ele caiu na caixa de entrada que já é um ótimo sinal e outra que muita gente considera se eu aqui para responder ó reply vou responder olha para quem que eu tô respondendo pro próprio e-mail ou seja a pessoa pode olhar e falar não

Realmente isso aqui dá muita credibilidade E outra tem mais um detalhe também muito importante aqui às vezes o e-mail nem existe foi só para enviar um link eu poderia enviar um link aqui dentro ó ah para acessar as aulas clica aqui e se eu enviar o e-mail se esse mail não existir ele vai me retornar com erro ele não foi encontrado Tá Mas vamos fazer esse teste Então vamos colocar aqui ó Anderson Alonso agora eu vou tirar esse aula para enviar se passando por Gmail como se fosse o Anderson Alonso vou enviar para mim mesmo

subjec vai ser acesso às aulas E aí eu posso colocar olá para acessar a plataforma de aulas acesse eu vou colocar lá ó secreto P técnicas de invasão de vou até jogar o colocar o técnica de invasão só www.tecnicas.com Atenciosamente joguei um domínio aqui agora mudei o e-mail Vou colocar aqui o capcha validação ele quer um coelho ele ficou bem simples de verificar também e agora nós estamos enviando um link vou clicar para enviar capturar aí o clique da pessoa volto aqui no meu e-mail Vou atualizar para validar se o e-mail já chegou e o

e-mail já chegou então mais uma vez aqui ó acesso às aulas e olha só que interessante ele veio se passando pelo Anderson Alonso nosso instrutor embaixo Aqui ó para acessar a plataforma de aulas acesse ou seja o Anderson o o and nem tá sabendo disso mas ele Teoricamente tá me enviando aqui um acesso às aulas e eu posso no domínio aqui ó ele vai falar você está PR a abrir tem certeza confirmo Ele me levou pro site do técnicas de invasão sensacional não é verdade já testa aí também eu poderia enviar passando pelo próprio Bill

Gates ó billgates from eil billgates @gmail.com para eu mesmo sub contratação Microsoft Olá Antônio você foi contratado pela Microsoft pela Microsoft faça parte do time acessando Vou colocar aqui google.com abraço seu amigo Bill Gates combinado E aí eu vou clicar aqui para nós fazermos a validação vou escolher a imagem ele tá pedindo aqui um imagem ruim mas passamos e eu vou enviar clicar em send e-mail foi enviado isso eu tô utilizando enviando e-mail pro próton mas poderia ser para qualquer e-mail tá poderia ser por um domínio específico poderia ser por um outro Gmail se eu

voltar aqui na minha inbox olha quem me enviou e-mail o próprio Bill Gates acabou de me enviar e-mail contratação Microsoft se eu Olha só quem tá no from aqui a gente acabou de fraudar o from billgates gmail.com Olá Antônio seu amigo Bill Gates ainda termina e ele me dá um link aqui e se eu abro ele me leva pro Google sensacional né Então tá aí um site para você testar a sua criatividade testar aí a sua engenharia social você como um hacker agora pode enviar por exemplo o e-mail Claro você vai precisar ver no URL

Então vamos pegar aqui ó ir no URL prefeitura Vamos pegar uma prefeitura aqui ó por exemplo a Prefeitura de bara pegar esse segundo domínio aqui vamos ver se ele tá vulnerável ou não vou copiar aqui vamos jogar lá no DNS Só que já aprendeu fazer que que a gente vai validar agora para ver se o domínio tá vulnerável ou não a entrada TXT vou jogar aqui na entrada T você dos domínios estão como vulneráveis então a gente vai considerar ele vulnerável porque ele tá tial Então vou pegar esse domínio aqui vou vir aqui from name

barun do email Vou colocar aqui ó contato @ jogo o domínio aqui na frente para Eu mesmo vou colocar prefeitura barun para Una poderia colocar algum arquivo não vou colocar vou colocar lá a prefeitura solicita o cadastro em aqui eu vou colocar qualquer domínio por exemplo fenec.com.br Atenciosamente vamos passar pela validação do cap pel validação do capcha e agora eu vou enviar o e-mail se passando pela prefeitura de Baraúna Olha só se passando por esse domínio eu não tenho acesso a esse domínio tá inclusive se eu acessar ele aqui ó ele é um site da

prefitura aí ó a gente pode até ver quem tá onde que os e-mails dele MX é um servidor próprio ó bara una mas o TXT tá mostrando PR nós que a gente consegue sim enviar o e-mail passando por eles então vamos vir aqui vou clicar em send o e-mail também foi enviado tá enquanto esse e-mail é enviado vou fechar aqui essas Abas vou vir aqui na inbox e vou atualizar chegou o e-mail aqui no cantinho ó ele tá me falando que ele chegou na caixa de spam olha só que interessante Às vezes pode ser que

aconteça tá porque eu atualizei a página e eu vi que aqui não caiu nada mas aqui no spam tá mostrando número um então vou abrir aqui em spam Olha quem tá aqui no meu spam Embora esteja no spam mas a gente conseguiu enviar um domínio se passando pela prefeitura de Baraúna olha o e-mail que a gente acabou de escrever lá ó contato @bar.retro hein E se eu tentar abrir ele vai me abrir o site foco inec.com.br abriu isso é sensacional fala a verdade e agora você já sabe como espf e-mails com simples site aí em.cz

Existem algumas outras formas tá que eu vou mostrar você não apenas através do site a gente pode utilizar o Linux juntamente com uma plataforma de eil marketing vamos ver como é que isso funciona para que isso funcione a gente vai precisar ter cadastro num software na verdade num site chamado Sending Blue hoje em dia Eles mudaram o nome para brevo Então deixa eu fechar aqui esse site aqui fenomenal já salva ele nos seus favoritos tá para ajudar na sua engenharia social você poderia escrever um texto aqui explicando enviando Você viu como é que a gente

valida se o e-mail tá vulnerável ou não e a gente consegue enviar um e-mail se passando por ele aqui na Sending Blue vamos fazer isso você vai procurar aqui ó Sending Blue no Google e agora eles até Estão avisando agora é brevo então vamos lá eu vou inscreva-se gratuitamente Esse é o site ó brevo pcom Vou colocar aqui para você ó Qual que é o site brevo comom tá é uma alternativa inscreva-se gratuitamente Então vou me inscrever com o Google vou me inscrever com a própria Google aí e aqui acabei de fazer o cadastro na

Sending Blue Me inscrevi como como no Google mesmo tá ele só pediu o segundo fator de autenticação Acabei de realizar a a entrada e aí você vai colocar o nome da empresa técnicas de nem vou colocar invasão pra conta não ser banida técnicas TDI site é opcional aqui não tá obrigatório clicarem em próximo vai pedir endereço vai pedir CP você vai inserir tudo bonitinho aí nessa tela aqui ele vai pedir para você contar mais sobre o negócio você pode colocar algumas informações aí ó cont contatos de 1 a 300 Não quero receber você vende online

sim você vai ter que validar o número seu telefone tá você pode ter um número descartável ter algum número ali apenas só para validação mesmo acabou de chegar o código para mim eu vou confirmar ele aqui no código de verificação nós já temos uma conta aqui tá na plataforma de marketing E aí a gente vai começar pelo plano gratuito que é o mais que suficiente tá a não ser que você vai fazer ali um ataque de massa mesmo com mais de 20.000 e-mails ou 200.000 e-mails ou aqui também é 20.000 e-mails né por mês a

partir de 20.000 e-mails ó aqui a gente tem 300 e-mails por dia gratuitos então você pode enviar até 300 e-mails gratuitos tá então a gente vai continuar com plano grátis tranquilamente nessa tela aqui você vai procurar então já estamos Então já estamos dentro do nosso da nossa plataforma que a gente vai precisar utilizar Você já tem o cadastro você já tem a conta já validou se você chegou nessa tela Parabéns perfeito você já tem uma conta nascendo em Blue que aí você vai conseguir enviar 300 e-mails diários aí passando por vários domínios nessa tela você

vai procurar aqui no canto superior direito ó Onde tá o nome no caso técnic TDI você vai procurar por onde tá escrito smtp napi você procura aqui ó smtp e api a gente vai precisar da senha do Servidor da porta e do nosso e-mail são essas quatro informações que a gente vai precisar e a gente já tem aqui porque eles disponibilizaram tá Voltaremos a aqui agora para nossa aula e agora você já tem a conta criada já configuramos a gente vai utilizar o sendmail do Kali Linux tá para fazer esse tipo de envio então vou

abrir o k Linux aqui vou abrir um novo terminal e detalhe o send mail você pode dar um sudo APT get install send eil se você não tiver é para ter tá o k Linux tem que ter o 100 eil você para você ver se você tem é só você editar send e meil ele provavelmente vai te dar essa opção aqui ó ó lá ó ele vai mostrar esse monte de informação Então significa que você tem o sendmail caso não tenha você dá um Sud APT get install send e-mail aí vai fazer a instalação do

send e-mail tá precisaremos dele como nome disz para enviar o e-mail e eu deixei aqui o comando para facilitar ó comando que nós utilizaremos aqui ó esse aqui é o comando para instalar sudo APT get install sendmail Mas você faz uma validação se você já não tem Tá e agora vou explicar esse código aqui para vocês ó que também vai ficar aqui embaixo da aula olha só que legal esse é o código que nós precisaremos para enviar um e-mail se passando pro por um outro domínio sem e-mail é exatamente a função que nós vamos chamar

para realizar este envio menos xu que vai vir a autenticação do e-mail tá Então nesse caso aqui eu vou jogar o e-mail que você fez a conta então você joga aqui o eil que você fez a conta ah eu não lembro eu fiz aqui por fazer então você pode vir aqui ó ele vai tá aqui ó conectar tá vendo É esse e-mail aqui que você vai utilizar ainda aqui no bloco de de notas agora você vai passar o password por isso de p de password você vai passar a sua senha qual que é a sua

senha aqui embaixo vai tá ó você pode copiar e você vai colocar aqui ó sua senha no caso eu vou ter que mostrar mesmo tá senão ele Copi os asteriscos aqui a gente vai passar a senha Então Xp você passa a sua senha muito cuidado com os espaços tá geralmente é um espaço só entre cada um deles e aí vamos voltar aqui agora a gente vai passar o servidor então o servidor já deixei aí pronto para você tá então menos S smtp relay Sending Blue com a porta 587 aonde que eu peguei essa informação aqui

ó smtp relay Sending Blue com a porta 587 agora menos F que é o from Qual que é o from de quem que eu quero enviar então vamos vamos fazer um teste aqui ó eu quero enviar vamos ver aqui ó what my DNS técnicasde invasão pcom vou pegar o TXT aqui ó TXT Men A vamos utilizar o técnicas de invasão pcom e eu vou escrever poderia ser teste @gmail.com que você viu que o Gmail já funciona poderia ser algum que você procurou aí viu que a entrada TXT dele era menos era ti ou ponto de

interrogação Então vou colocar aqui ó smtp @ tecnicasdeinvasao.com o título O subject não vou passar aqui eu tava colocando você ganhou mas a gente vai colocar assim ó contato técnicas e aqui a gente vai passar o texto que eu quero então Olá esse é um teste de spff e-mail que eu vou mudar Olá estamos passando para te parabenizar parabenizar por buscar conhecimento e melhorar suas habilidades em hacking habilidades em hacking Então temos o comando Pronto agora você já sabe o que você vai mudar e o que você não vai mudar então aqui você muda e-mail

passa a sua senha o o smtp você vai deixar porque a gente tá utilizando o smtp do Sending Blue vai passar o título e o que você quer no corpo do texto copia esse código eu acabei de criar com vocês que vocês criaram aí comigo e lá no seu terminal você vai colar esse código tá E vai dar um enter olha só que interessante ele já avisou aqui ó e-mail foi enviado com sucesso então vamos lá no nosso no nosso proton mail e vamos voltar aqui ó olha quem chegou para mim agora smtp tecnicasdeinvasao.com parabenizar

por buscar conhecimento e melar e melhorar suas habilidades em hacking isso é fenomenal acabamos de espf um e-mail com o Kali Linux totalmente gratuito numa plataforma já aí de e-mail marketing tá eu posso por exemplo Vamos fazer uma validação aqui se eu quisesse enviar por exemplo se passando pelo facebook.com vamos ver o TXT dele TX do Facebook não tá mostrando aqui então a gente vai Vamos abrir lá como a gente já aprendeu a fazer NS lucap menos q = TXT facebook.com melhor ainda Ó não tô vendo TXT aqui ó aqui tem o SPF mas ele

não tá passando o menos ó não tá passando nada Vamos testar está então com o Facebook já que estamos aqui vamos agora aqui no nosso terminal setinha para cima que ele vai retornar o último código que a gente fez e na parte para não demorar tanto eu vou até limpar vou fazer aqui mesmo no bloco de notas ó aqui a gente vai manter igual aqui eu vou fazer o seguinte ó admin @facebook.com mandando e-mail para mim com o nome acesso não autorizado acesso não autorizado e aqui eu vou colocar assim ó Olá presado colocar presado

identificamos um acesso não autorizado em sua conta por favor se não foi você entre em contato agora mesmo olha só que interessante vou copiar esse código Olha quem eu tô passando eu tô passando o parâmetro aqui e o domínio do Facebook vamos ver se vai chegar ou não né se vai ser enviado ou não vou colar e vou enviar o e-mail ele diz que foi enviado com sucesso agora a gente vai ver se ele vai chegar né então vou voltar aqui enquanto a gente aguarda chegar quero fazer mais uma explicação e a gente vai aguardar

né ver se vai chegar ou não que é o seguinte esse facebook.com eu sei que ele existe e ele tem uma TXT uma entrada TXT aqui nele embora a gente não conseguiu identificar aqui se ele tá passando menos a ou tiau eu posso por exemplo fazer o seguinte ó lembra que a gente viu que a gente pode comprar um domínio parecido nesse caso Facebook menos al ele aqui tem ó menos al E lembra que às vezes chega e às vezes não então a gente pode fazer um teste no código aqui ó eu posso tentar passar

em vez de mandar o facebook.com sem comprar o domni não sei nada só tentando espfi você tem 300 e-mails diário para para enviar então você pode sim fazer um teste colocando um o a mais um e a mais tirando uma tecla tá então vamos voltar aqui no nosso e-mail e vamos ver aqui em span já chegou alguma coisa ó spam chegou alguma coisa olha isso chegou na caixa de spam mas ele os dois testes que a gente fez ele chegaram então é um em seguida do outro ó admin @facebook.com e com os TR os também

você acabou de aprender como enviar um e-mail se passando pelo Facebook gente isso aqui é poderoso demais então se eu abrir aqui ó mais uma vez o prezado identificamos um acesso não autorizado sua conta olha quem tá aqui facebook.com admin @facebook.com fiz esse teste uma vez e coloquei meu nome Antonio @facebook.com aí Me perguntaram Nossa você trabalha no Facebook você tem um e-mail do Facebook falei não e agora você sabe como foi feito tá você eu poderia colocar um nome aqui caso eu usei admin poderia por exemplo passar Como suporte aqui ó vamos vamos vamos

fazer esse teste aí eu vou até tirar o ali para ficar mais real para ficar Facebook mesmo também colocar aqui ó Facebook vou colocar aqui ó suport e vou colocar para enviar então agora a gente acabou de enviar e-mail chamado suporte @facebook.com e mesmo que caia então na caixa de spam aqui da pessoa Às vezes ela pode vir e marcar como um e-mail verdadeiro como e-mail com acesso verídico né aqui em cima por exemplo eu posso escolher nesse foguinho aqui ó move inbox move to inbox eu posso mover pro inbox uma vez que a pessoa

faz isso todos os outros começam a chegar na caixa de entrada também tá no inbox e olha quem chegou aqui também suport @facebook.com acesso não autorizado ó o e-mail suporte @facebook.com e mais ainda para agregar seu conhecimento a gente não tem apenas no cali Linux o cali Linux Você viu o comando sendmail utilizando sendmail como a a gente pode espu um e-mail fraudar né A maioria dos e-mails inclusive o Facebook e inclusive com uma entrada menos tá que foi com Unos TRS os e ele enviou mesmo assim tá como a gente comentou às vezes vai

às vezes não mas é praticamente 100% de certeza quando Ah o TXT ele é por exemplo igual o da Google que a gente viu ou igual até da prefeitura que a gente enviou lá quando tá menos al Ele sempre vai tá sempre funciona e agora para o Windows a gente tem um software chamado e-mail spoofer eu deixei até ele separado aqui ó e-mail spoofer nós vamos deixar aqui também para download tá para quem utiliza o Windows sei que a grande maioria utiliza e ele é bem simples de utilizar eu vou abrir ele aqui ó ele

só facilita ele vai utilizar também ali um um 100 mail né entre aspas para enviar e ele utiliza a plataforma de e-mail marketing Sending Blue como a gente tinha visto poderia ser qualquer uma a se você tiver ali o o smtp usuário e senha você consegue cadastrar mas aqui ele só faz ficar visual vamos fazer esse teste aqui com esse software nós vamos disponibilizar ele para você fazer o download tá aí meio spoofer ó ele só vai facilitar em vez de ser por linha de comando é por uma tela onde você só preenche e e

acaba enviando Tá bom então sname eu eu vou colocar aqui a suporte Facebook eu vou até fazer o seguinte ó eu vou mover para aqui vou colocar mover para a caixa de entrada então ó agora ele já moveu pra caixa de entrada para nós validarmos se os próximos ele também vai cair na caixa de entrada tá inclusive vou mandar Como suporte @facebook.com também vai lá suport @facebook.com para V TDI Antonio isso galera porque o pron ele ainda tem umas medidas de proteção como a gente viu ele tem ali uma parte um pouco mais avançada de

spam imagina se for uma um webmail ou um servidor que não tem tanta proteção é é certeza ali que vai cair na caixa de entrada e aí a chance da pessoa clicar você dando um link ali como a gente já aprendeu a camuflar você dando ali um um e-mail praticamente real né a pessoa vai clicar tá então aqui você vai colocar o nome de quem vai receber então vou colocar aqui Antônio sub acesso não autorizado colocar três pontinhos reply to Vamos colocar o mesmo suporte @facebook.com para dar mais credibilidade né porque aí eu aconselho inclusive

Porque aí se a pessoa Às vezes Clica ali em responder ela consegue ver que você mudou ela vai achar estranho ela fala ué mas quem tá me mandando é suporte @facebook mas quando eu clico para responder tá indo para um outro e-mail gma e-mail então fica meio desproporcional então é legal você colocar Lembrando que aqui em cima você pode não enviar apenas para uma pessoa você pode usar uma lista Aí você cria né em TXT uma lista eu poderia por exemplo fazer aqui ó pegar TDI anio @gmail.com poderia pegar na verdade @ pron mii né

proton me poderia pegar aqui Alonso

[email protected] se existir fazer uma listinha salvo e aqui eu posso escolher essa lista el enviar para todos de uma vez tá como eu vou enviar só para mim eu tenho alguns templates aqui também ó você vai ter também você pode até escolher aqui HTML que ele te D até mais templates que eu quero escolher por exemplo Facebook admin então eu escoli a opção HTML e aqui eu vou template Facebook admin eu posso clicar aqui para ver ó preview aqui embaixo preview tá vendo posso ver como é que vai chegar

a mensagem olha como é que vai chegar a mensagem e aqui ele tá me dando um um link eu posso procurar aqui se você entendeu o básico aí de html você pode alterar o e-mail e ele até te facilita tá vendo aqui ó referência o site falso fake.com eu vou colocar aqui ó técnica de invasão você pode escolher essa esse template e vou colocar aqui ó técnicasde invasão pcom Lembrando que é claro que você criaria uma página falsa como a gente já aprendeu a fazer utilizando Fisher o p Fisher poderia encurtar ela e aqui nessa

parte onde fake.com vou até voltar para você ver você vai descendo aqui o código você escolhe aqui HTML escolhe aqui Facebook admin e aqui você procura onde tá fake até facilitou PR nós aqui ó fake.com e vai alterará sua Nala nocn alterou vamos ver se tem mais alguma coisa aqui acho que é só um mesmo é só um link que tem aqui ó se a gente ver preview é só um link Então vamos clicar em send ver se tá tudo certinho aqui embaixo ele vai ter que dar o log ó e-mail enviado com sucesso se

deu isso o e-mail foi enviado tá você valida sempre aqui embaixo no log vamos aqui agora aguardar o e-mail chegar olha quem chegou para nós na caixa de entrada porte Facebook acesso não autorizado vamos ver como é que esse e-mail chegou olha a aparência do e-mail Facebook te enviou Eita Facebook te enviou uma mensagem e quem foi que me enviou suporte @facebook.com isso é muito poderoso pessoal aqui vamos tentar confirmar para ver para onde que ele vai nos levar lá foi pro fake.com tinha mais lugares mesmo PR alterar então você pode vir aqui deixa eu

fazer o seguinte ó técnicas de Vou colocar aqui ó www tcnicas de invasão pcom V copiar pedindo uma V RL do pontos barra barra vamos ver se ele vai ele já fez o replace para facilitar ainda vamos enviar mais um só que agora eu vou trocar o título ele não ficar dessa forma aqui ó para não ficar chegando no mesmo lugar colocar aqui ó suporte um suporte Facebook admin e vou enviar vamos aguardar seio chegar geralmente chega bem rápido tá como a gente tá vendo aqui só que dessa vez como a gente trocou o o

e-mail aqui ó suporte 1 ele chegou no spam mas vamos ver se ele fez o replace corretamente e agora ele fez o replace corretamente então para te facilitar você pode em vez de procurar aqui na HTML ó da página onde tá fake e tudo mais você pode vir aqui em cima joga o link com https clica em replace ele vai trocar todos os lugares mas olha isso a gente vem no spam o e-mail já tá aqui ó se passando pelo suporte Facebook admin Facebook AD facebook.com e aqui embaixo a gente qualquer lugar que a pessoa

clicar ele já vai ser redirecionado pro técnicas de vazão que poderia ser uma página falsa do Facebook solicitando as credenciais do Facebook isso é sensacional não é verdade e outra a gente não tem só do Facebook ó a gente tem do Google vamos ver como é que ele é Ó aqui ainda tá meio simples e se você quiser você pode também Criar o seu Ó você sabendo um pouquinho o básico aí de html você pode sim criar um seu ou até mesmo pegar um pronto colocar aqui só trocar as referências de link como a gente

acabou de fazer tá tem até da básico template vamos ver esse básico template muito simples Hotmail bem simples também o mais bonitinho mesmo É da é do Facebook ó até um convite de amizade Ó você recebeu um convite de amizade Ah e você quer adicionar o amigo aí quando a pessoa clica aqui ela vai paraa sua página falsa bacana né acredito que o melhor aqui é o Facebook admin olha só que legal sensacional E aí a gente vai disponibilizar esse software para você também então recapitulando aqui na nossa aula você aprendeu várias formas no caso

aí três formas utilizando o brevo o Sending Blue com a plataforma de email marketing junto com sendmail você aprendeu a enviar um Fishing juntamente puuf né o domínio com NK e você aprendeu a enviar utilizando o software e-mail spoofer e olha só quanta coisa você aprendeu você aprendeu a fazer um ataque de spoof e mail na prática Como você consegue validar ali se RL tá vulnerável e Como você consegue enviar utilizando o seu cali Linux em uma plataforma de e-mail marketing tá de uma maneira gratuita aí e você viu como é fácil não é difícil

Espero que você tenha curtido a sua aula comenta aqui se você já já conhecia essas técnicas de espf o quanto você achou perigoso isso quanto você achou Aí incrível isso também a gente quer saber a sua opinião e bons estudos e eu te vejo na próxima aula