E aí [Música] o Olá seja bem-vindo ao canal terá dicas canal oficial da série de tela da atacando alergia com as eu sou Analista de segurança eles saírem mostrando a vocês a implantação nos outros Network Axis e conjunto conforti Leite e fácil fns é com ele usar o trouxe Network Axis é um método de controle de acesso que se utiliza de indicação do dispositivo cliente autenticação e teknisa eu trouxe para prover acesso a aplicações baseado em papéis usa tenia e da flexibilidade aos administradores para gerenciar os acessos internos e externos usuários e garante o acesso

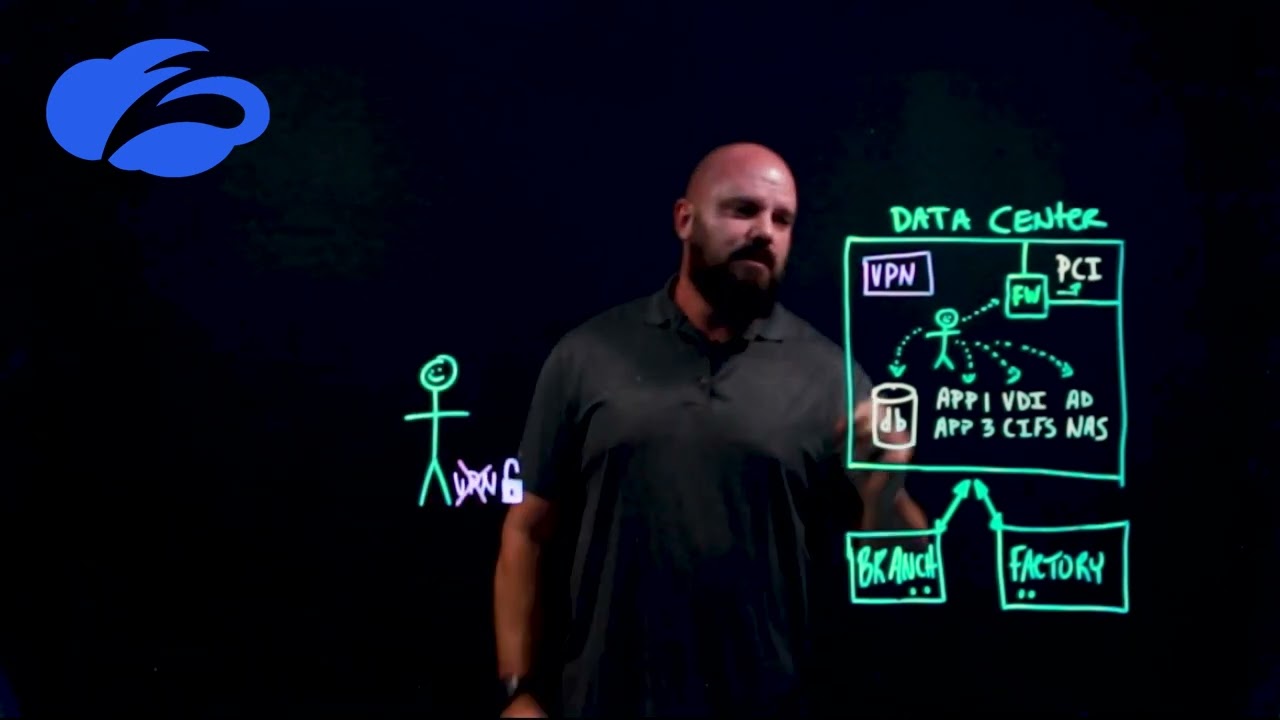

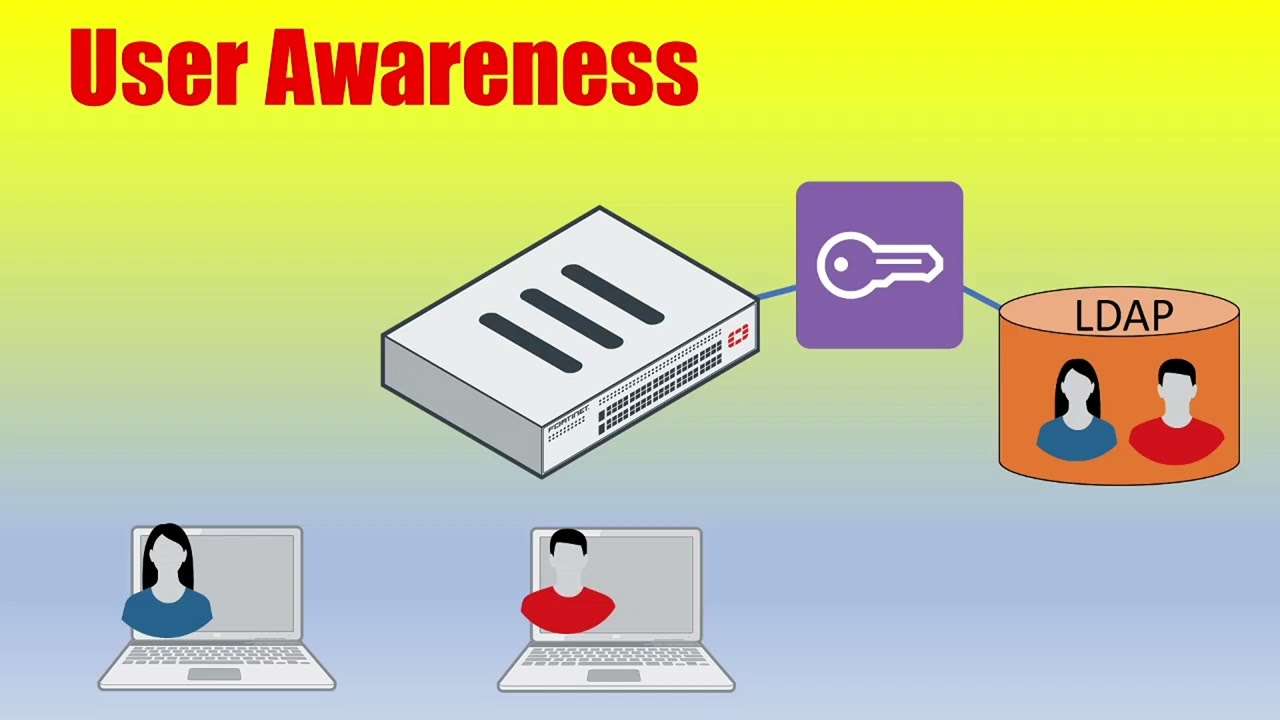

a aplicações somente quando o dispositivo estiver identificado e o sol estiver autenticado e autorizado isso fica a critério do administrador tradicional mente usuários precisam de um conjunto completamente diferente de regras para os acessos internos e externos aos recursos da empresa com a força de trabalho distribuída e acessos que compreendem as redes da empresa a data center e a nuvem o gerenciamento o complexo para os administradores usa tenia esse funciona em dois modos o CTN a equipe Mac filtre o CTN a conforme estamos nessa imagem podemos identificar arquitetura dele né ele permite que os usuários acessem

de forma segura os recursos da companhia através de um proxy de acesso criptografado por SL e este modo ele simplifica o acesso remoto por eliminar a necessidade de fechar uma VPN conforme essa na topologia esse diagrama é feito a requisição do Forte cliente de acesso ao proxy e foi configurado o proxy verifica em conjunto com o MS a configuração se e também com servidores de autenticação se o and Point está autorizado a fazer conexão caso ele autorize é fechado uma comunicação através desse próprio fala permite o acesso remoto aos servidores da empresa enquanto isso que

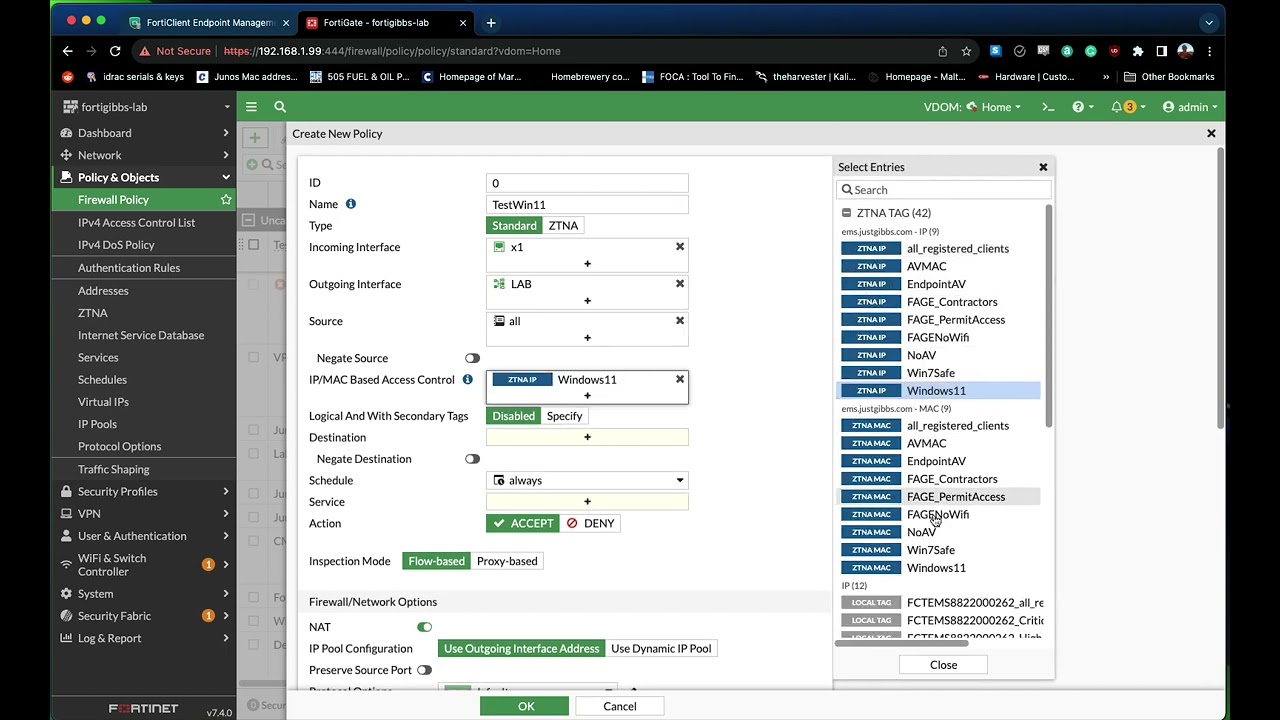

o IP né que filtrem ele vai trabalhar em conjunto com as tags para classificar os endpoints conforme a postura de segurança deles esse E conforme podemos ver aqui no diagrama o corte cliques e Regência na telemetria com o ms o ms envia para o forte cliente o conjunto de regras que ele espera que o forte cliente verifique na estação do usuário se o forte cliente identificar alguma alguma dessa situação ele envia na próxima todas as subir telemetria para o ms o ms vai acabar categorizando com a utilização das tags esses dispositivos que posteriormente serão sincronizados

via connector Comfort Kate o forte great irá receber essas tags de forma dinâmica então toda vez que um novo and Point foi categorizado o INSS irá enviar essa atualização para que de forma dinâmica a gente possa atribuir esse objeto da pegue na política para fazer um melhor controle de acesso isso pode pode funcionar tanto externamente quanto internamente no caso de internamente a gente utiliza para verificar se o dispositivo está com a postura de segurança correta e de forma a perna a tag recebe o endereço IP eo Mac para que a gente possa atribuir diretamente numa

política de Faro para configurar o fuso DNA primeiramente iremos criar o conecto no fortigate para isso a gente vem seguinte febre que serve connectus e clica no conecta dos praticantes MS vamos especificar que o IP do servidor nosso cérebro do INSS dance P Vamos dar um ok para aparecer um erro aqui para isso a gente precisa voltar no MS e fazer autorização do dispositivo vindo administration febre que device vamos autorizar editamos aqui para que haja o compartilhamento das tags em todos os forte Gates que se encontram no Secret febre qui voltamos aqui agora no Forte

Gate abrimos novamente o conecta e agora podemos fazer autorização para que o forte Gate Receba as atualizações do MS torizado podemos partir agora para a criação da técnica de criar aqui um a tag a princípio nós vamos trabalhar aqui e com duas tags seriam a de acessos inseguro acesso seguro para demonstrarmos o uso do CTN a full modo full e o CTN a no modo IP Mac vamos aqui acesso e seguro eu quero dizer que meu acesso é inseguro caso ele esteja rodando o programa OBS 64 e aqui a gente tem uma miríade de opções

a para fazer sua validação mas para termos de demonstração estarei trabalhando somente com somente com o Roni próximos aqui você pode utilizar todos esses em conjunto utilizando a lógica booleana posteriormente se é um ou outro ou se você precisa atender a todas as configurações né a todos os quesitos para marcar uma depoente como e seguro ou seguro vou salvar aqui e agora vou criar a categorização de acesso seguro a tag aqui já está criada mais caso precise criar uma nova tag você pode digitar o nome da tag que for preciso e apertar entra que ele

já queria no momento no exato momento aqui para dizer que meu e de ponte está seguro eu vou exigir que ele esteja rodando o calculator app que nada mais nada menos que a calculadora do Windows ou salvar vou aguardar o meu in the Point entrar fazer essa sincronização então no and Point vai aparecer aqui no profile do usuário na o som de telemetria ele vai receber as informações do MS e vai enviar as informações novamente para que o ms de a categorização conforme as rugas de 03 que a gente criou fizemos a abertura aqui da

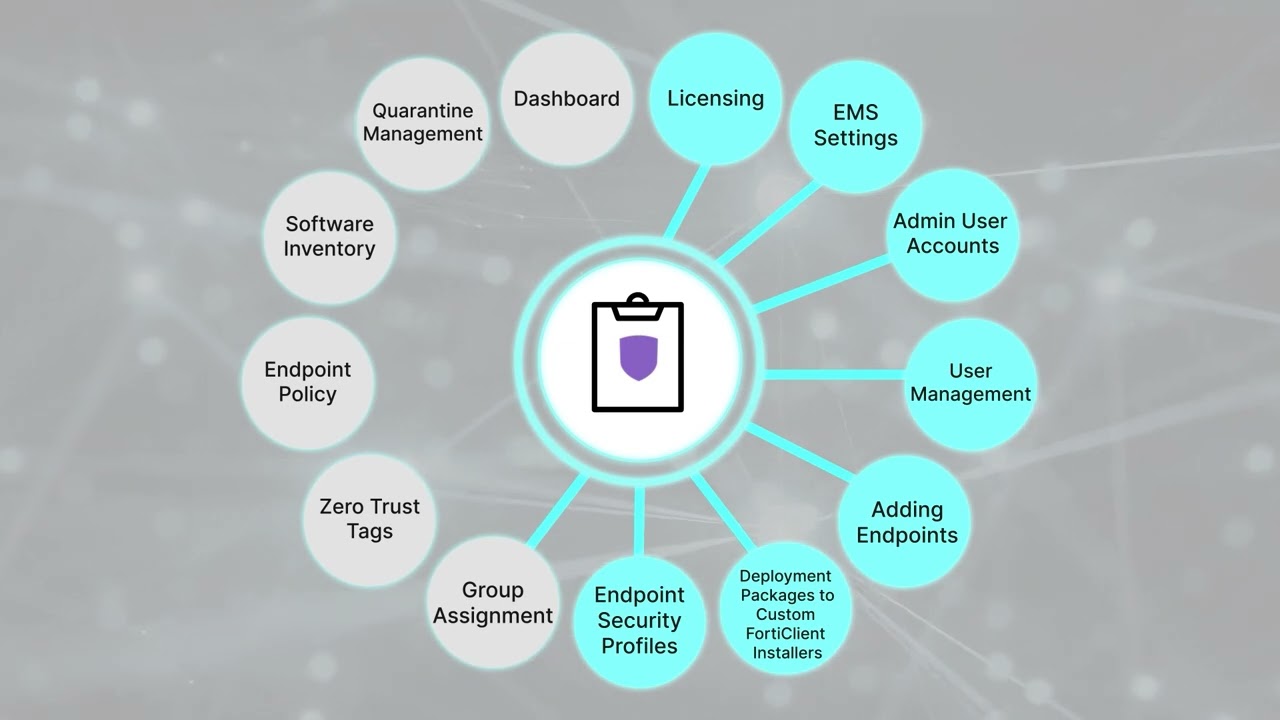

calculadora e agora nosso dispositivo já se encontra tagueado com inseguro e seguro agora podemos voltar no Forte Gate e começar a configurar o CTN a e posteriormente o creme que eu ter só temos aqui no português para isso a gente precisa aprender o habilitar a Fiat do CTN a a gente vem System and visibility e habilita usar o teste Networks após aplicarmos vai aparecer aqui pode ser objects o CTN a acessão e ztn a no Faro são três seções principais aqui você tem a rua visão de rede definir a política de acesso você tem as

ervas onde a gente definir o proxy de acesso EA CTN a tag onde a gente recebe a categorização dos de va esses que foram utilizados estão categorizados na verdade a gente passou em cima de tag é seguro viu resolver de Ares vai aparecer aqui o IP que está no meio de fonte não tô aqui eu tô aqui e agora a gente pode criar uma VPN a serve para utilizar essa tag em conjunto para verificar a postura do meu independente Vamos criar aqui um Cê tem as ervas vamos criativo box é e nesse caso a gente

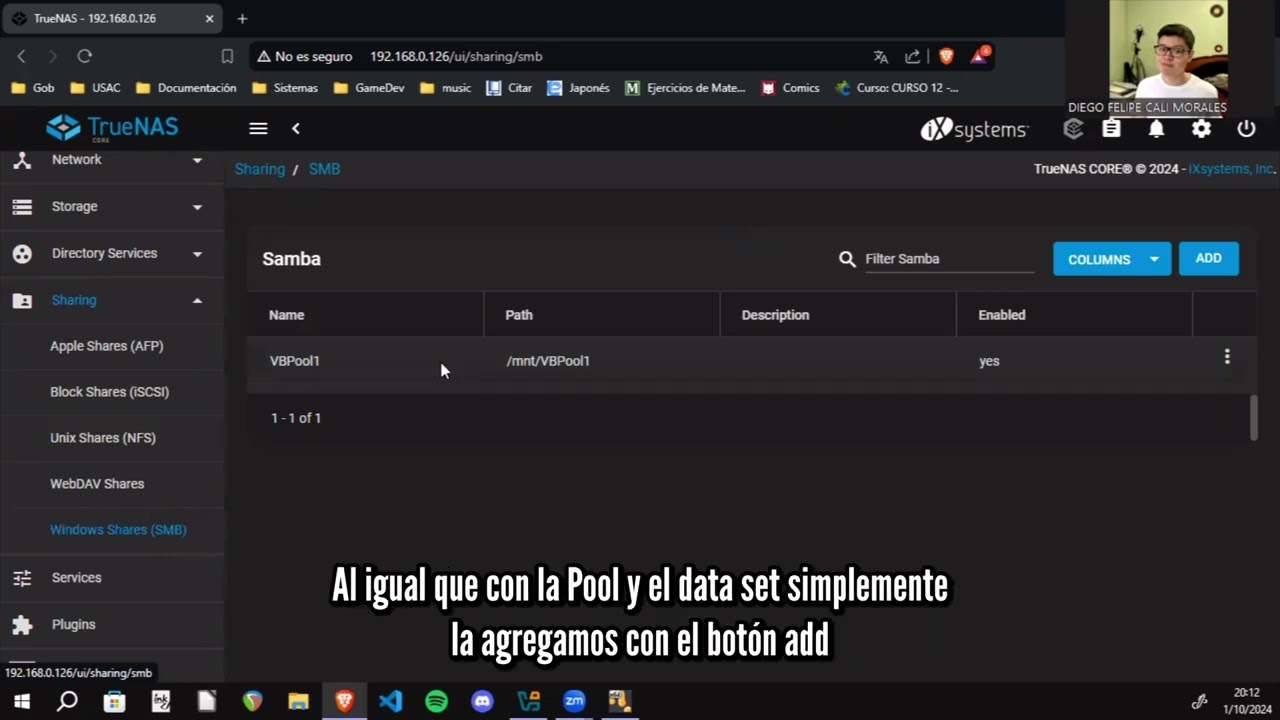

vai criar esse proxy para essas roletinha' e a gente vai configurar o acesso RDP para vender essa trás de si próprio a gente definir aqui o endereço IP externo do nosso link e a gente define também uma porta de acesso essa porta ela não pode conflitar com as portas já configurados no visto aí ter referente a esse endereço aumento abre temos aqui o certificado hostnet tecle e se tivesse o que é utilizado que eu forte kit para fazer a comunicação vamos querer agora um mapeamento de servidor ou serviço no caso nós vamos trabalhar com serviço

de RDP temos aqui também a opção de http https te SE Ford no caso da RDP a gente vai utilizar três pecuário quando utilizamos http ou https não é preciso criar uma azeite.na Connection Hood diretamente no Forte cliente ou usuário ele vai poder acessar algum site ou algum sistema que será publicado e a paz E aí enfim diretamente do navegador navegador ele vai fazer uma verificação da postura de segurança em conjunto com forte cliente e também será possível fazer autenticação do usuário através de um portal de autenticação caso assim seja é configurado para o nosso

exemplo vamos de tecido foi Ford ou criar que o servidor já temos aqui o objeto referente a nossa serviço servidor e Vamos definir aqui a porta 3389 Vamos dar um ok novamente ok vamos salvar e após isso a gente só precisa criar a rola e dizer tenia dentro do português daqui acesso smb é segundos RDP ao MS nosso link se encontra dentro da The One agora a gente seleciona aqui acesso seguro Essa será a tag E por que que a gente deixou o sol se aqui porque independente de Ocara está ou não aqui o sócio

a gente deixa UOL porque a gente quer que Independente de onde que ela estiver se ele tiver categorizar lá que com seguro ele possa acessar a tenia servem associac ao proxy que criamos e eu deixei Nation colocamos novamente o servidor do INSS vamos dar com maçã aqui aceitar aplicamos aqui os pro falhas de segurança antivírus IPs para os servidores vamos salvar a nova regra e para testarmos a gente vai precisar vir aqui no MS and Point profiles você tem a Connection Rose e vamos pegar aqui um profile no nosso caso é enquadrado sofrem pois esse

profile é utilizado para quando o dispositivo está fora da rede da unidade acesso RDP MS Destination host precisamos colocar aqui o endereço local e a porta especificada proxy Gueto e colocamos o IP e criamos lá no próximo e conjunto com a foto o modo vamos utilizar uma transparente e a criptografia não habilitar emos pois o RDP já é por causa não protocolo seguro Caso você fosse utilizar essa comunicação aqui para trabalhar com internet e o http aí o ideal seria habilitar a criptografia para proteger a comunicação salvar salvar aqui vou me conectar a uma rede

4G para demonstrar fizemos a conexão agora precisamos aguardar para que forte cliente receba o profile de o febre que foi feita a sincronização da telemetria e agora nosso dispositivo já consegue morre febre que estamos tagueados vou tentar agora fazer a comunicação RDP a nossa servidor Nós já estamos conectando ao nosso servidor do INSS e agora para demonstrar que se eu fechar a calculadora eu acesso na próxima atualização de telemetria meu acesso não será mais seguro conforme a tag Então vou fechar calculadora aqui e eu vou ficar com a tela do praticante aberto aguardando a perda

da Flash Atek finalizou atualização da telemetria eu já perdi acesso à rede IP e com isso demonstre ou o polettini a e agora vamos demonstrar aqui também o IP Mac filtering que a gente vai utilizar as tags diretamente na política de farão o me conectar aqui novamente a minha rede local ou retornar o Faro vem agora em farol policy primeiramente eu vou deixar um pedir rodando para o meu servidor do INSS a gente vai criar agora uma playlist e o bloquear o acesso inseguro a interface onde eu estou conectado agora está dentro dessa sombras e

o servidor se encontra dessa zona que estão selecionando o sol se novamente eu vou colocar UOL é mas a tag eu vou selecionar aqui em seguro destino ao seleciono nosso servidor DNS e o serviço eu vou simplesmente bloquear ping a ação Vou colocar aqui como drenar em criada a regra eu vou morrer ela para cima para a gente trabalhar com a de na elite regra criada Podemos verificar aqui agora se eu realmente o pedir parou vamos cancelar aqui vamos pessoal novamente e pronto agora não estamos mais conseguindo pegar um servidor agora eu vou voltar no

MS e vou alterar a zero trouxe rolei e criamos anteriormente parece um seguro eu vou mudar o nome do programa e vamos aguardar a nova sincronização de telemetria para remover a tag feito a atualização nossa equipe foi removido da tag Como podemos ver aqui a e agora Já conseguimos pingar novamente para o servidor bom E com isso terminando essa demonstração do CTN a em conjunto com o fortigate eu INSS obrigado e esse foi o nosso sete dicas de ouro se você gostou e quer saber sobre a um controle específico e inscreva-se no nosso canal Compartilha

o vídeo deixe seu like e escreva um comentário até breve