Olá seja bem-vindo ao guia anônimo um canal que fala sobre segurança da informação e ranking eu sou Afonso da Silva e nesse vídeo a gente vai falar sobre coleta de informações e essa coleta de informações ela pode ser tanto para penteste quanto para bug-baute como também para equipe de segurança defensiva que precisa entender melhor como é que tá a sua aplicação para fazer a segurança dela da melhor maneira possível e em falar em segurança defensiva a patrocinadora desse vídeo é assim Cyber uma academia especializada em cyber segurança sobretudo em segurança defensiva então se você quiser conhecer um pouco mais dos treinamentos desse cyber é só dar uma olhadinha aqui no comentário fixado certo então vamos começar aqui com o nosso assunto principal que é a coleta de informações e já ali no subtítulo vamos dizer assim diz quanto informação melhor e a gente vai entender essa parada ao longo desse vídeo né E já queria pedir para você também deixar o like aí e se inscrever no canal se ainda não é inscrito Beleza então vamos lá a primeira coisa que eu vou fazer aqui é me apresentar eu sei que esse canal é meu provávelmente Você conhece mas já faz um tempo que eu não faço isso e algumas pessoas estão confundindo o meu nome eu sou Afonso da Silva certo Afonso com f não confunda por favor eu sou o criador do guia anônima consultor de segurança na level 2 eu sou pode graduado em segurança ofensiva tenham Bacharelado em Ciência da Computação técnico em rede de computadores sou instrutor de cursos e hora outro apareço aí em algum vídeo em algum canal aleatório ou de algum parceiro ou de algum amigo falando groselha Então sou eu e vamos para o nosso conteúdo a primeira coisa que a gente tem entender é o que é a coleta de informação em um processo de penteste E lembre-se que esse processo de penteche ele pode ser substituído aí por um processo de Big baut por um processo de análise de vulnerabilidades por um processo até mesmo de identificação da sua infraestrutura para saber se tá tudo OK Até porque a coleta de informações ela existe em todas esses âmbitos vamos dizer assim né a gente tem essa coleta funcional em diversas áreas certo então a primeira coisa que eu trago aqui para vocês são alguns autores né que falam sobre a coleta de informações a primeira é uma citação indireta da Weidman da George awayman e que ela diz que o sucesso de um teste ele depende do resultado e da maneira como foi efetuada a coleta de informações ou seja para fazer um processo de invasão ou de identificação são utilizadas diversas ferramentas cada ferramenta possui uma forma peculiar de execução interação e geração de relatórios assim é papel do profissional aprender e configurar testar executar e analisar a saída o resultado dessas respostas de cada ferramenta e segundo o antunesio Vieira consequentemente essas ferramentas utilizadas elas podem ser as mesmas ferramentas nos mesmos ambientes e os resultados eles podem ser sensivelmente diferente isso porque tudo depende de como as informações estão dispostas no momento daquela verificação correto então outra frase aqui que dizem ser do Abraham lincol mas existem várias e não é bem numa fonte muito confiável mas se eu tivesse somente 8 horas para cortar uma árvore eu gastaria seis afiando o meu Machado Então nesse caso a coleta de informações ela entra muito bem aqui porque é o processo oficial onde a gente gasta muito tempo muita energia para conseguir obter o maior número de dados possíveis E isso tem um porque né porque porque depois a gente vai para um processo de tentar encontrar a vulnerabilidades dentro daquelas informações que a gente já conseguiu coletar anteriormente então o básico de um básico né vamos dizer assim para uma coleta de informações seria fazer a verificação do domínio que você tá avaliando ou dois domínios que você tá avaliando Então você vai no registro br no Ruiz no ruiz. com no item info DB e verifica lá o AAS Verifica o nome de quem tá no e-mail de quem tá o documento que está registrado identifica ali o número de IPs então é com isso você consegue compreender um pouco melhor é da onde que saiu aquele alvo então aqui a gente vai dizer que o nosso alvo é o github. com tá então você vai lá no ho.

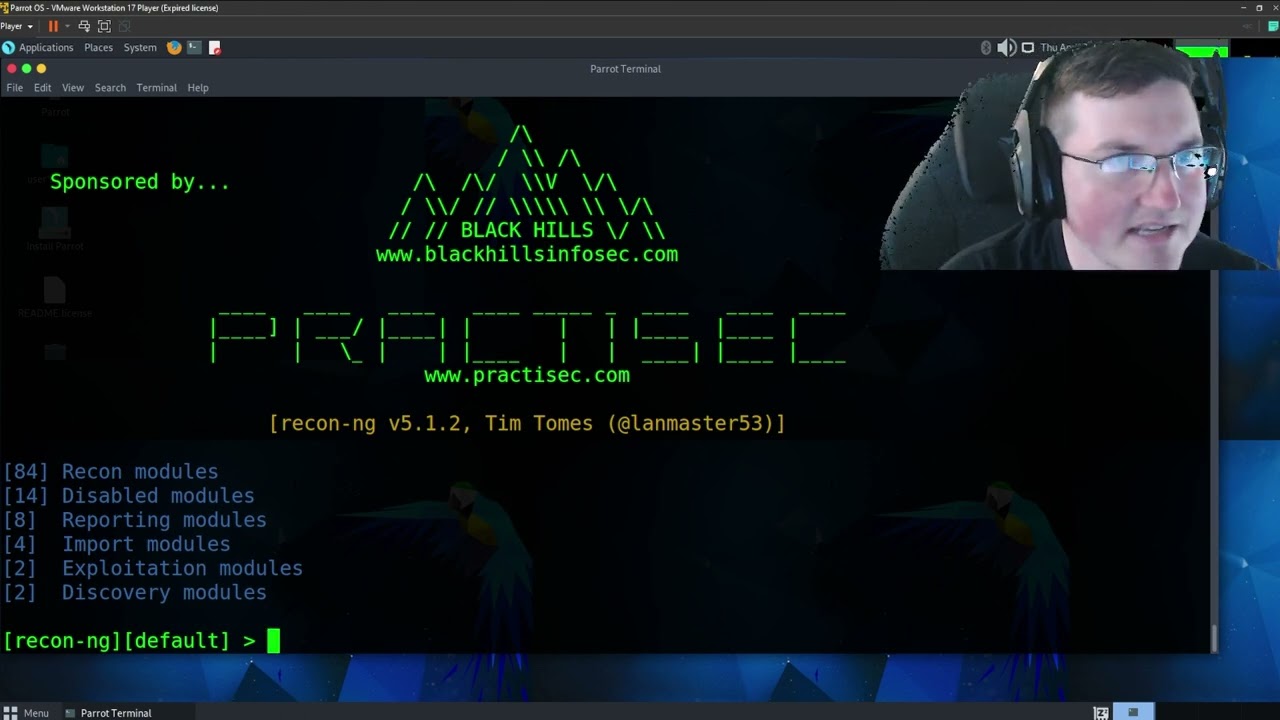

wiz ou vai no e coloca github. com para entender um pouco melhor sobre aquele domínio Mas isso é o básico do básico normalmente não vai trazer uma informação muito interessante para você certo um outro ponto que pode te ajudar é fazer um Trace house né para verificar ali o que tem nesse meio do caminho então se ele passa por algum servidor se ele passa por algum Fire que você consiga identificar por meio desses pacotes e onde que ele acaba parando então é muito importante que você identifique o que vem o que faz essa comunicação lembrando sempre que você tem que distinguir o que é do seu provedor de internet o que é esse meio do caminho e o que já está lá dentro da infraestrutura do seu alvo que você tá avaliando Então essa distinção é bastante importante até para você não fazer coletas erradas né coletas em ambientes que você não pode fazer Depois disso você tem que analisar muito bem o que tá em volta daquele serviço né então o que que rodeia ele como por exemplo a questão dos DNS E aí a gente tem o dnster. com como site que faz esse tipo de análise e algumas ferramentas como o DNS Recon e o DNS E aí você pode fazer essa análise de DNS tanto por meio dessas ferramentas que buscam nos seus motores de busca como também envia brudforce apesar de às vezes não ser tão interessante assim e essas verificações de DNS elas são muito importantes para a gente conseguir identificar os servidores ali é conectados ao redor E aqui nesse caso a gente não tá falando só de DNS né esse print que você tá vendo É do dnster.