nesse vídeo aqui eu vou receber os desafios de a história de ss e do dvdw nas dificuldades fácil mas difícil bom Crossfire script ou XS é uma vulnerabilidade que permite ali que terceiros eles executem escritos no navegador do usuário em nome da aplicação web ok e a exploração do xss ela pode levar ele a cão de take over uma exclusão de conto uma cama de primeira escalation e assim vai nesse vídeo aqui eu vou receber os desafios de a história de ss do BBW nas dificuldades fácil mas difícil então bora lá começar aqui do nível

de segurança abaixo onde é uma aplicação simples onde ele pede o nome e uma mensagem e vai adicionar aqui tudo que a gente colocar aqui ele vai adicionar Beleza então vamos dar uma olhada nas suas cores da aplicação para ter uma visão mais Ampla do que tá acontecendo aqui ok bom aparentemente aqui ele não tem um filtro contra xss beleza ele só coloca lá e pronto então se eu quiser simplesmente colocar um pelotizzessete aqui eu vou conseguir Ok e não tem nada barrando isso Então deixa eu pegar aqui um piloto sem precisar mostrar para vocês

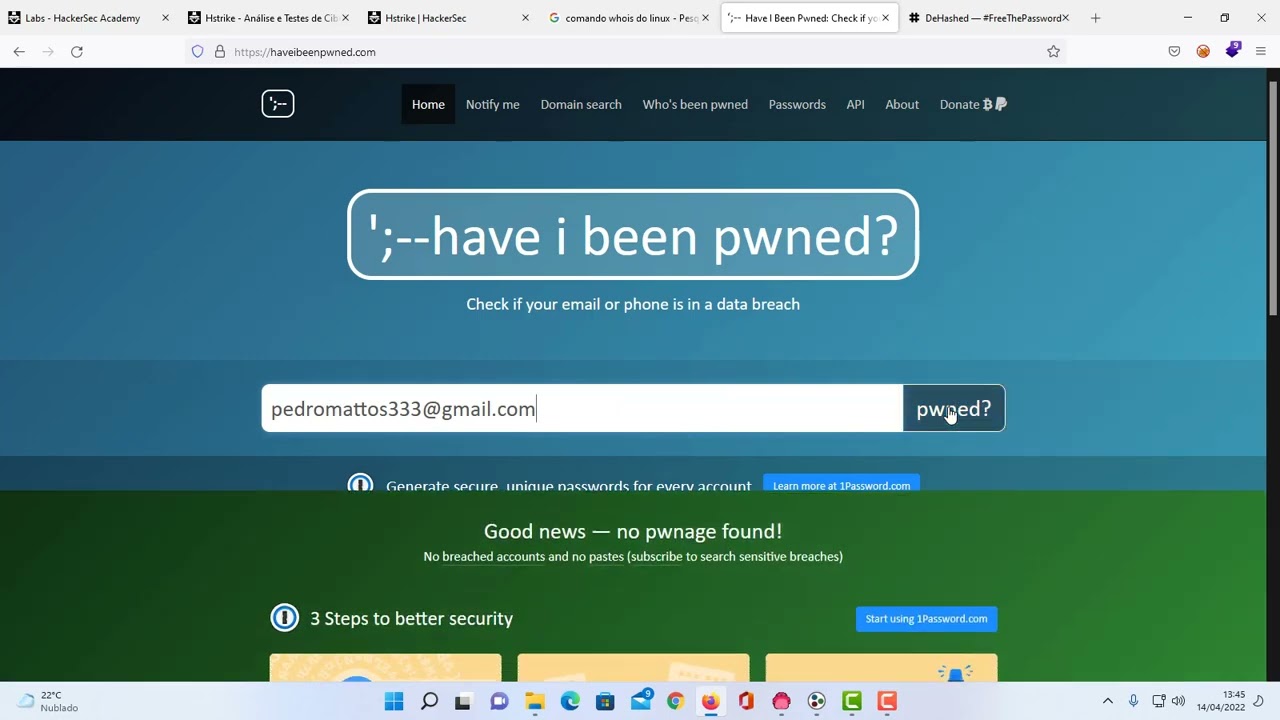

aqui ó que que isso aqui tá fazendo é uma tag de script Ok onde aqui dentro vai conter um código chavescript onde ele vai estar usando a função a leste de JavaScript para gerar um pouco na tela com conteúdo xss e porque que isso aqui vai funcionar Porque como não tem proteção nenhuma é isso aqui vai ser enviado para aplicação para ser carregado na página Isso aqui vai ser interpretado como script Ok com parte da página Web mesmo em forma de script e vai entregar para a gente nós fizesse vai gerar uma lente na tela

E por que que a história tivesse alguém tivesse armazenado porque ele fica armazenado aqui na aplicação então o seu dam refresh na página toda vez que eu entrar aqui ele vai estar armazenado aqui ok Se eu sair e voltar ele vai continuar lá porque tá armazenado então eu vou limpar aqui e esse aqui foi o nível fácil sem tipo nenhum tipo de segurança Vamos agora para o médio vamos lá beleza dando uma olhada aqui no seu se Coach que que a gente vê a gente vê que agora ele tá fazendo uma semitização do input do

nome do usuário usando a função string Place do PHP para substituir todas as tags O que significa que se a gente tentar colocar uma tag de aqui no nome ele não vai permitir Deixa eu só como ele não tá permite a gente escrever mais que isso aqui a gente pode só aumentar isso aqui para facilitar para a gente Pronto agora sim se eu tentar enviar isso aqui ele vai cair nessa regra nessa exceção ele vai cair nesse filtro aqui e vai substituir as tags Então bora lá ver olha removeu as tag de script E sobrou

só o Alex SS ok que que a gente pode fazer para dar um bypass nisso tá vendo que ele vai cair sem esse tipo de nada do tipo o que significa que a gente pode só simplesmente trocar letras minúsculas maiúsculas e não vai cair no filtro e vai permitir que a gente né coloca nosso piloto ele é bonitinho então se eu vir aqui colocar sei lá script com T maiúsculo e qualquer coisa aqui consegui o XS armazenado de novo ok voltando aqui ó tá lá armazenado dá uma limpada e agora vamos para o nível dificuldade

alto tava molhar aqui o seu iCloud da aplicação olha aqui a gente vê agora que o tipo de sensação é diferente onde agora Ele aquece sensitive então não tem como a gente fazer o mesmo que a gente fez da última vez que foi simplesmente trocar letra minúsculo maiúscula porque agora ele vai identificar isso e vai cair no filtro e vai banhar ok que que a gente pode fazer a gente pode usar outro tipo de tag para trigar o xss em vez de script a gente pode usar tag de imagem por exemplo deixa eu pegar aqui

um pênalti com tag de imagem para mostrar para vocês aqui ó que que isso aqui tá fazendo é uma tag de imagem né para carregar uma imagem e o seu dessa imagem não existe ok por isso que eu coloquei o x aqui e como não existe vai dar erro ao carregar imagem e quando der erro o que que vai acontecer ele vai entrar aqui e vai usar a função a leste do xse ou vai usar função lá antes do Java script para gerar um pop-up com a gente tem que x SS Beleza então a gente

vai fazer agora só tem que aumentar aqui o espaço aqui desse Campo qualquer mensagem Calma que deu erro faltou a tags pronto então o que que aconteceu aqui ele tentou carregar uma imagem que não existe ok e quando deu erro que ele fez ele chamou o Alert para string xss que a gente conseguiu aí com a xs e a gente conseguiu entregar xss na dificuldade média difícil mas o que que acontece onde é que tá o perigo nisso aqui ok o perigo não é só gerir um pop-up na tela do usuário não é isso o

problema tá como foi o início do vídeo coisas mais sérias como por exemplo a Country cover Onde eu posso simplesmente pegar o cupcatização do usuário no caso esse aqui é uma conquistação e fazer uma requisição sei lá para o atacante onde o conteúdo desses requisição é uma cuca de sessão que ele pode usar para poder logar na minha conta aqui dentro dessa aplicação ok tá um cheiro dá um exemplo aqui na prática eu vou botar na dificuldade no nível de segurança abaixo para poder exemplificar ok Então bora lá pegar aqui um pelo de data degradê

simples e mostrar para vocês tudo que não precisa O que está sendo feito aqui ok ele vai estar fazendo uma requisição para URL htp://local onde eu vou subir aqui um htp server usando poeta porque sumiu mesmo deixa eu colocar aqui a porta 8000 antes que eu esqueça fazer uma requisição para o meu local route na porta 8000 e Vai juntar né Essa URL com conteúdo do cupcatização do usuário que ela faz Ela traz para gente ocupet sessão do usuário beleza Então vamos testar aqui na prática já tô escutando aqui parte do momento que vai precisar

aumentar aqui o tamanho Tá beleza vou fazer a requisição para o meu local hoje na porta 8000 onde o conteúdo vai ser o vai ser o cookie sessão do usuário ok sempre no topo pronto foi enviado para mim aqui com quitação da pessoa toda vez que ela entrar naquela página aqui no história de ss vai ser feita essa requisição para mim onde o conteúdo é o Google e é isso espero que vocês tenham gostado do vídeo até a próxima valeu falou