eu vejo que muita gente comenta aqui no canal que quer vir pra área de segurança da formação pela área ofensiva por pentest Então nesse vídeo eu vou falar justamente sobre esse tema que é muito comentado né pen Test e vou falar a minha visão porque você escolher P test para iniciar talvez não seja uma boa ideia principalmente para você que tá iniciando segurança da formação e não tem conhecimento algum Mas além disso vou trazer também quais são os conhecimentos necessários para você se tornar um pentest daí você avalia aí e vê se é a melhor

opção para você ou não [Música] para você que não sabe o que é pentest eu tem dúvida sobre pentest é teste de penetração é uma metodologia dentro de segurança da informação para avaliação de segurança Então pode ocorrer por exemplo em sistema tanto para avaliar se existe alguma vulnerabilidade a ser explorada por algum atacante quanto para avaliar a qualidade do desenvolvimento então por exemplo hoje muitas aplicações web ou a maioria delas tem o af na frente que é um controle compensatório adicionado por nós de sici para quem não sabe o af é o de aplicação web

então ele é configurado para detectar e monitorar todo o tráfego http entrante ele detecta e bloqueia padrões suspeitos por exemplo ele possui o conjunto de regras que identifica tentativas e explorações de vulnerabilidades conhecidas como o injeção SQL E essas regras elas podem incluir a busca por sintax SQL Strings maliciosas utilizadas aí típicamente num ataque de injeção por exemplo os desenvolvedores já sabendo que tem o af na frente não Não se preocupa tanto em desenvolver códigos mais seguros não tô falando mal desenvolvedor aqui mas essa é a realidade tá então eles não se preocupam em desenvolver

um código mais seguro que vai bloquear esse tipo de ataque de injeção aí então quando um padrão de injeção SQL é detectado o af ele já vai bloquear antes que a requisição chegue lá no servidor da aplicação isso impede que o código malicioso seja executado lá no banco de dados a aplicação então vai ficar protegida contra por exemplo uma exfiltração de dados ou um acesso não autorizado sei lá enfim diante disso vem o pentest Existem várias formas várias metodologias de executar um pentest e um deles é onde o pentester ele tem que arrumar um jeito

Por exemplo de dar um bypass no AF e um outro é onde ele já não precisa ficar perdendo tempo com o af e já cai direto na aplicação para tentar injetar o código SQL lá na aplicação ele já ganha um usuário senha fictício para tentar explorar como se o atacante ele conseguiu dar um bypass no no AF e ele conseguiu de algum uma forma algum usuário e senha e ele tá tentando de repente tirar alguma coisa que ele não poderia que aquele usuário e senha não teria acesso para retirar aquela informação pentester ele tá agindo

como alguém que já ganhou o acesso e tá tentando achar alguma brecha para retirar alguma coisa que ele não tem permissão Qual é melhor não existe um melhor um pior essa segunda opção ganha tempo porque afinal o pentester tá se comportando como alguém que já conseguiu ganhar algum tipo de de acesso já conseguiu dar um bypass no AF ele já tá conseguindo executar códigos dentro lá da aplicação Aí caso o agente malicioso lá quebre o af e a hora que ele chegar lá na aplicação para executar alguma coisa vai ser muito mais trabalhoso e muito

mais Custoso porque é um pentester ele já passou por lá já fez os testes já encontrou várias vulnerabilidades já foi corrigida aquelas vulnerabilidades entende e nisso o atacante ele vai ter que ter mais trabalho para conseguir retirar alguma coisa vai ter que danar mais vamos dizer assim geralmente pessoal vou até falar alum algo recente aí pessoal de desenvolvimento não gosta desse tipo porque ele o pessoal lá programadores lá eles falam não mas se tem o af na frente vocês TM que testar para não deixar passar no AF tem que corrigir lá no AF eles não

quer corrigir no código por quê Porque dá muito trabalho não falando mal do pessoal de desenvolvimento muito pelo contrário tem muita gente muito boa aí que adora corrigir vulnerabilidades adora desenvolver um código mais seguro mas tem outros desenvolvedores que não tanto assim principalmente aplicações aí muito antiga que tem um desenvolvimento muito antigo que talvez tá emaranhado lá que tenta alterar alguma coisa lasca outra então tem vários fatores aí e esse só foi um exemplo né de pen Test e um aplicação web mas existem vários outros tipos de escopo de trabalho com pentester ele pode fazer

em redes sei lá enfim mas agora que eu já te dei um exemplo agora que você já sabe mais ou menos qual é o papel de um pentester né vou te falar quais são os conhecimentos necessários para você iniciar como um pentester por exemplo em uma instituição financeira em um banco por exemplo para você trabalhar como pentester em um banco você como profissional vai precisar de uma combinação de habilidades técnicas aprofundadas aí só que além do conhecimento técnico você precisa ter conhecimento regulatório específico de um banco habilidades analíticas e qual conhecimento técnico por exemplo você

vai precisar ter você vai precisar ter um conhecimento e uma compreensão profunda de tcpip DN S htttp https Além disso você vai precisar entender como que funciona Fire Switch roteador Você vai precisar ter conhecimento em segurança de redes como vpns ids IPS Nat vai precisar saber sobre sistemas operacionais Windows vai precisar saber sobre sistemas operacionais Linux ponto importante é que quando eu falo de conhecimento sobre Linux Windows não é você saber utilizar o word não é você saber instalar o Linux aí no seu computador no Linux por exemplo é aprender a administração do sistema gerenciar

serviço configurar Chrome Jobs manipular permissões de acesso ch mold por exemplo gerenciar pacotes APT e um configuração de redes no Windows por exemplo é o gerenciamento avançado de direttiva de grupo administração do Active directory utilização lá do por Shell para automação de configuração além de entender o registro do Windows como os serviços são executados e administrados lá dentro do Windows dependendo do ambiente da infraestrutura Você vai precisar ter conhecimento inclusive em sistemas operacionais mainframe não sei se você já ouviu falar mas eu nem sei se é assim que fala mas dá um Google aí depois

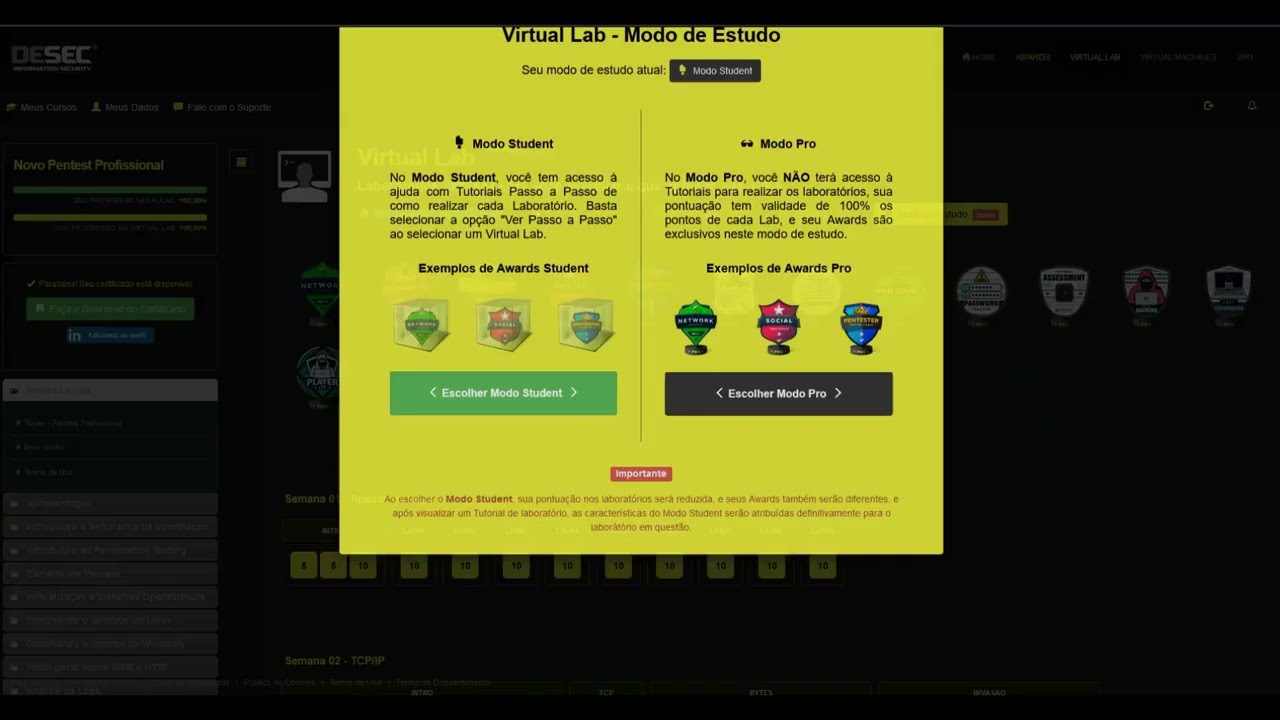

você tenta entender melhor todos esses termos aí que eu falei só para você ter uma noção E você acha que é só isso não é só isso não acabou ainda Você vai precisar ter conhecimento em programação e script Então quais linguagens você como pentester precisa ter conhecimento Python Dash forsell para automação aí de testes exploração de vulnerabilidades ferramentas mais comuns aí que você vai utilizar nmap metra exploit burp Suit War Shark tem infinitas ferramentas aí recomendo inclusive você baixar aí o c Linux para você já ver quais ferramentas C lá tem obviamente não você não

vai utilizar tudo aquilo lá mas muitas ferramentas que tem instalado lá você vai utilizar sim inclusive eu acho que nem é melhor você baixar o cali baixa o Debian puro aí vai instalando as ferramentas manualmente aí para você já ir ganhando familiaridade caso você não tenha nada de familiaridade e você seu objetivo é inciar em pent test o ideal é você saber Executar tudo sem a necessidade de ferramentas Já pré-prontas e já instaladas no sistema operacional comece instalando as ferramentas de acordo com você vai utilizando ela em um Debian puro assim é mais fácil aí

de você ir ganhando mais se familiarizando com o sistema pronal essas ferramentas aí que eu falei são são as mais comuns aí que todo mundo fala na internet acho que tem vários vídeos aí mas se você quiser um vídeo específico sobre cada ferramenta aí o que cada uma faz o que dá para fazer inclusive comenta aí que eu posso trazer um vídeo aqui falando mais sobre essas ferramentas aí como eu já falei um pouco antes você vai precisar ter o conhecimento de segurança em aplicação web mas o que que isso quer dizer entendimento das vulnerabilidades

mais comuns você pode utilizar o ASP top 10 lá que vai ter a listagem das vulnerabilidades mais comuns aí Então essas são as top 10 vulnerabilidades 2024 vai lá começa por essas vulnerabilidades tenta entender como cada vulnerabilidade funciona e tenta montar um cenário aí para você tentar explorar essas vulnerabilidades aí para você já ir ganhando conhecimento se você já tá familiarizado com essas unidades já sabe explorar elas você já tá preparado para se candidatar a vagas de pentest no meu entendimento você vai conseguir uma primeira oportunidade aí se você não tá nem sabia que existia

por exemplo ASP top 10 se você não sabe nunca viu esses essas vulnerabilidades aí recomendo você começar por elas já falei aqui comece por elas entenda elas tenta criar Laboratórios aí para você explorar essas vulnerabilidades Para você ganhar conhecimento Esse é o pontapé inicial Além do mais que você vai precisar ter os outros conhecimentos obviamente então novamente se você não sabe por onde começar começa pela asasp top 10 esse pode ser um guia aí para você iniciar na área de de pentest vai ser um diferencial Se você souber principalmente pode ser um fator decisório desempate

inclusive de um recrutador te escolher porque você já sabe cada vulnerabilidade ali você sabe explorar só que além disso você precisa ter conhecimentos regulatórios Como já falei lá cada nicho de empresa vai ter suas regulamentações específicas o banco por exemplo utilizo o PCI a seguradoras precisa seguir a SUSEP ah Douglas Nossa mas eu preciso saber até a SUSEP por exemplo para trabalhar numa seguradora obviamente que não você não precisa saber decorar lá toda a norma SUSEP ou decorar por exemplo toda a PCI para você trabalhar especificamente com pent test Se você souber pode ser diferencial

Eu recomendo é você ver quais requisitos dessas regulamentações aí que se aplica no contexto do seu trabalho então estuda essas regulamentações para entender Qual é o nosso papel o que a gente pode e não pode fazer até onde a gente a gente pode chegar de acordo com que foi combinado ali e para finalizar soft Skills né não gosto muito de termos inglês mas você vai precisar ter a capacidade de análise crítica ah Douglas mas o que isso quer dizer é meio Clichê isso mas você vai precisar pensar como um atacante pensaria para explorar uma vulnerabilidade

Então você vai precisar ser muito criativo aí obviamente pessoal tem muita gente aí que vende de curso e fala a mesma mes essa mesma história Pense como um atacante pensaria só que assim pensar como um atacante pensa eu consigo pensar mas eu consigo eu tenho conhecimento técnico para utilizar o que eu tô pensando para executar e explorar uma vulnerabilidade é outra coisa se você pensa como um atacante pensa mas você não tem conhecimento para explorar uma vulnerabilidade com o atacante exploraria você não tá preparado para ir para pentest você não tá preparado para se candidatar

uma vaga de pentest que eu Igual eu falei mano eu penso como um atacante pensa eu domino uma exploração de uma V idade como um atacante domina se não domino automaticamente eu pensar como um atacante pensa não vale de nada então pensar como um atacante pensa qualquer um pode pensar agora ter o conhecimento com o atacante tem poucos vão ter ali porque é muito trabalhoso é muito Custoso é frustrante é difícil isso é uma coisa que quase ninguém te conta porque é muito fácil vir aqui e falar não Ó você precisa pensar como atacante pensa

todo mundo vai Nossa eu tenho essa capacidade Mas e o conhecimento técnico e uma outra coisa também que pouca gente se conta aí que um pentester ele vai precisar ter uma boa comunicação precisa ter habilidades aí de documentar de comunicar as descobertas aí de forma Clara para pessoas técnicas e não técnicas inclusive vai ter pessoas que não tem conhecimento técnico e você vai precisar explicar de uma maneira clara que a pessoa entenda Então seja paraa sua gestão ou seja por uma área de negócio para exemplificar o risco que ela tá correndo se deixar aquilo lá

exposto do jeito que tá então não pense com pentester ele só vai ficar explorando e encontrando brechas de segurança e mandando por e-mail o que ele encontrou o passo a passo que ele seguiu porque não é assim você vai ter que criar relatórios você vai ter que participar de reuniões você vai ter que inclusive saber como que corrige determinada vulnerabilidade porque às vezes o pessoal de desenvolvimento não vai ter o conhecimento suficiente para contornar ou para mitigar aquela vulnerabilidade Você vai precisar saber disso também para sugerir como poderia ser corrigido aquilo já falei em outros

vídeos aqui que muita gente acha que trabalhar como pentester ou como um hacker ético né porque no final meu entendimento tá pessoal eu posso tá errado mas o pentester é o hacker é o hacker ético é o cara que tá tá tentando se comportar como um hacker como um agente malicioso para encontrar vulnerabilidades que poderiam ser desastroso para uma empresa então o pentester nada mais é do que um hacker hacker ético não existe né vai ter gente aqui falando oi o hacker é o cara do lado do bem e o Cracker é o cara que

vai explorar V noridade vai tentar fazer o mal mas na internet você sabe que todo mundo se assimila ao cara ruim obviamente Eu sei disso daí tô só explicando porque vejo vários comentários aí nossa tratou o Hacker como um cara malicioso já perdeu a credibilidade esse canal não vale de nada ai dou risada com isso mas enfim realidade você não vai ficar num quarto escuro com um monte de tela codificando não já falei em outros vídeos você vai trabalhar um escritório com pessoas normais você vai ter que interagir vai ter que criar relatórios vai ter

que conversar vai ter que exemplificar como corrigir determinado assunto então você vai ter que ser uma pessoa de uma boa comunicação aí para transparecer o que que precisa ser feito para corrigir aquilo lá e para explicar também como que você chegou naquele resultado daquela exploração bom depois de tudo isso acredito que ficou claro para você porque eu recomendo você tentar iniciar caso você não tenha conhecimento técnico profundo aí não ten um conhecimento mais avançado dentro aí de pentes iniciar por uma outra FR de SII por qu porque vai ser muito frustrante para você Você vai

ficar batendo a cabeça tentando se candidatar vai participar de entrevistas e você nunca vai ser não diria bom o suficiente porque bom o suficiente ninguém é para muitas coisas né Eu participo de vagas que eu acho que eu não sou bom o suficiente mas no final acaba que o pessoal me aceita ainda mas a área de pentes não é assim na área de pent quando você cair no time de PS o pessoal vai exigir de você o conhecimento para você executar uma exploração ninguém vai te pegar na mão não vem cá vou te ensinar porque

ambiente corporativo não tem gente suficiente para te ensinar Tem empresas que nem sabem o que um pente Como que é o trabalho de um pentester tem empresa que vai contratar um pentester porque tá participando ou criou uma parceria com alguma outra empresa que precisa de uma área de segurança que precisa de uma área de pent test Então você se candidatar uma vaga de pentest vai precisar tá apto a executar pentest por conta própria obviamente vai ter lacunas de conhecimento todo mundo tem mas entende que se você entrar em pentest sem conhecimento algum sem saber como

explorar uma vulnerabilidade Isso vai ser um problema para você e para você que talvez ah não mas eu vou estudar tudo isso talvez seja muito trabalhoso e demore muito tempo se você quer entrar na área de segurança da informação daqui um ano daqui 2 anos na emem pentest eu chuto que para você entrar dentro da área de segurança da informação na área de pentest você vai precisar ter aí uns 4 anos de experiência porque é muito difícil vai exigir muito de você um conhecimento técnico Vai ter outras áreas aí de segurança da informação que vai

ser mais maleável com você e vai te dar a oportunidade de entrar como Júnior aí com pouco conhecimento técnico entende área de pentest eu acho que nem existe uma vaga para Júnior eu pelo menos nunca vi se vi não me recordo geral mente é pleno e Senior e o pleno já tem que tá bom o suficiente para trabalhar por conta própria ali Ah tô falando mal de pentest não pessoal é uma frente muito legal é muito da hora trabalhar Apesar de eu nunca ter trabalhado ativamente mas tô sempre criando Laboratórios aqui explorando vulnerabilidades é uma

área assim que vende a área de segurança da informação é vendida pela área ofensiva porque é vendida como algo legal como algo diferente o que é de fato mas para você conseguir explorar algo você precisa de muito conhecimento talvez é uma das frentes mais legais aí de trabalhar só que por ser mais legal também é uma das mais complexas dentro de segurança de Formação então busque a opinião de outras pessoas aí mas não busque de vendedores de curso porque é Afinal a única coisa que ele quer te vender um curso é impossível obviamente que não

senão não existia pentester né o que eu recomendo inclusive é tentar encontrar aí algum pentester aí que te dê conselhos eu não sou talvez a melhor pessoa para te dar conselho sobre a área de pentes porque eu nunca trabalhei nessa área específico mas busque pessoas que já trabalhou na área de pentes pergunte acho que esse é o melhor caminho aí para você saber exatamente o que é e o que você precisa ter para iniciar na área de pentest eu espero que tenha te ajudado de alguma forma e se te ajudei deixa aí seu joinha se

você já for inscrito se não for considera se inscrever aí no canal para fortalecer Lembrando que tem um clube de membros aí se você quiser virar membros por 799 você me ajuda aí no canal beleza forte abraço e até o próximo vídeo [Música] [Aplausos] [Música]