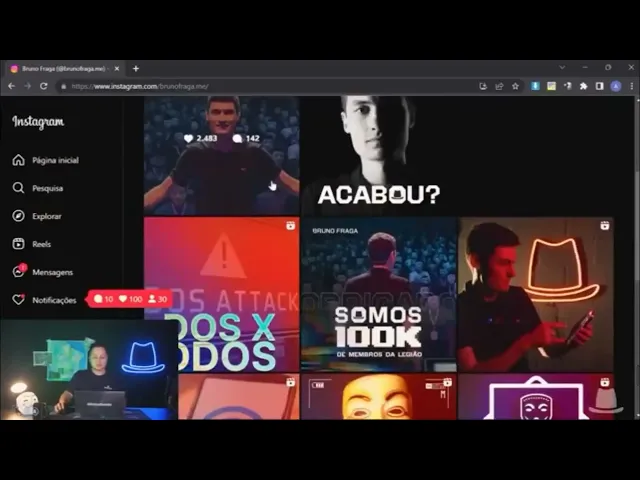

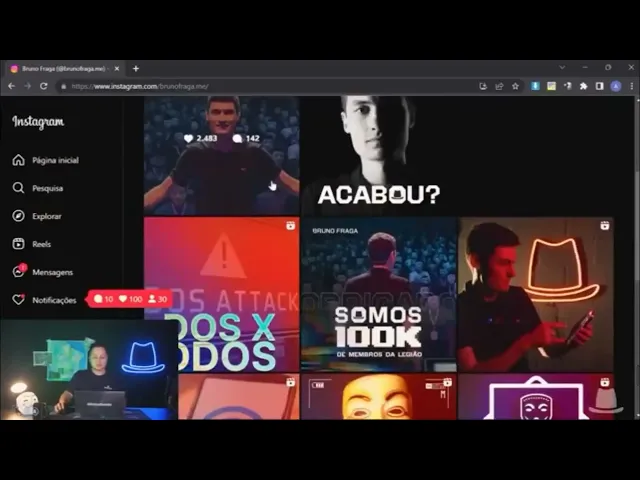

Então você se acha inteligente e não cai nos fishs que nós mostramos na aula anterior Imagina você receber este e-mail te convidando para uma mentoria de uma hora com o Bruno Fraga Será que você não ia ser pescado por essa isca Afinal é uma coisa que você deseja não é mesmo nessa aula eu vou te mostrar o Poderoso e injusto ataque de Spear Fishing que dá o atacante uma vantagem desleal e é uma grande ameaça para segurança nos dias de hoje o Spear Fishing ele é diferente do Fishing tá E não é só no nome a sua diferença as principais diferenças consistem por exemplo que o Fishing ele é em massa pode ver aqui na imagem que é uma isca mesmo tentando acertar várias pessoas e quem morder a isca o atacante ali ou pescador tá no lucro ele realmente Envia um exemplo prático é enviar um e-mail solicitando as credenciais no Facebook para 5 10 15 20. 000 pessoas e é em massa ele é ele criou um fich e mandou e não tem ali um um direcionamento tá ele tá na tentativa e quem cair ele tá no lucro agora o Spear Fishing não ele realmente é um ataque direcionado ele tem um alvo específico pode ser uma pessoa pode ser uma empresa pode ser um pequeno grupo de pessoas mas o objetivo é pegar a credencial daquele grupo daquela empresa daquela pessoa tá E aí ele se caracteriza e ele é muito poderoso porque ele se baseia em técnicas altamente personalizadas e direcionadas tornando os ataques mais convincentes e eficazes dessa forma a efetividade ela realmente é extremamente alta porque ela vai naquilo que a pessoa gosta naquilo que a pessoa quer naquilo que a pessoa deseja tal às vezes até o grupo ali você tem um grupo de pessoas ou a empresa a empresa precisa daquilo e você dá o que a empresa precisa ela acaba caindo tá então um exemplo Real de uma empresa como nós estamos comentando Imagina que uma empresa ABC Corporation abriu vagas pra entrada de novos colaboradores ela abriu vagas a empresa falou a gente tá precisando de novos integrantes novos colaboradores então naquele mesmo dia o hacker viu a possibilidade de enviar o Spear Fishing ele já queria hackear aquela empresa e aí às vezes a segurança da empresa é é legal ela é alta ela tem ali um padrão de segurança bacana mas a empresa abriu vagas e o hacker Então pensou eu posso usar dessa abertura de vagas para tentar alguma coisa e ele vai direcionado naquela empresa ele envia pro time de RH então ele pega o e-mail lá RH ABC corporation. com ele envia um e-mail informando que tem interesse na vaga e que atende aos requisitos e no e-mail diz que o link para seguir e ter acesso ao currículo tá guardado na Google E aí o pessoal do RH acaba clicando no link e vai pedir um acesso a Google se a pessoa tiver desapercebida na correria ele a pessoa aqui ele tem um pretexto também ele tá falando que ele tá interessado na vaga e que atende aos requisitos Então quem vai contratar pessoal da RH fala não eu quero ver se esse cara tem realmente os requisitos quero ver o currículo dessa pessoa pedir uma senha ali um usuário se a pessoa na correria ou às vezes não tá bem preparada acaba entregando ali uma conta Google que com aquela conta Google pode ter informações sensíveis acessos da própria empresa e ali começa uma exploração e depois possível escalação de privilégios tá isso sim também é uma vulnerabilidade e a gente tá falando aqui de uma engenharia social tá que a gente sempre comenta existe uma engenharia social ligada mas o spearfish ele se dá porque ele tá sendo direcion na empresa ABC Corporation E aí o ataque tá sendo direcionado no caso ao pessoal time de RH para ele tentar ali uma invasão aos sistemas e aos acessos da empresa ABC Corporation tá ainda falando da mesma empresa só que agora um ataque direcionado à pessoa nós podemos observar por exemplo a mesma empresa ABC Corporation ela publicou no Linkedin as vagas abertas Então ela postou lá ó Ainda temos vagas abertas inclusive tá aqui ó ainda estamos contratando Você conhece alguém que possa se interessar aí ela coloca a vaga e no Linkedin 12 pessoas comentaram que tem interesse então para entrar naquela vaga 12 pessoas comentaram já entrou no radar do hacker eu já tenho 12 pessoas que eu posso monitorar ver se elas vão conseguir a vaga posso tentar por exemplo obter a credencial delas para depois conseguir ter acesso à aquela empresa e é exatamente aqui o que o hacker poderia fazer dessas 12 quatro deixaram o e-mail então aqui no comentário 12 pessoas que falaram que tem interesse quatro deixaram e-mail já posso fazer uma lista de e-mails ali e depois 30 minutos depois o hacker Envia um e-mail com o título Boas Novas vaga disponível olha ISO elas deixaram o e-mail aqui não foi a empresa tá foi o hacker ele pega e envia dizendo ó vaga Disponível só que no e-mail tem um link que leva a pessoa para uma página falsa de cadastro solicitando nome completo cpf rg quem sabe aí até o próprio e-mail dela do Facebook perdão do Google e até mesmo a senha né quem sabe o e-mail e senha dela porque com o e-mail senha dela do Google depois consequentemente ela passando ali o que ele pode deixar o que a gente chama de standby ele conseguiu acesso mas ele deixa em standby caso alguma dessas quatro pessoas caia ou passe no na vaga provavelmente ela vai receber algum acesso e se tiver nesse e-mail ele tendo acesso ele também consegue o acesso tá tudo isso é um Spear Fishing então ele direcionou aqui um ataque não só a empresa é muito comum tá direcionar o ataque à empresa como direcionar o ataque à pessoa também e Isso é realmente o Spear Fishing e o que coletar então o que que o engenheiro social ele coleta para esse ataque pode ser e-mail como a gente viu ali em cima tá coletar e-mail o nome dados pessoais então o e-mail vai dar muito mais credibilidade Se o se o invasor se o atacante por exemplo ele envi o e-mail falando ó Boas Novas Luciana isso o nome ele pegou no Linkedin e o e-mail ele também pegou no Linkedin não tem muita informação ali ã que ele correu atrás foi difícil pegar não tudo disponível lá Boas Novas temos vaga disponível E aí quem sabe Ele olhou no no perfil da pessoa e conseguiu até o RG CPF a empresa que ela trabalhava mas ele tá coletando ali gostos e preferências ele pode coletar também qualquer informação é importante para ser utilizada posteriormente tá e inclusive quanto mais informação melhor pro spearfishing que é o um ataque direcionado quanto mais informação melhor então vamos para a prática e aqui quero deixar um adendo essa parte aqui de dados pessoais RG CPF é muito comum tá as pessoas deixarem e postarem currículos A tá aqui meu currículo no currículo às vezes ele deixa o CPF não oculta certificado certificado tende muito se você vai lá no Linkedin e abre direto tem muito certificado ali tipo o pessoal falando Ah recebi no certificado Recebi uma nova conclusão de curso ali de TCC ou até mesmo da faculdade mas acaba esquecendo de fazer um risco ali nos dados pessoais que é RG CPF certificado de faculdade vem com as suas informações certificamos que fulano de tal inscrito sobre o CPF e tal e aí a pessoa acaba não ocultando o CPF isso pode ser utilizado porteriormente imagina que um spearfishing a pessoa pode pegar enviasse passando pela pela própria faculdade e falar ó ah fulano de tal vamos lá Marcos Marcos inscrito sobre os RG e CPF e tal acabou de concluir a graduação nós estamos te dando agora de graça uma pós--graduação e você vai pagar apenas a taxa de inscrição R 49 ele vai ficar muito feliz você foi selecionado ali mas por vai dar muito mais credibilidade porque vem com nome o nome da faculdade também vem com o CPF Vai calhar ele acabou realmente de concluir a faculdade como é que o hacker sabe disso porque ele postou no Linkedin Então tudo isso vai dando credibilidade pro e-mail e você vê como é poderoso porque vai direcionado pra pessoa com um pretexto muito forte e com informações que são ali muito também reais então spearfish ele acaba sendo muito poderoso tá E aí vamos agora para a prática imagina como a gente começou a aula aí falando sobre a mentoria com o Bruno Fraga nós vamos escolher um alvo aqui tá E vamos mandar um e-mail mesmo eu vou acessar aqui o meu e-mail proton me olha só como é poderoso e simples fazer esse tipo de ataque de Spear Fishing eu vou fazer login aqui na minha conta pode ser a proton mesmo poderia ser um Gmail poderia ser algum tipo de e-mail aí personalizado tá criado próprio pro ataque não Ger assim mas aqui eu vou te dar um exemplo bem legal você poderia por exemplo criar agora um e-mail chamado do mentoria @protonmail de mentoria que fala sobre mentoria vai calhar muito mais tá é bom também ter esse Tino essas essas dicas importantes vou fazer login aqui na minha conta já acessei vou clicar em criar nova mensagem e aqui eu já separei uma mensagem tinha escrito ela para nós ganharmos tempo Olá você foi selecionado para uma mentoria com Bruno Fraga 100% gratuita com certificado e dur duração de 2 horas a mentoria terá uma abordagem individualizada focada nas suas necessidades estará disponível para discutir questões relacionadas a hacking Pain test compartilhando sua expertise e fornecendo orientações precisas para garantir sua vaga nessa jornada de aprendizado acesse agora mesmo nosso site e aqui poderia ser por exemplo um site falso pcom a gente vai até mudar aqui vou colocar para nós mudarmos não perca tempo visite agora e aproveite essa oportunidade o título vai ser mentoria com o Bruno Fraga e o e-mail nós vamos caçar algum agora e-mail também eu vou acessar aqui o Instagram do Bruno Fraga Já estamos no Instagram do Bruno Fraga e eu posso por exemplo aqui procurar vou abrir por exemplo esse tom Cordeiro ali é um outro vídeo eu vou abrir aqui do Breno do Pablo e aqui essa conta aqui é privada Então já não nos ajuda muito tá mas ele já tem uma vaquinha aqui poderiam ser um site dele que tivesse um e-mail Aqui nós temos um um e-mail já ó que segue tá então se comentou aqui no Bruno Fraga essas pessoas aqui com certeza devem seguir tá ó pessoal aqui comentando com certeza deve seguir e mais uma conta aqui que também é privada servidor público é comum também aqui do lado às vezes deixar e-mail conta de de empresa geralmente deixa e-mail aqui né Na parte de contato deixa telefone também mas aqui nós já temos um e-mail para contato então Ou seja eu sei que ele segue o Bruno ele comentou aqui em algum lugar comentou exatamente e além de seguir o Bruno e comentar agora a gente tem o e-mail dele então eu poderia pegar o e-mail dele por exemplo e colocar aqui para ser enviado eu vou até colocar com cópia meu próprio e-mail pra gente ver uma prévia da visualização tá então nós temos com Cia Aqui tá o meu próprio nesse caso aqui colocar um outro e-mail TDI prme mentoria com Bruno Fraga então ele vai receber esse e-mail e aqui eu poderia colocar qualquer site falso Então já vou aproveitar a gente já viu sobre essa aula eu vou abrir aqui o cali Linux eu vou fechar aqui o meu terminal vou abrir um mais uma Instância do terminal e agora que que nós vamos fazer vamos Sud Olha isso gente Que poderoso C para nós rodarmos a ferramenta C kit Por que que nós vamos rodar a ferramenta C kit Exatamente porque ela é a que vai clonar um site eu vou escolher um site para clonar tá eu poderia por exemplo para garantir sua vaga nessa jornada de aprendizado e crescimento acesse agora mesmo nosso site e logue com sua conta do Google da Google google.

com E aí eu posso por exemplo colocar um site falso aqui e ele vai logar com a conta da Google e eu vou ter acesso à conta da Google dele mas eu posso clonar algum site deixa eu técnicas de invasão o secreto vitalício pronto técnicas de invasão nós temos aqui um site de login senha tá do técnicas de invasão vou copiar o link nós podemos por exemplo clonar esse site 1 2 3 e 2 site cloner como a gente já tinha visto o c kit vamos clonar aqui o site do técnicas tá então 192 colocar o meu próprio IP p168 200. 58 URL do site para clonar colar seleção aqui acabou não clonando eu vou ter que dar um return aqui TR 2 e agora vou digitar o IP copiar novamente aqui o site copiar colar seleção beleza ele já clona muito rápido tá então vamos fazer o teste que a gente geralmente faz para ver se ele tá funcionando é abrindo o nosso navegador aqui o próprio Firefox eu vou dar um local host vamos lá local host e maravilha ele clonou o site técnicas de invasão tá já solicitando usuário e senha e voltando lá no nosso e-mail é claro que antes nós vamos fazer aquela parte do n grock que é para fazer um ataque externo Porque Não adiantaria eu mandar o meu IP muito menos mandar escrito local host que não iria funcionar tá aqui tá o site e Aqui Nós já vamos dar continuidade aí ao nosso aqui a gente tinha colocado o e-mail do Breno eu tinha colocado o assunto que foi mentoria com Bruno Fraga e aqui a gente tinha colocado em cópia o próprio e-mail né pra gente receber uma cópia aí pra gente ver como é que tá ficando tá então aqui a gente vai colocar acesse agora e logo com a sua conta e a gente vai colocar aqui ó www. técnicasde invasão pcom mas olha só que interessante a gente vai jogar um hiperlink nesse nesse escrito aqui tá a gente vai jogar um link diferenciado que vai dar a entender que é o técnicas de invasão mas na verdade é o nosso link específico Beleza então vamos voltar aqui novamente eu vou abrir um novo terminal como Rot Cali e nós vamos jogar nck http 80 Básico como a gente já havia feito em outras vezes tá assim que eu dou um enter ele já me dá o link aqui ó esse é o link que eu vou copiar o endereço do link vou voltar aqui no nosso e-mail selecionar onde a gente escreveu o link Teoricamente né o site aqui ó no canto superior em qualquer e-mail tem isso tá não é só do proton qualquer e-mail Gmail Outlook yahu prio que você utilizar vai ter isso aqui é como se fosse um clips Aí você procura clica inserir link joga o RL aqui ó e vai dar um insert e olha só como é que ele fica log na sua conta e ele aparentemente Ele parece mesmo que é um link técnicas de invasão clicável mas na verdade existe um outro por trás se você até depois passar o mouse em cima inclusive aqui ele tá até escondendo Ó que legal então vamos fazer isso vou enviar agora pro Breno aí e comigo em cópia vou realizar o envio a gente acabou nem testando né o link mas eu tenho certeza que ele vai funcionar se eu habilitar aqui ó deixa eu só desativar as minhas proteções como de costume assim que eu entro no link Olha só técnicas de invasão geralmente é até bom você entrar tá porque você viu que tinha aparecido essa uma tela aqui de visite site Então a primeira vez você já acessa ele de cara o seu link para você clicar em visite site ali porque você tá usando o plano gratuito ele vai aparecer aquela mensagem então aqui nós vamos esperar o e-mail chegar eu vou dar uma atualizada o e-mail chegou e olha só que interessante ele já chega aqui ó mentoria com Bruno Fraga e assim que nós abrimos o e-mail vai dizer assim ó você foi selecionado para uma mentoria 100% gratuita com certificado exatamente o e-mail que a gente criou só que o mais interessante é aqui ó que na parte do e-mail ele mostra como se fosse o www.

tecnicas. com mas se você passar o mouse aqui no canto inferior esquerdo você consegue ver por exemplo o Real endereço então que é o n. free.

![[4K FULL HD] Relaxing Water Background | 1 HOUR | Calm Water Wallpaper (No Sound)](https://img.youtube.com/vi/y9PTNTSpGJs/maxresdefault.jpg)