o Olá pessoal tamo Começando aqui na sala do domínio 1.0 dessa série de vídeos aqui sobre a certificação Security Plus da competi a esse domínio aqui ele é composto por esses assuntos né trades ataques e no fundo abilities né Vamos aqui no agendar um ponto um a gente vai falar sobre todos esses tópicos a gente vai tratar um por um e aqui seria para comparar e contrastar os diferentes tipos de engenharia as técnicas de engenharia social né mas antes e que o que que seria engenharia social né já de social uma forma de ataque que

explora a natureza humana e o comportamento humano Beleza o resultado de um ataque de engenharia social bem-sucedido é o vazamento de informações ou invasora conseguir acesso ao ambiente físico ou lógico obviamente aqui um ambiente que ele não deveria ter acesso normalmente é a única defesa direta contra ataques de engenharia social é educação EA conscientização do usuário fazer treinamentos da empresa então a questão também familiares a gente sempre tá falando tudo mais uma dose saudável de paranoia e suspeita pode ajudar a identificar e perceber tentativas de engenharia social é que ela né Sempre desconfie chegou um

e-mail uma mensagem estranha que você tá ali achando que que ele não é verídico simplesmente suspeitam porque se for uma informação verídica alguém que realmente falar com você seja será um familiar alguém de um banco ou de empresa eles vão dar um jeito de te contar que tá em alguma forma não vai ser por um e-mail às vezes WhatsApp que você pode ficar meio suspeito ali Começando aqui com as técnicas né Fishing é uma forma de ataque de área social baseada no conceito de pesca de informação é utilizado por atacantes para obter informações sensíveis confidenciais

ou privadas E como que ela acontece né por meio de qual meio de comunicação é ela pode ser utilizado por qualquer meio por mais que normalmente ela vem por e-mail né mas comumente mim por e-mail mas pode ser também por telefone ou pessoalmente né pessoa tentar naquele Miguelzinho ali mas normalmente é por e-mail tem como característica se parecer muito com uma mensagem autêntica é e normalmente têm já atiçar a curiosidade a vítima que ele tipo de make né É você ganhou tantos milhões Mande os seus dados aqui para a gente ter um servir você é

o herdeiro e ganhou uma recompensa grande né as fotos daquele dia da festa na festa você nem foi né o dia tava dormindo em casa e aí a pessoa fala mais que isso fotos são essa pessoa mandou por engano ela se é para mandar para outra pessoa e caiu aqui no meio aí a pessoa vai abrir e às vezes a máquina contaminada né o notebook smartphone enfim é contaminada com mawer por causa dessa questão de ter aberto e-mail ter baixado e enfim para evitar esse tipo de ataque os olhos devem ter cuidados ao clicar em

links recebidos por e-mail né Eu acabei de falar ou por mensagens instantâneas ou para qualquer rede social a gente vai ver que tentar um ataque específico aqui não as formas já tá específicas como mensagens instantâneas smiling o parque de engenharia social por meio de serviços ou aplicativos de mensagens de texto mensagens de texto solicitando uma resposta que alguns casos pode desencadear um creme mim eu acho que muita gente deve ter caído não sei aqui ó que é que esse esse creme aí é quando não cobrança falsa ou não autorizada é realizada na conta ou na

linha né do usuário aconteceu às vezes com conhecidas até mesmo comigo chega lá uma mensagem e aí você não vem nem um botãozinho de fechar um sim ou não só tem um OK você clica não aqui quando pensa que não tem alguma coisa descontando crédito ou uma fatura valor a mais na fatura da conta né geralmente quando você liga na operadora dizendo que você não contratou aquele eles cancelam sem maior questionamento e tudo mais às vezes até suspeita nas da unidade dele mas enfim o nome do ataque seria esse creme né pode vir pegar um

trem e aí esse tipo de mensagens né pode e aqui links maliciosos um pretexto como introdução como imagem aqui do lado Já vi muita gente recebendo isso aqui atenção Avião do Faustão só linha foi sorteada com 160 mil gravações like com o seu fixo né tinha ligado fixo não podia ligar o próprio aluno que você tinha ganhado enfim esse essa senha que ainda né E como se fosse assim nossa tem que ligar e falar uma senha você não falar assim eu não vou receber por aquilo ali então seria um pretexto aqui como introdução e contemplações

em sorteios ou rifas né Tipo aqui a mensagem minha você ganhou tantos mil e aí para você ganhar os prêmios eu tenho que fazer um depósito de 2000mah para receber 160 tem que receber tem que depositar dois tira de 2.000 logo só me transfere 158 né enfim eu só arrumo um golpe para tudo vamos falar agora que sobre virgem e seria similar ao ataque de phishing porém realizado via telefone ou sistema de e por voz como VoIP por quê que o pessoal gosta instante utilizar VoIP né pela facilidade em falsificar aqui ao identificador de chamadas

a Bina sinhá não nunca aparece na vida né e parecer ainda mais com a chamada autêntica é porque imagina comigo você recebe uma ligação de um telefone celular com DDD sei lá de uma cidade que você nunca nem visitou dizendo que é de uma empresa local enfim é suspeito né Mas se chegar uma ligação com o mesmo o DDD e o número aparentemente ser fixo a chance de você suspeitar menos nada o às vezes até mesmo acreditar é bem maior esse tipo de ataque é bastante utilizado para obter credenciais pessoais com cartão de crédito tá

de sigilosos e relacionados pessoa liga falando que é do banco seu cartão foi clonado E aí pede para você passar lá os quatro últimos dígitos aí depois pede os quatro primeiros aí pede a data de nascimento para te destruir ali da atenção depois volta pedir mais quatro dígitos depois data de validade ele fala para quebrar o cartão que alguém vai buscar enfim as faltas formas de ataques né pode ser parcialmente ou totalmente automatizado aquelas mensagenzinhas né alô tô falando com Fulano alô aí você responde sim aí pessoal já algum mano atende ali ou simplesmente pode

ser uma gravação toda para ver quem realmente cai beleza vamos Seguindo aqui falando um pouquinho sobre spam é qualquer tipo de e-mail não desejado ou não solicitado considerando um problema por vários motivos podem conter código malicioso como vírus bombas lógicas ramsor ou cavalos de Troia a gente abre algum desse aqui mais detalhadamente isso aí podem conter fake News que tão falso do Hulk neovacs desperdiçam nosso tempo classificando Como spam e os excluindo que é uma coisa chata né a gente tem que falar marcando o que que é Espanha e acaba que a gente não vê

os emails que realmente são importantes se perde esse recurso da internet como armazenamento processamento e bando novamente por coisas que não são importantes O que as principais medidas contra expansão filtro anti-spam regras de meio e um bom antivírus que obviamente tenha um filtro anti-spam ao antivírus não tem é essa funcionalidade É bem parecido com spam temos aqui o Spin cresceram span over Instant Messenger similar ao spam por utilizo mensagens instantâneas como SMS WhatsApp telegram entre outros né é tanto span Às vezes a pessoa te adicionar em um grupo que você nem sabe onde é quem

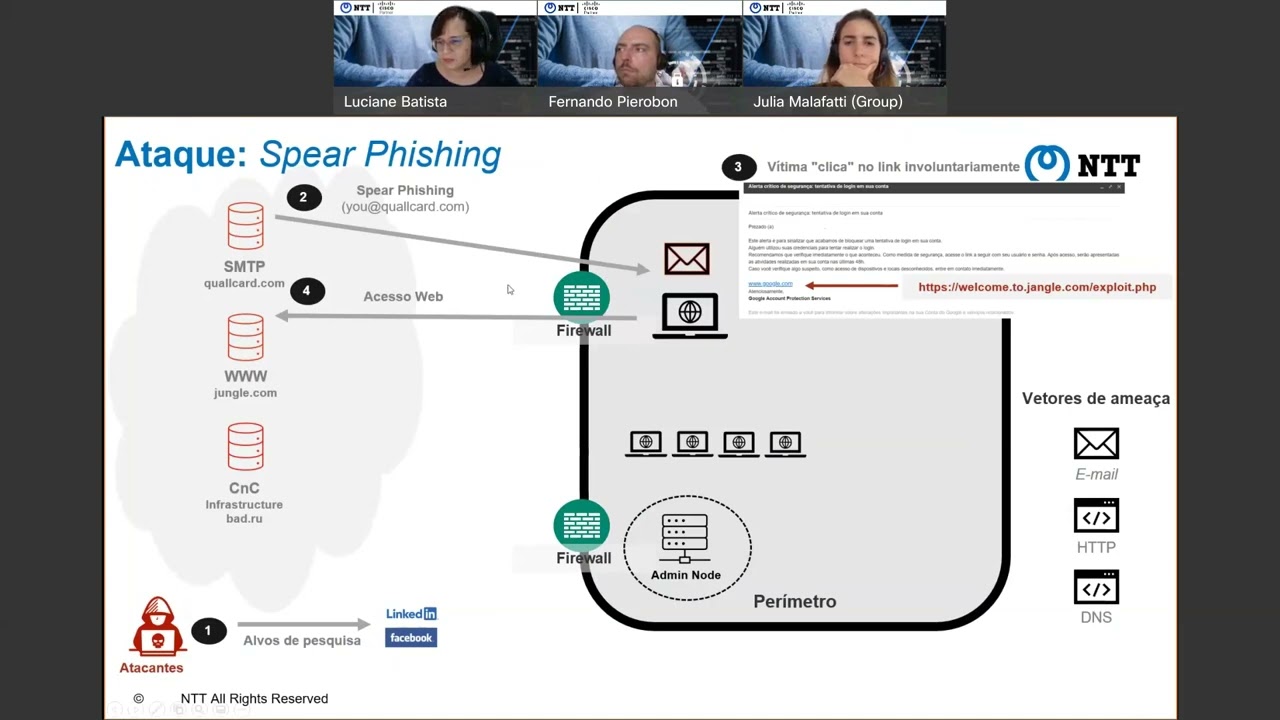

que é Enfim tudo entraria nessa questão aqui também do Spin Vamos falar agora sobre spear-phishing o phishing direcionado a grupos específicos como funcionários de um determinado departamento ou toda a empresa e ele pode ser utilizado contra clientes de uma empresa comprometida Como assim os atacantes utilizam de dados Roubados no banco de dados da empresa envia mensagens falsas sobre os serviços a fim de buscar as vítimas suponhamos lá que uma empresa foi comprometida os atacantes tem acesso aos bancos de dados sobre a mente então a vista lá com números e meio a chance de algum dessas

dessas pessoas desses e-mails lá proprietários desses e-mails de ter um outro serviço utilizando esse mesmo e-mail é grande então eles pegam essa lista de e-mail sai mandando um monte de spam lá né para tentar fazer a pessoa cair nesses nesses acessos aí esses imensos com outros serviços legítimos né como acesso em rede social servicio de música dizendo que às vezes a senha foi comprometida para trocar a senha e com isso o que eles já acesso a somente endereço da vítima eles comecem começam ter o acesso a outros serviços que a vítima também possui vincular nesse

meio pode ser utilizado para simular um comunicado de um diretor ou funcionário de um alto Escalão da empresa o atacante se passam pelos executivos tentando convencer a contabilidade ou financeira fazer pagamentos por exemplo né transferências ou até mesmo realizar compras específicas e são exemplo obviamente mas pode ser utilizado de outras formas né às vezes para liberar acesso a um funcionário a uma pessoa determinada o horário enfim ser essa ideia né de passar por algum diretor ou funcionário de Alto Escalão da empresa ali para dar acesso obter vantagem em cima disso daí o superfície e o

phishing é muito parecido é chamar assim mais vizinha aqui em inglês mas dá para entender bem o Fish ele é um ataque que ele é generalista né ele perde todo mundo e tal Oi e o Spear phishing não ele é focado você tem um alvo você quer pegar aquele alvo lhe tentar é pescar ele de alguma forma e mas ele algo mais específico pode ser ovos a mente somente um alvo ou um grupo mais fechado é de pessoas né que vão ser as vítimas ali beleza