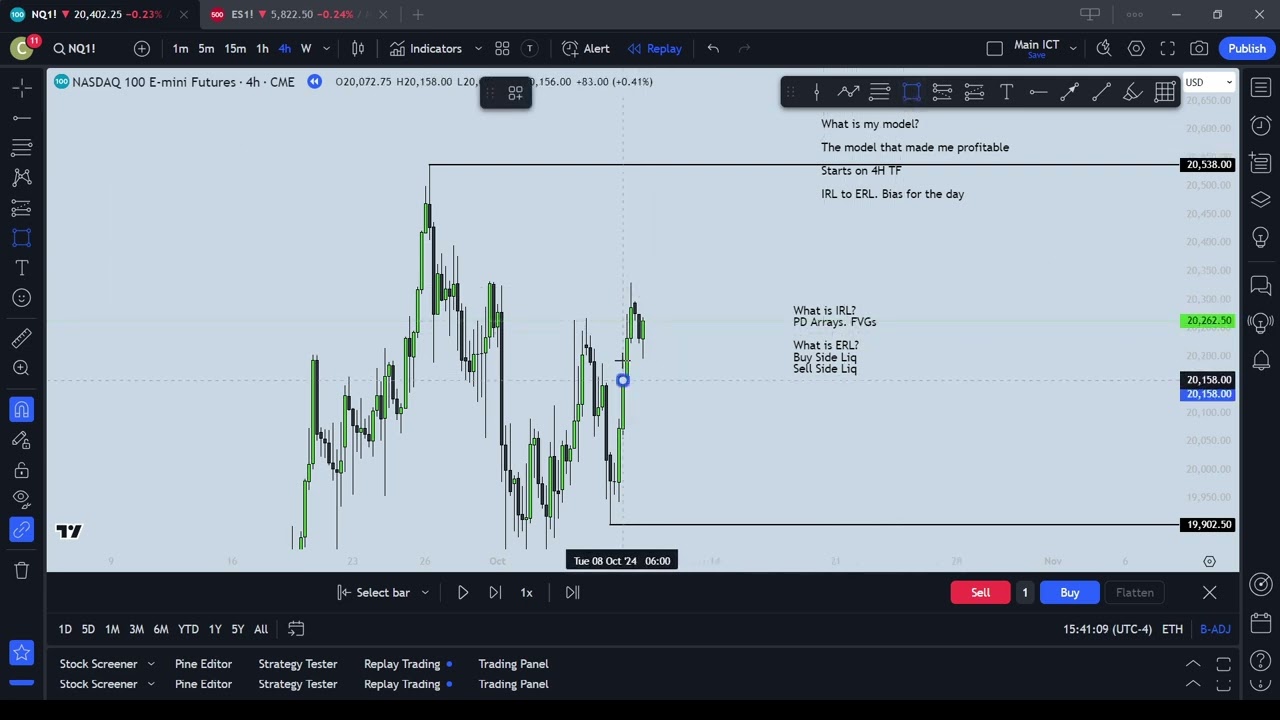

a hora boa noite bem vindos espero que me consigam ver e ouvir e ninguém tinha ainda Sérgio estava sem áudio e sem e sem vídeo Agora penso que já deve ter E aí não conseguem todos ver e ouvir É sim senhor Então vamos lá dar início a mais um webnar da Master de neste caso sobre ataques de DNS vamos falar aqui três ou quatro tipos de ataques e aquilo que vocês têm no vosso ecrã é um ataque DNS spoofing eu já vou explicar a ser feito através do Kali Linux portanto todos esses passos que estão

que depois podem ver na gravação são todos os passos que são acessíveis para fazer um o táxi DNS spoofing através do Kali Linux ele vai fazer aí o ataque vai ser demonstrado com Ipês o locais e pés de de uma rede interna precisamente Para não ouvir a tentação depois de atacar baseado na e se nessa instrução de atacar alguém que não devo e esse é um IP o IP interno de uma rede interna que serve apenas para simulação e para demonstração então a ataques mais poderosos de DNS os ataques mais poderosos de DNS são vários

vários tipos e que podemos enunciar com facilidade começando pelo cache poisoning até as Pois é igual o envenenamento da cache do DNS que permite a fazer o tipo de ataque que vou passar a explicar e vamos pensar queremos entrar no Gmail tanta e-mail. Google.com e sem perceber a um DNS envenenado ou seja um DNS que foi vítima de um Cash pois mim nos vai redirecionar para um site muito parecido com o Gmail aonde vamos vamos pedir os dados de utilizador e senha the password mas não estamos na realidade a entrar no Gmail mas nesse site

fantasma portanto é que foi envenenado o DNS foi envenenado e redirecionados para uma página parecida aquela que estamos a a cadeira ceder mas que não é na realidade daquela a que nós estamos a ceder O que é uma das pontes que se torna mais eficazes para por exemplo Fishing Tu é muito é muito fácil violar os registos DNS de um determinado servidor para resolver redirecionar os utilizadores a sites que não são na verdade aqueles aqueles que querem aceder basta mudar o DNS do Servidor primário ou secundário e ele redireciona fazer um redirecionamento através do endereço

e para prevenir ou para mesmo mitigar este tipo de ataques nós devemos e podemos fazer três coisas que não são difíceis de fazer a primeira é configurar o servidor DNS o nosso servidor DNS de forma aqui a confiança em outros servidores DNS ao interagirem com o nosso servidor seja mínima neste neste caso o que é que estamos a prevenir estamos a prevenir que os cibercriminosos atacantes vão ter muito há de modificar os registos DNS e que as configurações dos Servidores aos quais se destinam a as nossas visitas não sejam alteradas outras ações de configuração a

restringir solicitações recursivas armazenar dados Associados apenas ao domínio que solicitamos e restringir respostas às solicitações de informações apenas do domínio solicitado ou seja apenas para aquele domínio nós queremos obter respostas apenas daquele domínio nada de intermediários não deixar que o nosso servidor receba respostas nem confia em respostas de DNS e intermediários podemos usar uma ferramenta que é o DNS Sec Sec de ss e esse objetivo vai dessa ferramenta e fornecer a autenticação fiável nos nossos dados DNS uma das vantagens do DNS aqui é ser possível limitar o número de solicitações DNS e prevenir outros ataques

por exemplo como o de deos então para prevenir o ataque que as poses mim as medidas serão usar o DNS seca tal ferramenta que vai a fornecer autenticação fiável de dados DNS limitar o número de solicitações DNS restringir solicitações recursivas Santa apenas para aquele domínio em que nós estamos a fazer a solicitação aceitar-se Senhor então a solicitação mas restringir a a outras a outros domínios que possam estar Associados a esse e também baixar o nível de confiança do nosso servidor DNS para não com a ópera confiar o mínimo no outros servidores que vão interagir com

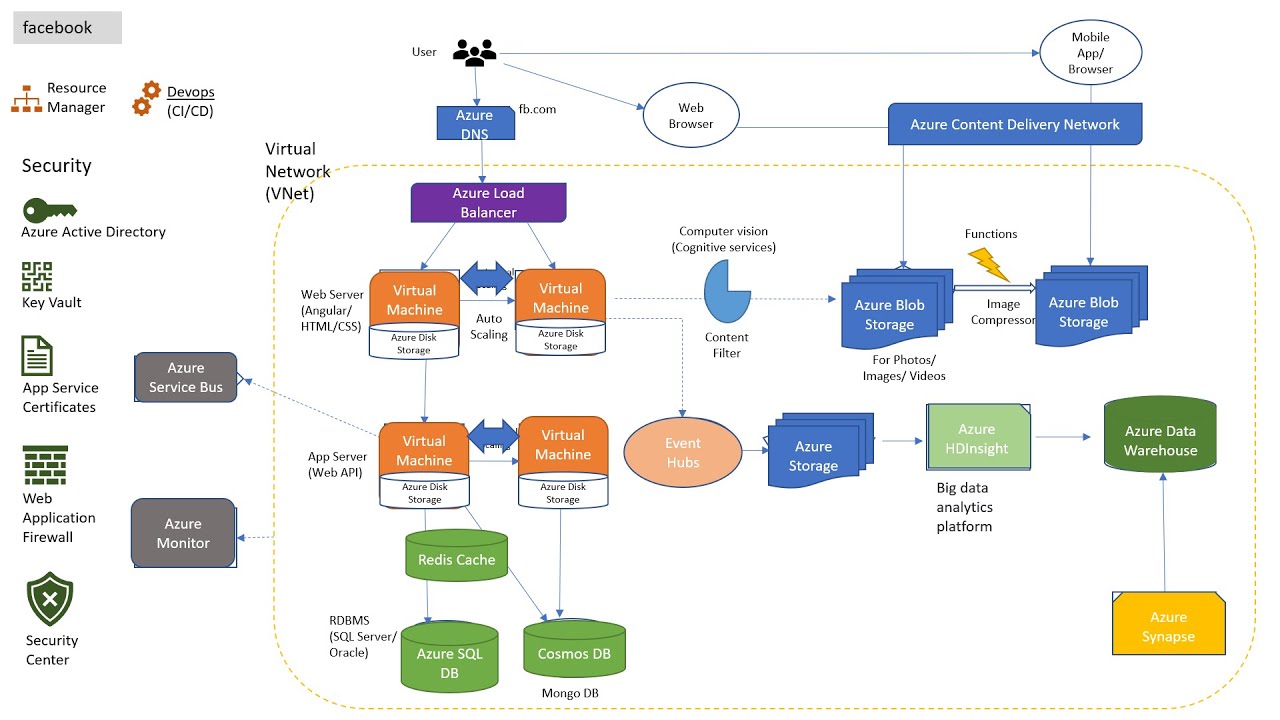

o nosso servidor Estas são as três medidas para mitigar o ataque de que a Esposende que é um ataque que eu vou vou aqui para fazer uma pausa no vídeo e vou mostrar a imagem aqui de um esquema E aí E aí e o ataque de queres pois ninguém então nós estamos a tentar entrar num num site com um DNS o o nosso DNS na realidade vai ser reencaminhado através do do tal envenenamento e ele vai mandar o nosso pedido para um site semelhante mas não aquele nós solicitamos o acesso tanto é que a Esposende

depois a outra ataque também muito muito utilizado em DNS é o ataque de botnet o ataque de botnet O que é representado por um esquema semelhante a este e este é o esquema do ataque de botnet e que a e o botnet permite várias possibilidades de ataque ou seja cada nos nossos ataques vão ver milhares de computadores Zombies portanto um ataque baseado nas redes nas redes com botes será o de deos o DDS e um ataque que rapidamente é baseado em botnet os boatos são os computadores zumbis e os nossos computadores Zombies vão permitir Então

esse esse tipo de de ataque é só por aqui o vídeo vou continuar e com apenas um botnet existem então várias possibilidades de ataques basicamente o ataque baseado nesta neste tipo é o DDS e um único botnet vai ter capacidade suficiente para inutilizar um servidor DNS normal normalmente cada Zombie é programado para enviar múltiplas solicitações de acesso a um recurso da web reconhecido pelo servidor DNS e o servidor vai ficar saturado de tantos pedidos e não vai poder responder a mais pedidos Então para de funcionar E aí que o ataque vai ser vai se vai

ter vai ser eficaz vai ter Egito E aí redes normalmente onde temos vários vários tipos de de ataques deste gênero acabamos a por Odir perceber através de algumas ferramentas da rede se a nossa rede têm vulnerabilidades para este tipo de ataque e e para saber se vamos poder ser atacados por este tipo de ataque para prevenir este tipo de ataque é muito é muito importante ao mesmo essencial ter seguranças e DS o IPS que devem identificar e agir de acordo esps já falei num outro webnar podem consultar na biblioteca e tem a ver com dispositivos

de proteção também para estes ataques o outro ataque o que também acontece muito é o ataque de food food significa em inglês e Fundação e é mesmo isso que este ataque vai fazer Vai sobrecarregar o servidor DNS ele não pode continuar a processar as consultas porque as consultas DNS vão influenciar a finalidade dos nossos recursos e ao ser inundado também os anos os Bots netos os computadores zumbis eles vão inundar de pedido está mais o servidor DNS e acabo por ter acabamos por ter aquilo que chamam de PS1 binário observe-se Por que Ao serem inundados

o nosso servidor DNS ao ser e não dado ao sofrer o fundo dos dos votos vai também e a sobre vaso não vai conseguir responder aos pedidos e ao não conseguir corresponder aos pedidos ele vai a também a deixar de dar resposta e vai a passar a não a não a parar Portanto o ataque vai ser também vai ter sucesso o outro outro tá que também é cachos nozes também vai permitir Como eu disse ainda há pouco os ataques de phishing e é importante referir isto mas [Música] sem sem a ver esse esse ataque sem

o envenenamento da Caixa ser eficaz o phishing e também se torna menos menos eficaz neste aspecto de estarmos a ir para sítios falsos e poder fornecer dados a esses a esses sítios falsos Depois temos um ataque também que é uma evolução do de deos e do dia IOS que é o Dr deos que é um ataque de negação de serviço mais de reflexão distribuída planta uma evolução e é aquilo que podemos dizer que é um de seus de grande escala os servidores que vão a e nesta variante o DDS podem estar em redes diferentes e

a para o invasor isto tem a vantagem de se tornar muito difícil ser rastreado o padrão de ataque inclusive é muito difícil de definir E então um ataque Dr de seus que é o ataque de negação de serviço mas de reflexão distribuída vai permitir que o atacante não deixe pistas ou deixa o menor número de pistas possível várias redes podem participar num ataque deste tipo se eu tiver quatro cinco seis servidores reflexivos pertencentes a quatro cinco seis redes o posso assumir o controle dessas redes todas e todos os dispositivos que estão ligados nessas redes nesses

servidores vão participar no ataque isto permite me obrigar milhar o computadores milhares de redes e fazer os ataques de RD Oeste e serem ataques bastante pesados que vão mandar o DNS abaixo Ordinary Love service por negação de serviço E se tivermos então vários vários dispositivos ligados em várias redes diferentes e todas as redes pessoas estiverem servidores refletores não serão afetados por um número de consultas DNS que passam por eles por quê Porque os refletores vão redirecionar diretamente essas isso é a solicitações para o DNS da vítima então o próprio Servidor da própria rede refletora não

sofre com o ataque e por quê Porque todos os pedidos são redirecionados para o DNS da vítima que vai assim sofrer com a Com estes pedidos e este excesso de pedidos este dia deu essa é capaz de ser dos mais difíceis de mitigar existem medidas preventivas E que nos podem proteger deste deste tipo de ataque e o vírus preventivas estão especialmente ao nível da organização temos que nos certificar que os nossos servidores incluindo DNS estão localizados em centros de dados diferentes aos a gestão descentralizados estão em redes diferentes e em sub-redes também diferentes na nossa

organização os data Centers também devem ter várias rotas de acesso a alternativas para os servidores DNS e os data Centers e as redes/sobredas todas as redes do nosso do nosso Universo de redes não podem ter nenhuma falha de segurança porque senão a um nível de impacto de um ataque desta magnitude pode ser perfeitamente destrutivo para para a nossa para a nossa rede vários servidores localizados em vários data Centers data centers em diferentes segmentos de rede data Centers com vários o e poucas ou nenhuma as brechas de segurança ou seja poucas ou nenhuma as portas por

exemplo na Firewall abertas sem ser aquelas 30 mente necessárias além do Dr deos temos também o domínio Fantasma o domínio fantasma é a ao final cabo um tipo de ataque que faz a resolução de DNS e o recurso é abusado por ter porque Tenta resolver dominios fantasma na realidade esses domínios não existem nunca vão ser resolvidos e a ele vai andar ali a mastigar aquele aquele domínio fantasma mas não vai perceber que ele não existe então acaba por ficar lento e pode inclusive é parar se for em vários domínios fantasma fiquem ali normalmente para mitigar

este tipo de ataque devemos ter muitos clientes recursos é sabido e restringir as solicitações recursivas nas configurações DNS em cada em cada em cada zona Depois ainda há um outro tipo de ataque que é o ataque de subdomínio aleatório Este não é nada popular é muito difícil de identificar a e Aparecido aldeas por quê Porque a natureza EA maneira de operar de um ecrã com este domínio aleatório é muito semelhante a funcionará o serviço é o sabores vão tentar atacar sempre da mesma forma mas acaba por ter aqui uma componente de ataque ao subdomínios da

rede em vez de ao domínio principal e isso vai fazer com que o servidor DNS e as nossas pesquisas DNS possam travar uma vez que recebendo também muitos pedidos essa e são nos subdomínios do domínio principal acabam por tamanho bloquear o domínio principal então o impacto dos ataques DNS os ataques acabam por causar grandes danos à assim as organizações que são vítimas destes ataques normalmente a ataques que custam Milhões de Dólares ao milhões de euros as organizações e o mais preocupante é que cada vez mais os ataques DNS são subiste cados e muito específicos em

relação aquilo que eram a há poucos anos estes tipos de ameaças são hoje em dia dos que estão mais na ordem do dia e as organizações normalmente parece não tô muito subjetivas ataques DNS mas na realidade é tão e o crescimento das infraestruturas de redes a nível Mundial veio também a trazer esse esse problema por último temos aqui também os por fim que é também um ataque por envenenamento ar e que é o que está a passar aqui no no vídeo enquanto eu estive a falar e acaba por ser normalmente o que nós encontramos muito

nas URL ou seja nos endereços da internet que vem em e-mails de spam por exemplo normalmente os nossos emails os e-mails está me tentam assustar os utilizadores com uma coisa Qualquer assim dramática a cuidado clique aqui porque para evitar o vírus clica aqui para não ser enganado e depois a minha enganado e por esse assustar por esse susto a o que o utilizador clique naquela URL naquele link que vai infectar o computador também peners imagens e-mails que recebemos de pessoas que não conhecemos sites que não são de confiança podem também redirecionar nos para códigos de

spoofing normalmente vai vamos ser direcionados para sites Face falsos perdão que são mascarados para aparecer em sites reais e vamos vão nos expor a spyware keyloggers Worms etc o risco do do o Finn começa com o roubo de dados que é o mais o que pode acontecer com maior facilidade normalmente o spoofing tenta muito falsificar os sites de bancos e de lojas online que sejam muito populares e para que para Obter dados de e de cartões de crédito de acessos ao homem Banking para que esse dado seja comprometido e ao a ver esse comprometimento as

pessoas possam possam perder o acesso e ao mesmo tempo oferecer o acesso ao atacante para evitar este tipo de ataque nunca devemos clicar em links nenhuns que não reconhecemos e devemos verificar regularmente Se temos problemas de malware no nosso computador utilizando um antivírus um antispyware e anti-malware que seja fidedigno para podermos podermos evitar os ataques Então os ataques DNS são são estes os principais aquilo que tinha para falar hoje que as pois mim também em meados en.net de seus tios Dr deos DNS sludge Trash poisoning spoofing e também mais mais menos menos comuns mas também

usados domine os Fantasmas e subdomínios aleatórios sobre ataques de MS para hoje era o que tinha para os trazer Espero que tenham gostado do eliminar e despeço desejando-lhes Um bom fim de semana até segunda-feira que estarei com o novo webinar mais um tema novo e qualquer questão tem as plataformas todas à vossa disposição estejam perfeitamente à vontade para me contactar Muito obrigado pela vossa presença mais uma vez boa noite um abraço e um ótimo resto de semana e bom fim de semana E aí E aí

![5 Pieces by Hans Zimmer \\ Iconic Soundtracks \\ Relaxing Piano [20min]](https://img.youtube.com/vi/Os47nMrjw_Y/maxresdefault.jpg)