concorda comigo que nós não podemos depender de gênios pessoas que com 9 anos de idade já conseguiam hackear coisas sistemas e que agora conseguem fazer um Pain test com muita facilidade O mercado está em falta de hackers profissionais e de profissionais de cybersegurança ofensiva as empresas precisam ser testadas e as falhas encontradas antes que seja tarde demais por isso para capacitar os novos profissionais e a replicabilidade de um pen test o mercado e a comunidade desenvolveram metodologias metodologia é o passo a passo que você pode replicar sempre que você for testar algum sistema caçar alguma

falha ou vulnerabilidade nessa aula eu vou te mostrar como você consegue tirar proveito dessa inteligência que outros hackers já criaram e que é muito requisitado e muito pedido aí também no mercado de trabalho bora pra minha tela e vamos f falar sobre metodologias primeiramente nós iremos entender o que que é uma metodologia como a gente falou é como se fosse realmente aí um passo a passo e aqui por exemplo a metodologia ela refere-se a um conjunto de princípios diretrizes processos técnicas e ferramentas sistemáticas utilizadas para realizar uma atividade específica de maneira Olha que interessante estruturada

e eficiente ou seja é algo que é estruturada e obviamente tem que ser eficiente tá que é para que você não saia fazendo por exemplo Ah vou hackear um site de qualquer maneira sabe fazer um Pain test eu vou começar ali pelo final para depois terminar o começo existe sim princípios existe sim processos a serem seguidos tá a gente vai falar um pouco mais aí de processos já esquematizados por outros hackers e até pelo próprio mercado o grande mercado de cybersegurança tá e ainda falando aí sobre metodologia ela é um passo a passo para padronizar

grava essa palavra aqui ó padronizar otimizar processos e garantir a consistência e a qualidade de um serviço executado imagina que você pede um lanche de várias franquias tá vamos supor aí do McDonald e aí o lanche ele deve vir padronizado tá ele você vê que sempre que você pede um lanche específico não sei se você come aí no McDonald's mas ele deve vir naquele mesmo padrão tá é claro que varia um pouco de franquia para franquia mas geralmente é sempre o mesmo gosto ali do mesmo lanche Então dessa forma seguindo esse exemplo você vai garantir

aí a qualidade de um serviço executado porque imagina se cada um fizesse o Pain test do jeito que gosta do jeito que quer uns poderiam iniciar já direto na exploração da vulnerabilidade outros poderiam iniciar direto na parte de reconhecimento mas existe um passo a passo para que seja seguido tá realmente para padronizar é a qualidade do serviço tá Para que não saia aí virando bagunça não saia virando realmente algo que cada um faz o que quer Beleza então por exemplo aqui existe uma metodologia de um outro mercado que serve muito bem que é a criação

de software existe uma metodologia que se chama waterfall development Ou seja é uma metodologia de desenvolvimento em Cascata tá isso aqui a gente tá falando aí da metodologia para criação de software e quem é criador de software às vezes já se deparou com essa metodologia em Cascata chamada Waterfall Model então nós temos alguns requisitos então ele começa ali ó com os requisitos com o design porque para falar verdade um programador se você for pensar comigo agora ele não já sai programando Ah eu preciso fazer isso já sai tantas linhas de código não você precisa ali

fazer toda uma lógica de programação tá Como é que o computador pensaria geralmente sim não então você vai colocar as opções aqui depois que você coloca ali na parte da lógica da programação você vai pro design Então como é que vai ficar vai precisar de um design vai precisar de uma aparência como é que ela vai ser depois você vai pro desenvolvimento teste aí o deployment e depois a manutenção tá aqui seria a parte de lançamento seria a parte aí mesmo de da execução e depois só fazendo manutenção no serviço conforme for necessitando conforme for

aparecendo aí você identificando falhas e aí você gera a manutenção Tá mas isso é algo específico aí paraa criação de software e para vários e vários processos principalmente na tecnologia nós temos metodologias E falando em metodologias qual seria então a metodologia para segurança ofensiva ou melhor dizer quais seriam as metodologias para a segurança ofensiva o mercado Ele criou tá então como dizem você não vai precisar Reinventar a roda Você vai precisar sair inventando uma metodologia nova existem passos a serem seguidos e o mercado já criou alguma dessas metodologias para garantir que um pay test seja

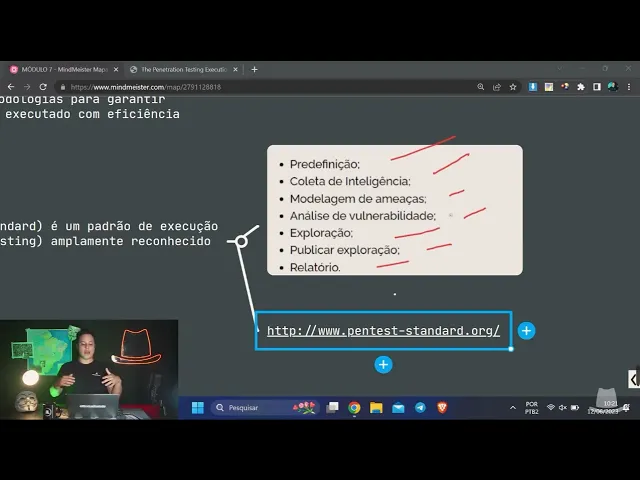

executado com eficiência para que ele passe por todas as etapas ali chegue no final um relatório completo tá não faltando uma parte ou alguém que entende mais vai falar ó pulando mas você passou por isso você fez isso não realmente Eli é uma metodologia Onde você passa por todas as etapas E aí Dessa forma não falta nenhuma então fica mais tranquilo para você ler um relatório futuramente tá Primeiro vamos falar aí da PTS que que seria essa pits tá vamos entender essa metodologia é a é a padrão tá da penetration test execution Á é um

padrão de execução de teste de penetração penetration Test amplamente reconhecida utilizada na indústria de segurança Então olha só que legal ela é dividida por alguns modelos aqui tá tópicos para ser sincero a gente tem a pré-definições A modelagem de ameaças análise de vulnerabilidade aí que vem a exploração depois publicar a a exploração e olha só onde que vem o relatório lá no último passo aí tranquilo mas muita gente se engana aí acaba querendo vir direto pra cá pra exploração mas na verdade existem alguns passos antes da exploração que é muito legal também tá ah por

exemplo eu ten um site aqui que eu quero mostrar para vocês a gente tem aqui ó um High level organization Ah o padrão alto aí das organizações E aí tudo que a gente já falou aqui só que de maneira traduzida né pré-definições então aqui ó pré-definições inteligence Gathering A modelagem de ameaças a vulnerabilidade análise de vulnerabilidade exploração pós exploração e depois o reporte vamos ver aqui Quero mostrar por exemplo a inteligence E por que que é legal mostrando na prática aqui agora mesmo tá não não é só teoria não é importante você saber que existe

esse modelo a ser seguido E aí você pode seguir a gente vai falar de mais alguns aqui pra frente mas você pode por exemplo eu quero seguir o modelo do PTS que é realmente muito reconhecido você pode aí anotar isso aqui gente depois de tanto fazer você vai seguindo lá uma pré-definições uma coleta de informações uma uma modelagem de ameaça aqui ele tá como coleta de inteligência né mas é information Gathering então pode ser traduzido também como coleta de informações e aí análise de tanto fazer vai ficando mais fácil vai ficando mais claro e aí

quando você vai fazer Vai ter uma hora que você não vai precisar olhar você já vai falar eu preciso pré-definir o que que eu vou atacar o que que eu vou invadir depois que eu pré-definir aqui eu já sei que que eu vou fazer eu vou coletar informações do alvo então eu vou ver se ele é um site em WordPress se ele é um site em HP Se ele é um site em HTML e aí você Vai juntando as informações e gente a parte aqui que eu falei que ia mostrar para vocês aqui intelligence Gathering

olha só que legal se a gente Abre qualquer uma delas tá se eu abrir aqui por exemplo a PR engagement TRS a gente tem aqui a overview olha quantos tópicos dentro desse ó questionários olha só quantas perguntas você pode se fazer ó hum ó quantos IPS no total estão sendo testados quantos IPs eh internos externos olha só que bacana E aí você pode tá anotando tudo isso pode traduzir também pro português lá quantas web applications estão sendo aí validadas Quantos logins Quantos sistemas de logins tem E aí vai aqui information intelligence Gathering se a gente

pegar por exemplo olha quanto aqui e-mail ERS pegar e-mail pegar funcionários tecnologias external footprint Ruiz Quem é o dono do domínio Quem que é o dono do e-mail port Scan E se eu pegar aqui por exemplo se eu procurar por nmap Olha só Quanto nmap tem ó port scanning Active footprint e é legal gente isso aqui eu eu digo porque eu já utilizei muito tá Ah é pegar mesmo e utilizar porque eles mostram aqui ó você pode utilizar sem verificação de IP como é que faz para fazer sem verificação de IP aqui ó menos PN

em nmap ou seja na metodologia você tá aprendendo como é que utiliza o nmap que bacana é isso né na metodologia você aprende também tá Então vale a pena sim pegar um tempo aqui para ler para estudar identificar ó Pet levels procurar por AB applications e aqui várias outras coisas ele dá até aluns links aqui ó externos Acabei de passar aqui footprint ah lá ó você pode olhar na ican na Iana o quê Ruiz Caps tem tudo isso aqui de domínio para você dar uma olhada ó Então essa é a PTS muito reconhecida no mercado

Tá mundialmente E aí tem 1 2 3 4 5 6 7 Passos aí a serem seguidos tem a uasp famosa oasp top 10 Você já ouviu falar muito famosa mesmo ela é uma é uma entidade aí tá uma organização sem fins lucrativos que se dedica a melhorar a segurança de softw tem todo mundo e ela é muito focada na por isso que é o ASP né open web application Security Project Ou seja a na web e inclusive eles têm até aqui ó o ASP top 10 que a gente comentou que é as top 10 vulnerabilidades

na web quais seriam gente isso aqui eles vão atualizando a cada ano tá Teve uma época aí que era a cada se meses eles atualizava e jogavam no site deles e aí eu tenho aqui essa informação até o momento olha lá o ASP top 10 a gente chama de top 10 tá a Broken access control tipo quebra de acesso e mesmo que eu vou falar uma coisa para vocês e mesmo que mude aqui a ordem por exemplo aqui no momento a quebra de acesso tá em primeiro lugar a injeção Tá em terceiro aí pode ser

SQL injection e outros bancos de dados mas ela tá em terceiro Pode ser que daqui alguns meses até anos isso aqui venha pro primeiro lugar então ou seja injeção já vai ser no primeiro lugar Ah design inseguro tá em quarto mas depois ele pode vir pro oitavo aí mas geralmente a parte legal é que vai rodar em torno dessas aqui tá algumas vezes sai alguma vulnerabilidade entra outra nas top 10 porque você sabe que existem muitas vulnerabilidades mas ã inclusive xss já geralmente é entre os primeiros né ã aqui temos os falta Olha isso que

legal Security misconfiguration que é configuração errada é uma configuração errada tipo realmente só foi uma configuração errada não foi que existiu ali uma falta de atualização alguma coisa muito complexa é só uma configuração errada a ele tá em quinto lugar aí dos top 10 de vulnerabilidades beleza além do ASP top 10 a gente tem essa daqui que ela para metodologia talvez aí seja uma das principais tá a gente tá falando aí da open source Security testing methodology manual que é o seguinte é o manual de metodologia de teste de segurança ou seja ela é realmente

específica de metodologia metodologia de teste de segurança ela foi desenvolvida pela organização IC que é o Instituto lá das metodologias mas eu quero trazer esse link aqui que a gente vai deixar na descrição para você tá que é do prolins vou abrir ele para você quantas metodologias a gente não tem e aqui tá ó eu pesquisei exatamente pela open source para trazer para vocês ela vai falar muito ó trata-se de documento completo composto por dicas de dezenas de especialistas e aí e aí vai vendo não só ela aqui vai aparecer algumas que a gente já

viu tá por exemplo a oasp algumas também que a gente não viu mas que você pode dar uma olhada a própria nist Cyber Security Framework tem várias tá a pits aqui ó ela aparecendo aqui ó penetration testing execution Standard olha o que a gente tinha visto pré-definições modelagem de ameaças então você vê que é um padrão então se você escolher esse padrão você vai seguir ali ó Primeiro vou fazer uma pré-definições e fala ó você tem que testar isso é beleza já testei agora você vai para isso e assim por diante tá ã voltando aqui

além da Open search Security testing nós temos a chhe que é o certifi etical hacker né ó lá ó certified etical hacker que é a metodologia com base em certificação essa aqui é bem famosa também na área daí dos hackers porque ela abrange as principais etapas é eu gosto dela porque ela é bem simples tá você vai ver aqui quais os padrões que ela tem é bem fácil gravar mesmo tá mais eu acredito que é mais fácil ainda do que a do que a própria PTS tá deixa eu voltar aqui por exemplo pra cfile certified

etical hacker e nós temos aí esse é o logo dela algumas pessoas às vezes não lembram mas já deve ter visto pelo menos o logo e aí a gente tá falando aí de cinco de cinco tópicos para este tipo de metodologia que é gente muito famoso extremamente famoso e comum que rege muitos Às vezes a pessoa nem estudou sobre metodologia mas como ela tá estudando sobre ptest ela tá seguindo aí esse processo ela não sabe que é a metodologia do chhe que é o seguinte ó você já ouviu falar com certeza reconhecimento bacana até que

bateu né enumeração exploração Aqui você vê que a exploração já vem antes né já vem no terceiro passo escalonamento de privilégios e depois a pós exploração tá então você vai reconhecer e que faz muito sentido se você parar para pensar comigo faz muito sentido a gente tem aí o reconhecimento depois a gente vai enumerar depois a gente vai explorar escalonar privilégios ver se você tem alguns outros acessos que até o momento você não teve E aí depois você vai continuar a a tua exploração você não quer explorar aqui e perder você quer manter ali então

Isso se chama pós exploração beleza uma coisa que eu quero deixar claro que a gente vai ver até nas próximas aulas tá até aqui ó três etapas principais mas todas elas se você parar para olhar eu e ainda outras que eu nem mencionei aqui a nist algumas outras metodologias mas todas elas que a gente mencionou aqui pelo exemplo a top 10 da oasp a certified etical hacker todas elas TM por padrão uma base de três elementos que são eles conhecer analisar e explorar gente a gente vai ver muito isso a gente vai ver realmente absurdamente

esse conceito sendo aplicado em todo o tempo que você for fazer um Pain test vou fazer uma invasão Toda vez você vai primeiro conhecer você vai analisar e depois você vai explorar tá é claro que como a gente viu Tem mais mas essa aqui é a base da 99% das metodologias e nas próximas aulas nós vamos ver mais sobre esses três elementos fundamentais conhecer analisar e explorar é isso pessoal recomendo fortemente que você tire um tempo aí para ler sobre essas metodologias anote ali o que você vê que mais se encaixa e até tire um

tempo também para entrar no Linkedin e olhar as vagas dá uma olhada nas vagas e você vai ver que muas das metodologias aparecem ali em algum dos requisitos dessas vagas nos vem na próxima aula

![Windows PowerShell [02] Output & File Operations](https://img.youtube.com/vi/vO0P3JuItcM/maxresdefault.jpg)

![I Replaced ALL my ADOBE APPS with these [free or cheaper] Alternatives!](https://img.youtube.com/vi/5EfqHg49kMk/maxresdefault.jpg)

![[4K FULL HD] Relaxing Water Background | 1 HOUR | Calm Water Wallpaper (No Sound)](https://img.youtube.com/vi/y9PTNTSpGJs/maxresdefault.jpg)

![Microsoft 365 Copilot Hack Breakdown [Black Hat 2024]](https://img.youtube.com/vi/HG6Do0VQ28w/maxresdefault.jpg)